Google вслед за Apple вдвое снизит комиссию для разработчиков приложений

С 1 июля 2021 года комиссия Google Play для разработчиков снизится с 30% до 15%. Решение коснётся всех компаний, но только для первого $1 млн выручки (ежегодно).

В Google отметили, что в итоге 99% разработчиков по всему миру, которые продают через Google Play цифровые товары и услуги, будут платить на 50% меньше. Всё дело в том, что доходы подавляющего большинства разработчиков как раз не превышают $1 млн в год.

По словам Google, такие послабления особенно важны для разработчиков, чьи сервисы только начали расти. При этом некоторые партнёры компании рассказывали, что даже при выручке в $2 млн, $3 млн или даже $10 млн в год их сервисы всё ещё продолжали находиться на пути к самоокупаемости.

В связи с этим в Google посчитали, что снижение комиссии абсолютно для всех разработчиков, независимо от уровня их доходов, будет справедливым, поскольку у компании есть более широкая задача: помочь всем разработчикам добиться успеха.

А вот в Apple так не думают. С 1 января 2021 года компания тоже снизила комиссию с 30% до 15%, но только для небольших разработчиков мобильных приложений, рассказывал «Секрет».

Из-за 30%-й комиссии на Apple постоянно жаловались разработчики. В сентябре 2020 года разработчик игр Epic Games, музыкальный сервис Spotify и сервис знакомств Tinder даже создали Коалицию за справедливость приложений. Участники союза заявили, что Apple использует своё доминирующее положение, чтобы продвигать собственные сервисы на iOS-устройствах, препятствуя честной конкуренции. В конце октября сообщалось, что к коалиции хотят присоединиться 400 компаний.

На магазин App Store жаловался и мессенджер Telegram Павла Дурова. Компания просила Евросоюз заставить Apple позволить пользователям устанавливать приложения в обход своего магазина. В июле 2020 года Дуров назвал семь причин, по которым, 30%-й налог Apple на App Store должен волновать каждого владельца iPhone.

Фото: Pixabay, Pixabay License

Откроем важный секрет: всё самое интересное — в нашем телеграме.

Сколько стоит сделать приложение? | Студия Веб Секрет

Что вы больше любите пасту или доширак? Конечно, у дошика будут плюсы в цене и скорости приготовления, но минусы в пользе и эстетике. Зато паста — это всегда про полезность, вкус и качество.

Так вот, те, кто любит дошик, чаще всего идут к фрилансерам за разработкой приложений, уповая на цену и скорость работы и начисто забывая, что кому-то придется потом от этого страдать. А ценители пасты будут выбирать из “ресторанов” по соотношению цены и качества.

Рассказываем, как мы “готовим” свои приложения.

Что будем заказывать?

“Хочу то же, что у него!” — классика жанра, знакомая всем парам по походам в ресторан.

Про что это? Клиент приходит с приложением конкурента, товарища, соседа и просит сделать, как у него. Ты смотришь на исходник, вроде понимаешь, как он работает, но не можешь проникнуть внутрь, заглянуть в бэк-офис, изучить фоновые процессы.

Здесь цена определяется чуть ли не рандомайзером. Часто зависит от уровня фантазии и дальновидности разработчиков. Исключение составят те, у кого был схожий опыт. Например, мы сделали приложение для Fashion House (крупнейший белорусский ритейлер одежды), и теперь к нам начали обращаться фэшн-ритейлеры из России. Мы им со старта уже можем обрисовать, как все должно работать, а не мучить клиента вопросами.

Таким образом, мы выделили группу клиентов, которые хотят не “как у него”, а “как у нас”. Ситуация с ними, кстати, складывается win-win. Ведь не только нам проще использовать уже имеющийся опыт. Клиентам проще доверяться таким подрядчикам.

Поэтому мой вам совет — ищите тех, у кого в портфолио лежат похожие на ваш проекты.

Есть и вторая группа клиентов. Они заказывают так: “Мне бы что-нибудь легенькое, с овощами”. Официант должен быстро прикинуть, что это за блюдо и предложить несколько вариантов.

В мире приложений такие клиенты своими словами опишут видение проекта на 2-3 страницы, может, даже ручкой на листике нарисуют схематичное изображение. Вроде бы знают, что хотят, но с ними надо держать ухо востро. Вдруг они забыли про какие-то очевидные моменты, или не знали. Или просто посчитали их настолько очевидными, что решили не указывать. А для нас абсолютно все надо продумывать на этапе оценки проекта, чтобы не выйти за рамки бюджета. Или работать в формате оплаты за кол-во часов работы сотрудников.

Следующие — те, кто приходит в ресторан с длинным списком ограничений: без глютена, без следов арахиса, без лактозы, без сои и т.д. Они же пишут ТЗ на 50 листов, с радостью расписывают содержание каждого экрана. Вроде, куча информации учтена, но задание не отвечает на вопросы: для кого, что там делать, какие плюсы, что будет после. Просто констатация фактов: в каталоге картинка, цена, бренд. А ведь приложение — это намного больше. Поэтому на таких клиентов тоже придется тратить время, чтобы получить недостающие ответы на вопросы.

И, наконец, самые подготовленные. Эти по ресторанам не ходят, а заказывают наборы продуктов с выверенным количеством ингредиентов и рецептом внутри.

В нашем случае, они приходят с интерактивными прототипами, портретом пользователя, целями, планом по росту и раскрутке продукта. Они четко понимают, чего хотят. Но этих особей, к сожалению, не так много.

Поэтому почти вся подготовительная работа еще на этапе оценки проекта ложится на плечи студии. И она влияет на цену. С этим надо смириться.

Однако, даже если взять последний тип клиентов, то их подготовленность не гарантирует одинаковую цену у всех подрядчиков. Какая-то компания выйдет за рамки ТЗ и додумает то, что упустил клиент, предложит лучшие решения, проявит фантазию. Другая нарисует 10 экранов и успокоится.

Кто-то заморочится даже на уровне визуалов для публикации в сторы, напишет интеграционные тесты со сторонними сервисами, настроит базовую аналитику, функциональную панель управления и т. п. А кто-то, даже если увидит нестыковки в ТЗ, все равно сделает так, как написано. Ведь там так написано…

п. А кто-то, даже если увидит нестыковки в ТЗ, все равно сделает так, как написано. Ведь там так написано…

Финалим вопрос заказа “блюда”. Внимательно смотрите портфолио. Скачивайте приложения, изучайте их и принимайте правильные решения.

Почему React Native — это не “два по цене одного”?

Для начала небольшой ликбез. React Native — это платформа для создания мобильных приложений с открытым исходным кодом. Она предназначена для разработки приложений для Android, iOS. То есть код один, но на платформе он компилируется под 2 операционных системы. Значит, вам больше не нужны два разработчика — по одному под каждую платформу. Теперь достаточно одного, который умеет юзать React Native.

Надеюсь, здесь нет “староверов”, которые до сих пор считают, что это неполноценная замена. В любом случае, если будет интересно, то мы в “Веб Секрет” готовим кейс, где расскажем, почему сегодня React Native — уже на 100% годный инструмент. А пока давайте продолжим наш гастро-разработческий гайд по формированию цены.

Вернемся ко всеми любимому “два по цене одного”. Разработка кроссплатформенных приложений на React Native — это супер круто, так как экономит время и облегчает внедрение новых фич, обеспечивает точную синхронизацию логики между двумя платформами. Но тестировать продукт приходится все равно по-отдельности, т.к. у каждой из платформ есть свои нюансы.

Многие в порыве сэкономить делают приложения сначала только под одну платформу. В таком случае, конечно, цена снижается на процентов 10 (или больше, если вы работаете с компанией, которая не юзает React Native). Но, давайте будем честны, вряд ли вы сильно выиграете от того, что сделаете приложение только под iOS. Ведь тем самым вы просто лишитесь части аудитории.

Кстати, если вы и впрямь заботитесь о пользователях и стремитесь делать не MVP, а уже полноценный продукт, необходимо еще учитывать и поддержку планшетов, и горизонтальную ориентацию, и т.п. Это, в свою очередь, потребует дополнительных работ на этапах дизайна и верстки. Зато пользователи не будут мучиться, пытаясь попасть пальцем в какую-нибудь кнопку.

Зато пользователи не будут мучиться, пытаясь попасть пальцем в какую-нибудь кнопку.

Кто готовит “блюдо”?

В эпоху инстаграма мало кто упустит возможность похвастаться, что посетил ресторан с мишленовской звездой.

Это я к чему? Команда, где бы она ни работала, важна всегда. И за нее приходится тоже платить. Обычно над проектом трудятся следующие специалисты:

- Сперва работает UX-исследователь и бизнес-аналитик. Они изучают рынок, пользовательский опыт и формируют требования к приложению. Как минимум, в результате появляется функциональное описание проекта в виде user stories и интерактивный прототип, который покажет, как будет работать приложение. Как максимум, они построят customer journey map, выявят точки роста и определят пути масштабирования проекта.

- Затем начинается этап разработки в котором участвуют хотя бы 1 back-end разработчик, 1 mobile developer, 1 UX/UI-дизайнер, 1 тестировщик part-time. И в качестве обязательной вишенки на торте — project manager и tech lead. В крупных агентствах и студиях эти команды могут быть расширены.

У каждого из специалистов есть свой рейт (про них я подробно рассказывал в другой статье). А еще свой уровень — Junior, Middle, Senior, который, кстати, влияет на рейт. У наших сотрудников он в среднем составляет 25-30$ в час.

Рецепт приготовления приложения

Итак, берем одного бизнес-аналитика и одного UX-аналитика. Они готовят анализ проекта, вычленяют, что нужно бизнесу, предсказывают, как это получить наилучшим образом и оценивают все действия. Казалось бы, на выходе просто множество разных таблиц с поведением клиента, вариантами масштабирования, соотношением желаемого и действительного…но ошибки на этом этапе вылетают бизнесу в крупные суммы.

Поэтому его стоимость составляет порядка 3000-4000$, а срок выполнения — около месяца. Если клиент не готов интенсивно работать с командой, то процесс работы растягивается на неопределенный срок.

Следующая строчка нашего рецепта приложения — разработка. Команда трудится параллельно над дизайном, написанием кода и серверной логики. Обычно работа начинается с интеграций, например, с платежной системой или 1С. Затем мы разрабатываем панель управления (вам же надо руководить всеми процессами, рассылать пуши, изучать поведение клиентов). А потом, когда согласованы дизайны первых экранов, переходим к основной части серверной логики.

Команда трудится параллельно над дизайном, написанием кода и серверной логики. Обычно работа начинается с интеграций, например, с платежной системой или 1С. Затем мы разрабатываем панель управления (вам же надо руководить всеми процессами, рассылать пуши, изучать поведение клиентов). А потом, когда согласованы дизайны первых экранов, переходим к основной части серверной логики.

Что еще влияет на цену “блюда”?

В случае с кулинарией влияет, например, картошка белорусская или американская, стейк из Аргентины или в Украине выращенный. Короче, вы поняли.

При создании приложений отдельная графа затрат — публикация в сторы. Здесь потребуются хорошие картинки, подготовка отдельного аккаунта для Apple (в случае, если приложение требует от пользователей авторизаций), внимательное заполнение всех полей и прохождение модерации. И не дай вам Бог вносить правки — после каждой придется проходить модерацию заново. Короче, вопрос не 5 минут, к сожалению. А значит, и стоимость тоже не 5$.

Если вы думаете, что после этого каждый зайдет в стор и сразу же скачает ваше приложение, то сильно заблуждаетесь. После запуска потребуется еще бюджет на развитие проекта, раскрутку, маркетинг.

Окей, предположим, вложились. Люди начали активно оставлять отзывы, что-то не работает, чего-то не хватает. Лайк, дизлайк, отписка. Надо что-то делать. А что? Мое любимое: “А все, а надо было раньше”.

Еще на этапе разработки надо предусмотреть запас и средств, и возможностей для внедрения новых фич, для реализации запросов от аудитории. Ну и обновлять периодически приложение тоже необходимо. Вот тут, например, мы собрали список историй после которых обновляться уже было поздно.

Какие сложности возникают в процессе готовки?

Без всяких отсылок к высокой кухне расскажу, с какими сложностями мы сталкивались в процессе работы, и как они влиялм на сроки реализации проекта. Это как раз те моменты, о которых я говорил выше: кому-то они кажутся очевидными, кто-то о них не задумывается. В результате — дополнительное время на доработки и внедрения — изменение цены.

В результате — дополнительное время на доработки и внедрения — изменение цены.

Про что забыл клиент? Зачем это нужно?

Диплинки (на сайт, если не установлено приложение, или ссылка или QR-код)

Про это многие забывают, но это нужная штука. Хоть и затратная по времени, потому что нужно прописать много правил и учитывать на каждом экране навигации.

Диплинки нужны, если мы хотим из пуша переходить сразу на нужный экран в приложении.

А еще нужны, если хотим дать ссылку, например, на страницу товара в каталоге. Так те, у кого установлено приложения, попадают сразу на товар, а те, у кого его нет, — в стор для скачивания.

Анимации

Создание продуманной, удобной и доступной навигации требует времени. Конечно, можно все сделать примитивно и быстро. Но пользователям обычно что-то непохожее на привычные telegram/instagram режет глаз. Поэтому вопрос даже не в анимации, как таковой, а в том, как плавно будут происходить переходы, как будут появлятся новые окна.

А еще частой проблемой этого уровня можно назвать желание клиентов сделать современную анимацию с плавностью 60FPS на Android какой-нибудь 6 версии. Сейчас, на минуточку, уже доступна 11. И нас просят сделать не просто что-то заранее устаревшее, а почти невозможное. Ведь технологии постоянно развиваются.

Аппаратные штуки типа bluetooth или дополненной реальности

Если вы об этом упомянули в ТЗ, потому что это модно, имейте в виду, что времени на разработку потребуется немало. А если эти требования реально оправданы, то считайте, что вы не просто идете в ногу со временем, а знаете, как вам это “отобьется”.

Работа с картой (кластеры, кастомизация, кастомизация точек)

Хорошо сделать карты — это долго. Особенно, если требуется указать много точек, сделать по ним фильтрацию, стилизовать карту, показывать ближайшие точки с конкретной геолокацией. А еще же настроить карту так, чтобы при изменении масштаба точки группировались в кластеры и показывались цифры. Например, 10, потому что там внутри 10 точек.

Например, 10, потому что там внутри 10 точек.

Встроенные платежи, apple и google pay, привязка карточки

Все это необходимо, потому что люди уже привыкли к ним благодаря сервисам заказа такси, еды и т.п. Отсутствие таких возможностей уже считается моветоном.

Съемка фотографий и множественный выбор изображений

Кому-то покажется, что это базовая вещь, но на нее нужно время. В каждом приложении этот компонент выглядит по-разному, потому что все его делают под себя, стилизуют, кастомизируют. Все это — дополнительные временные затраты. Плюс всегда требуется время на создание уже привычных нам функций и жестов. Это я про то, что фотографии нужно уметь зумить, свайпать, сворачивать.

Инструменты для сегментированных пуш-рассылок

Одно дело пуш, типа “ваш заказ готов”, а другое — уведомление рассылки по сегментам пользователей, чтобы каждый из них переходил на нужный экран (привет первому пункту про диплинки).

Настройка аналитики внутри приложения

Большинство забивает, уповая на яндекс метрику или гугл аналитику. Но в приложениях инструменты для аналитики нужно реально предусматривать и делать отдельно.

Кэширование данных и работа в офлайне

Крутая штука — кэшировать графику, картинки в каталоге, чтобы при последующих входах не грузить их заново, тем самым ускоряя серфинг по приложению. Особенно кэширование выручает, если интернет слабый или вовсе отсутствует. Можно показывать контент, который загрузил в прошлый раз, или ограничивать функционал, или давать возможность работать, а с появлением интернета синхронизировать действия. Например, gmail дает работать в офлайне, письмо отправится автоматически с появлением сети. Вы ведь к этому привыкли уже?

Хорошие чаты

Казалось бы, чат и чат. А на самом деле, куча “историй”. Галочка о доставке, прочтении, о недоставке. Функции “ответить” и “переслать”. Обмен сообщениями в реальном времени, а не диалог, обновляемый раз в 5 секунд. Возможность отправки и просмотра медиа. Предпросмотр ссылок и многое другое. Все это — очевидные вещи, к которым мы привыкли, поэтому никто не задумывается, сколько времени занимает их создание.

Возможность отправки и просмотра медиа. Предпросмотр ссылок и многое другое. Все это — очевидные вещи, к которым мы привыкли, поэтому никто не задумывается, сколько времени занимает их создание.

Кто-то скажет, что все вышеперечисленное — мелочи. Но забыть о них — значит создать заранее морально устаревшее, деревянное и неудобное приложение.

Кейс

Ну и на закуску расскажу про один из наших проектов, быстро и коротко: запрос, сроки стоимость.

Клиент — foodtech-стартап. Они из тех, у кого было просто видение продукта, но при этом ребята хорошо разбирались, чего хотят в результате. Приложение нацелено на ресторанный сектор.

В этом проекте мы с нуля делали: дизайн, отдельно приложение для клиентов, отдельно — для ресторанов, настраивали интеграцию с 4 типами терминалов, которыми чаще всего пользуются в заведениях. Создали огромную панель управления, промо сайт, настроили привязку карточки. Бюджет: порядка 60000$. Срок реализации — 3 месяца.

Какой вывод может быть после всей этой графомании? Такой же, как и в начале. Всегда решать вам, делать быстро, просто и дешево или делать качественно и надолго. Мы, как вы поняли, топим за второй вариант, так как совсем не любим доширак.

10 удобных фишек смартфонов Samsung, о которых не все знают – Samsung Newsroom Россия

На рынке смартфонов царит бешеная конкуренция, которая усиливается с каждым годом. Производители стремятся перещеголять друг друга, представляя оригинальные функции, доступные на их гаджетах. Особенно на этом фоне отличилась Samsung Electronics, у смартфонов которой целое море полезных «фишек», о которых не все знают.

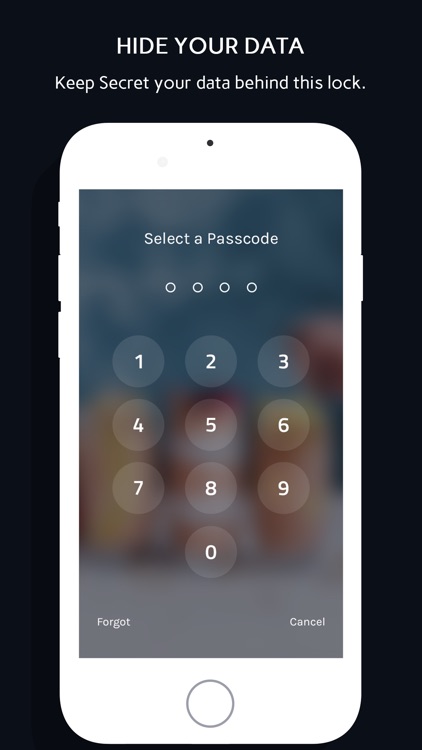

Защищенная папка

Защищенный телефон – это хорошо, а дополнительная защищенная область в телефоне – еще лучше. Если вы храните на своем гаджете конфиденциальную информацию или важные приложения, вы можете разместить их именно в этой области, оберегаемой платформой Samsung Knox. Выглядит это как «Android внутри Android»: отдельный домашний экран, отдельная система установки приложений, изолированная от остальной ОС. При этом обе области не взаимодействуют друг с другом: даже если злоумышленники получит доступ к вашей «основной» операционной системе, они не смогут добраться до защищенной территории.

Выглядит это как «Android внутри Android»: отдельный домашний экран, отдельная система установки приложений, изолированная от остальной ОС. При этом обе области не взаимодействуют друг с другом: даже если злоумышленники получит доступ к вашей «основной» операционной системе, они не смогут добраться до защищенной территории.

Многозадачность

Любителям больших дисплеев и приверженцам максимальной продуктивности пригодится возможность открывать сразу два приложения на смартфоне в разных окнах, каждое – на половину экрана. Это позволяет одновременно изучать новостные сводки и смотреть видео на YouTube, или работать с документами и обсуждать их с коллегой по видеосвязи. Или, например, листать Instagram и играть в игры, чтобы отдохнуть от настолько эффективной работы!

Smart Switch

Легкий и быстрый способ переноса данных со старого телефона на новый смартфон Galaxy. С помощью приложения Smart Switch можно быстро перенести на новый гаджет контакты, фотографии, а также музыку, видео, события календаря и приложения. Сделать это можно с помощью USB-кабеля, компьютера, внешнего хранилища или беспроводным способом.

Снимок экрана ладонью

Делать скриншоты на смартфонах Samsung проще простого – достаточно провести по экрану слева направо ребром ладони. Один жест – и готово! Мы считаем, что это намного удобнее, чем зажимать несколько кнопок.

Съемка жестом или касанием экрана/клавиш/голосом

Все флагманские модели Galaxy поддерживают съемку фото и без моноподов, достаточно показать камере раскрытую ладонь или отдать одну из следующих голосовых команд (причем на русском языке): «сфотографировать», «снять», «улыбнитесь», «снимаю», а для видео – «запись видео».

Samsung Smart View

Это приложение, которое предоставляет сразу несколько удобных и полезных функций.

Always On Display

Смотреть на экран гаджета десятки раз за день стало привычкой современных владельцев смартфонов. Однако каждый раз нажимать на кнопки, чтобы активировать экран, не очень удобно, да и на заряде батареи это сказывается плохо. Для упрощения этой задачи Samsung придумала режим Always On Display. Функция позволяет вывести на выключенный экран полезную информацию: время, дату, уровень заряда батареи, уведомления о сообщениях и звонках.

Samsung Pay (NFC+MST)

Мобильный сервис Samsung Pay уникален тем, что смартфоном можно расплатиться практически везде. Секрет – в собственной технологии MST, позволяющей эмулировать магнитную полосу карты. MST позволяет совершать бесконтактные платежи даже на тех терминалах, которые не поддерживают бесконтактную оплату.

Встроенный детский режим

Как на ПК несколько пользователей могут работать под разными учетными записями, так как на флагманских смартфонах Samsung можно создать для ребенка его персональный аккаунт с развивающими играми, раскрасками, инструментами для создания стикеров, программами для изменения голоса и, конечно, любимыми мультфильмами. Ребенок никогда не попадет на нежелательный сайт и не увидит ваши персональные фотографии – у него будет своя галерея, и звонить он сможет только тем контактам, к которым вы предоставите доступ.

Голосовое и удаленное управление

Если вы предпочитаете управлять бытовой техникой, например, пылесосом или стиральной машиной, с помощью голоса, вам поможет Яндекс. Колонка с голосовым помощником Алиса – она поддерживает управление устройствами как от Samsung, так и от других производителей.

Колонка с голосовым помощником Алиса – она поддерживает управление устройствами как от Samsung, так и от других производителей.

Скриншот с прокруткой

Еще одна неочевидная, но очень полезная фишка – скриншот с прокруткой. Нередко в тех или иных целях необходимо зафиксировать изображение всей веб-страницы, например, заскринить длинную инфографику или статью, и смартфоны Samsung позволяют с легкостью это сделать. Как это работает? Откройте страницу, снимок которой хотите сделать, нажмите комбинацию кнопок или используйте ладонь (а об этом мы упоминали выше) для скриншота. После этого внизу вы увидите значок прокрутки вниз. Зажимайте его до тех пор, пока не охватите все необходимую информацию. Функция сшивает несколько скриншотов в один длинный снимок экрана.

Быстрая зарядка

Помните, как раньше мы могли по 3-4 дня обходиться без зарядки телефона? С появлением смартфонов ситуация сильно изменилась, энергопотребление гаджетов выросло в разы, и теперь только и успевай заряжать смартфон каждую ночь. А если не успел? Технология быстрой зарядки (проводной и беспроводной) была придумана для таких случаев. Специальное зарядное устройство увеличивает мощность энергии заряда, что позволяет в разы быстрее привести гаджет в боевую готовность. У Samsung это – Duo Pad, которое поставляется с турбовентилятором для охлаждения и позволяет примерно на 33% улучшить скорость беспроводной зарядки смартфона Galaxy S10 по сравнению с Galaxy S9.

«Найти телефон»

Сервис «Найти телефон», доступный на устройствах Galaxy, – превентивная мера против потери смартфона. Если вы потеряли свой гаджет, сервис позволяет удаленно отслеживать его приблизительное местоположение и перемещения, заблокировать экран и кнопку питания, и даже отключить доступ к Samsung Pay. Вы также можете удалить все данные, хранящиеся на вашем устройстве. Если на утерянном гаджете поменяют SIM-карту, вы сможете проверить новый номер телефона через приложение.

Сценарии Bixby

Galaxy S10 предлагает до шести персонализированных и девять предустановленных сценариев, основанных на привычках владельца. Например, когда вы приезжаете домой, смартфон автоматически включает Wi-Fi и звук звонка и уведомлений, а когда приходите на работу, устройство переходит в беззвучный режим. По вечерам он сам будет переходить в «темный» режим, понижать яркость дисплея и активировать фильтр синего света.

Недавно компания выпустила обновление ПО для Galaxy S10, которое позволяет переназначить кнопку Bixby, чтобы получать быстрый доступ к выбранному приложению. Активировать функцию можно в меню Дополнительные настройки – Клавиша Bixby. Вы можете назначить открытие выбранного приложения двойным или одинарным нажатием кнопки, ассистент Bixby же будет запускаться по оставшейся комбинации.

Просроченные платежи: почему важна «зеленая» кредитная история?

Если раз за разом вам отказывают в кредитах, а найти этому объективных причин вы не можете, значит настало время обратиться к истории. К вашей кредитной истории.

Каждая заявка на получение займа или кредитной карты, каждый подписанный кредитный договор, каждый платеж, каждый день просрочки — важно все. Эта информация десятилетиями хранится в Бюро кредитных историй, которые получают ваши данные непосредственно от кредитных организаций — банков, МФО, КПК и т.д.

В отчетах по кредитным историям от БКИ по умолчанию содержатся данные за 10 лет. В целом бюро собирают информацию о кредитных обязательствах с 2005 года.

Сейчас в нашей стране работают несколько десятков БКИ. Если вы не знаете, в каком из них хранятся данные по вашим кредитам и кредитным картам, направьте запрос в Центральный каталог кредитных историй — на сайте Центробанка РФ это можно сделать онлайн. После этого останется только обратиться в соответствующее бюро из списка ЦККИ и получить выписки из своей кредитной истории. Такой запрос можно сделать по почте, телеграммой, через интернет, лично при обращении в офис БКИ, а также через организации, оказывающие услуги по работе с кредитными историями.

Такой запрос можно сделать по почте, телеграммой, через интернет, лично при обращении в офис БКИ, а также через организации, оказывающие услуги по работе с кредитными историями.

Зеленый цвет — лучший

Данные в отчетах БКИ сортируются по каждому кредитному договору с датировкой. Все платежи имеют цветовые индикаторы, которые наглядно показывают, когда оплата происходила своевременно, а когда — нет.

Если платежи по кредитам и прочим обязательствам были сделаны вовремя, ставятся отметки зеленого цвета. Поэтому «зеленая» кредитная история — признак вашей надежности.

Какое все это имеет значение? Кредитная история — это те данные, к которым банки и другие кредитные организации обращаются при принятии решений об одобрении или отказе в новом кредите или увеличении лимита по кредитной карте. Это ваша репутация как надежного и дисциплинированного человека. И не секрет, что в наше время даже многие работодатели изучают кредитные истории при приеме на работу новых сотрудников.

Что может испортить кредитную историю

- задолженность. Если вы допускали просрочки (в особенности свыше 30 дней), это будет отмечено

- большое количество открытых кредитов. Если вы слишком часто обращаетесь за получением займов, можно предположить, что вам не удается контролировать свой бюджет. Брать новый кредит, чтобы погасить предыдущий, — не всегда лучший выход, особенно если у вас уже есть два и более открытых кредитных договора в разных банках

- выплаты по суду. Если вы смогли погасить задолженность только после продажи имущества и передачи ваших обязательств в ведение судебных приставов, рассчитывать на одобрение нового кредита не стоит

Почему нужно проверять свою кредитную историю?

Важен не только условный зеленый цвет истории, но и достоверность указанных в ней фактов. К сожалению, ошибки при передаче данных от кредитных организаций в БКИ случаются. Например, получая выписку из двух разных бюро, вы можете удивиться тому, что в одном документе ваш кредит указан как действующий, а в другом — как закрытый. Или на вас числится кредит однофамильца.

Например, получая выписку из двух разных бюро, вы можете удивиться тому, что в одном документе ваш кредит указан как действующий, а в другом — как закрытый. Или на вас числится кредит однофамильца.

Если у вас нет открытых кредитов, проверяйте свою кредитную историю раз в год — один отчет БКИ предоставляют бесплатно. Если кредиты есть и тем более если их несколько, проверяйте данные раз в 3-4 месяца. В этом случае за каждый новый запрос в течение календарного года придется заплатить.

Даже если в данные закралась ошибка, это можно исправить. Обратитесь с заявлением в организацию, которая выдала вам кредит, чтобы соответствующие изменения были внесены.

Если вы клиент банка «Открытие» и у вас возникли вопросы о состоянии вашего кредита, напишите в чат или позвоните по телефону 8 800 500-70-44. Кроме того, вы всегда можете прийти в отделение банка.

Всем, кто хотя бы раз пользовался кредитом, необходимо внимательнее отнестись к вопросу формирования своей кредитной истории и постараться сохранить ее в безупречном виде. Тогда это будут не просто данные о платежах, картах и договорах, а инструмент, благодаря которому можно избежать проблем с получением займов в будущем.

GetContact: опасный вирус. Что делать, если уже установил? — Новости Якутии

YAKUTIA.INFO. РОЦИТ призывает пользователей Рунета обратить внимание на взрывную активность, связанную с сервисом GetContact: не скачивать и удалить, если оно уже установлено на смартфон. Приложение – по мнению экспертов – небезопасно как для скачивающего, так и для всей его базы контактов.

Вместе с цифровыми технологиями ежедневно развиваются способы сбора персональной и конфиденциальной информации пользователей. Один из них – ставшее популярным за несколько дней – приложение GetContact, собирающее номера телефонов пользователей и данные их контактов для определения звонков с неизвестных номеров и защиты от спама.

На данный момент приложение вышло на первое место среди скачиваемых бесплатных приложений в России для iOS и на 7 место для Android. Согласно счётчику на сайте, база данных содержит уже более двух миллиардов телефонных номеров. Основной интерес пользователей, скачивающих приложение, заключается в том, чтобы узнать, под каким именем их телефон записан в адресных книгах друзей.

В погоне за развлечением, желая скорее выложить скриншот с результатом в свои социальные сети, невнимательные пользователи пролистывают пользовательское соглашение, ставят пресловутые “галочки” и тем самым отдают всю свою базу контактов на растерзание “третьим лицам”.

“Россия занимает второе место в мире по утечке персональных данных, и большую роль в этом играет именно человеческий фактор. Пользователи часто забывают о том, что регистрируясь где-либо в интернете, нужно внимательно читать пользовательское соглашение и с осторожностью относиться к тем ресурсам, где просят оставить персональные данные. Для того, чтобы сводить подобные случаи к нулю, крайне важно повышать цифровую грамотность граждан и развивать их критическое мышление”, –Директор РОЦИТ Сергей Гребенников.

РОЦИТ предупреждает, что сбор данных со смартфона с помощью GetContact не ограничивается только данными телефонной книги. Приложение также оставляет за собой право записывать и передавать третьим лицам информацию об аккаунтах в социальных сетях, должностях и местах работы, фотографии, e-mail-адреса, IP-адреса, записи телефонных разговоров и возраст.

“Ситуация с GetContact отлично демонстрирует вызовы цифровой эпохи и то, что пользователи совсем не готовы даже задумываться о своей безопасности и сохранении своей приватности в цифровом пространстве. Ни для кого не секрет, что личная информация всегда интересовала маркетологов: карты лояльности, скидки при заполнении анкет, формы регистрации. Это все необходимо компаниям, чтобы делать рекламу более персонализированной и адресной. Самая большая странность в том, что люди неохотно оставляют свои данные в магазинах (почту и телефоны), чтобы избавить себя от ненужной информации, но с радостью отдают их, если за этим стоят положительные эмоции. «Обнажайся весело»- хороший слоган для таких приложений и веселых тестов в социальных сетях. Маркетологи и охотники за персональными данными и дальше будут придумывать «безболезненные» способы их отъема. Но пора вспомнить, что поделившись один раз частной информацией в цифровом пространстве, будь то наше мнение в комментариях, наши данные, или данные в наших телефонах, вы навсегда оставляете «цифровой след» и не можете знать, кто и как им воспользуется”, – Ольга Куликова, Директор Артикул Медиа

«Обнажайся весело»- хороший слоган для таких приложений и веселых тестов в социальных сетях. Маркетологи и охотники за персональными данными и дальше будут придумывать «безболезненные» способы их отъема. Но пора вспомнить, что поделившись один раз частной информацией в цифровом пространстве, будь то наше мнение в комментариях, наши данные, или данные в наших телефонах, вы навсегда оставляете «цифровой след» и не можете знать, кто и как им воспользуется”, – Ольга Куликова, Директор Артикул Медиа

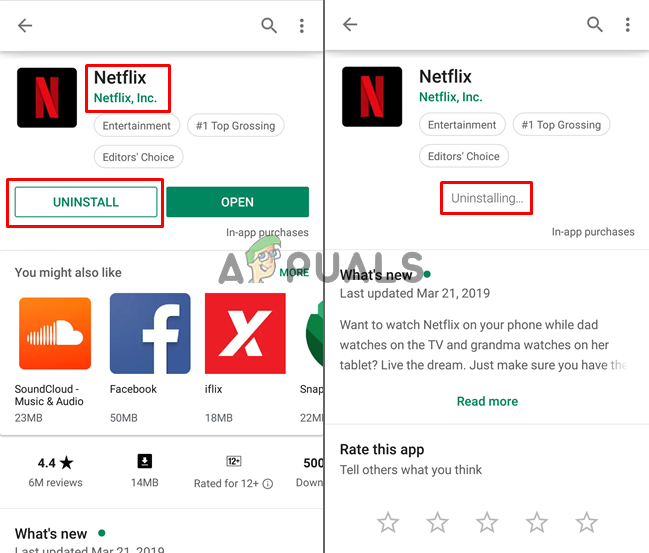

Что делать, если вы уже скачали приложении

Разработчики сервиса предусмотрели возможность удаления из базы, при условии, что вы уже устанавливали приложение ранее. Однако вы исправите ситуацию только для себя, а вот вся ваша телефонная книга уже безвозвратно “утекла” в общую базу данных.

“Приложение GetContact должно вычислять звонки от спамеров, но предоставляя защиту пользователям, оно собирает личную, конфиденциальную информацию. Соглашаясь на его использование, мы предоставляем ему доступ к своим данным. Это распространенная практика, доступ к данным пользователи разрешают многим приложениям, однако GetContaсt не просто собирает эту информацию для обработки, а публикует в открытом доступе. Поскольку приложение пока не запрещено на территории России, а пользователи сами соглашаются на установку и предоставления доступа к контактам, прямого нарушения закона тут нет. С другой стороны, есть угроза разглашения персональных данных третьих лиц. Устанавливая это приложение, большинство пользователей не совсем понимают, что делают. То, что вы раскрываете свои данные — это ваше право, но с приложением GetContact вы даёте открытый доступ и к данным ваших родных, друзей и коллег по бизнесу, не спрашивая их и не думая о последствиях «двойного назначения» таких сервисов”, – Илья Сачков, CEO Group-IB

Как удалить свой номер из общей базы данных?

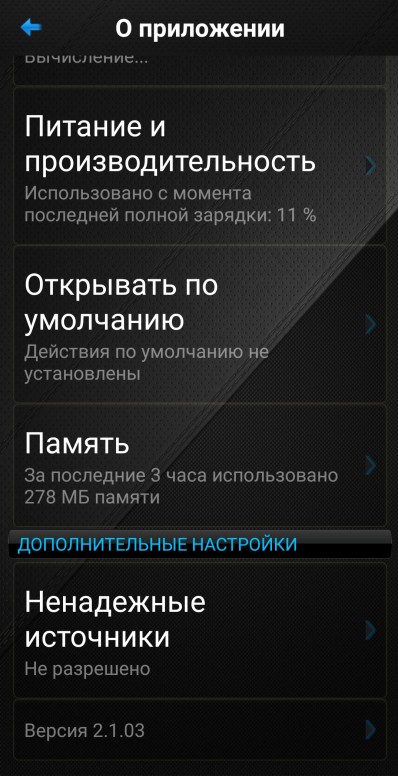

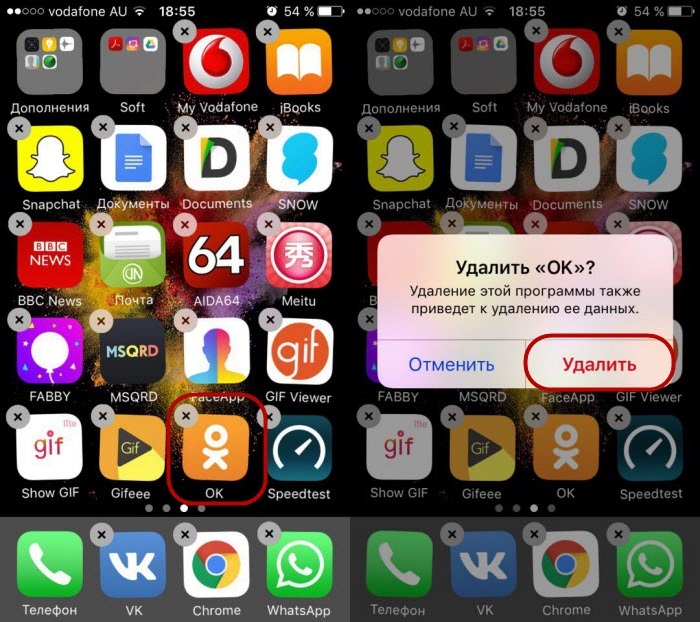

1. Удалить аккаунт через “Параметры” учетной записи в пункте “О Get Contact”.

2. Удалить свой номер из базы данных. Для этого нужно открыть официальный сайт сервиса и во вкладке Unlist и указать свой номер. В течение 24 часов с момента подачи заявки на удаление, ваш номер пропадет из базы GetContact.

3. Если вы регистрировались в приложении через аккаунт в Facebook, нужно зайти на свою страницу в соцсети и удалить разрешение на доступ приложению к вашим личным данным в настройках (Настройки → Приложения).

Также будет полезным сообщить эти правила своему списку контактов, потому что именно вы приняли участие в том, что их данные в эту базу попали.

В целях безопасности ряд государств (Армения, Казахстан, Азербайджан) уже запретили использование GetContaсt на своей территории в связи с выявленными нарушениями законодательства “О персональных данных”.

Cоциализм поколения Z: в чем секрет популярности TikTok :: Жизнь :: РБК Стиль

«Солт-Лейк Сити, Америку гасите» — женщина-кассир в бытовке магазина «Пятерочка» открывает рот под песню группы «Воровайки»; дед танцует на остановке автобуса с холщовой авоськой и в растянутых кальсонах; девушка клеит обои в типовой квартире под саундтрек из «Пятидесяти оттенков серого». Нет, это не утечка сценария к новому фильму Валерии Гай Германики, а контент российского сегмента TikTok — популярной социальной сети для публикаций видеороликов. На первый взгляд кажется, что TikTok ничем не отличается от других видеоориентированных приложений вроде Vine или Snapchat. Но благодаря большому набору инструментов его пользователи создали собственный язык комедии, а хитрые алгоритмы приложения гарантируют просмотры и лайки каждому ролику.

Из Поднебесной

Во второй половине 2018 года в Cети стали распространяться видео с логотипом в стиле «глитч» (это когда вам кажется, что у вас галлюцинация) в левом верхнем углу, в которых люди открывали рот под различные звуки, — так завоевывала западную аудиторию новая версия китайского приложения TikTok (на родине — Douyin). Уже к сентябрю в американском App Store она обошла Facebook, Instagram, YouTube и Snapchat по количеству скачиваний за один месяц. С тех пор TikTok скачали более 1 млрд раз, и сегодня сервисом ежемесячно пользуются 500 млн человек.

Уже к сентябрю в американском App Store она обошла Facebook, Instagram, YouTube и Snapchat по количеству скачиваний за один месяц. С тех пор TikTok скачали более 1 млрд раз, и сегодня сервисом ежемесячно пользуются 500 млн человек.

Фактически современное приложение TikTok — это перезапуск ранее популярного в Китае и за его пределами приложения Musical.ly, которое пекинская технологическая компания ByteDance, создавшая TikTok, выкупила за $1 млрд в августе прошлого года. Рекламная кампания нового продукта была весьма агрессивной, и если у вас не стоит Adblock, вы наверняка видели ее на YouTube. Бум популярности в России случился весной 2019 года.

Язык TikTok

Когда впервые открываешь приложение, возникает чувство, будто тебя за какие-то грехи подвергают пыткам. Открестившись, ты возвращаешься к развлечениям «взрослого человека»: дивану, неизведанным чертогам Netflix и новенькому Apple TV+ или лекциям по VR-технологиям на крайний случай. Но что-то заставляет тебя вновь нажать на иконку в виде вибрирующей ноты. После двух-трех подходов понимаешь, что попал во вселенную со своими законами и собственным языком. Иной раз видео увлекают в длинные извилистые полеты сквозь бездонную кроличью нору. Затем ты сдаешься — выкладываешь свое первое видео и ждешь, что будет дальше.

«В первую очередь TikTok интересен тем, что это удобная площадка, на которой легко делать действительно интересный контент. Есть крутой встроенный редактор с широчайшим набором инструментов и огромная библиотека музыки. Можно не быть гением монтажа, но сделать классный ролик и стать знаменитым», — комментирует Сергей Артемов, digital-директор агентства PRT Edelman Affiliate.

В редакторе можно добавить эффекты на любой вкус: реверс, слоумо, стикеры, гифки, эмодзи, наложить любой отрывок из любимого трека, создав таким образом все что угодно, — от юмористического скетча до фантазмов Гаспара Ноэ. К тому же есть экспресс-уроки, которые быстро обучат создавать контент. В эпоху предельной скорости потребления информации это просто находка.

К тому же есть экспресс-уроки, которые быстро обучат создавать контент. В эпоху предельной скорости потребления информации это просто находка.

Максимальная продолжительность видео — одна минута. Основные форматы приложения — это легкие пранки, вайны на вечную тему любви и отношений, кошечки и собачки, демонстрация талантов в духе «Минуты славы», DIY (необычные вещи своими руками), фуд-шоу. По правилам TikTok, строго запрещено пропагандировать табак, алкоголь, оружие, наркотики, жестокость и даже ругаться матом. Модерирование подобного контента происходит вручную.

Но основную часть составляют ролики, где разные пользователи делают что-то схожее. Это называется челлендж — еще одна особенность платформы. Самые популярные можно найти по хештегам: #твоевремя, #6секунд и #хочуврек.

Вопрос, кто придумывает и запускает челленджи, неизбежно возникает у любого здравомыслящего человека, так как сюрреализм происходящего порой заставляет усомниться в собственном ментальном здоровье. Так вот, их создает сама платформа. Команда TikTok регулярно анализируют тренды, мемы, актуальную повестку и то, что потребляет целевая аудитория. Затем запускает челлендж, который моментально подхватывается пользователями. Челленджи позволяют им с большей вероятностью попасть в «тренды» и стать более популярными, а самому приложению обеспечивать ежедневную активность. Один из самых долгоиграющих трендов, который в некотором смысле превратился в визитную карточку TikTok, — это lip sync, когда пользователи открывают рот под песню, речитатив, диалог из фильма, комедийный скетч — в общем, любой голос за кадром, от Мухаммеда Али до кричащей тещи.

Социалистический алгоритм

Первый ролик, опубликованный под моим новоиспеченным аккаунтом, — видео ног, идущих под трек музыкального коллектива Unkle, с наложенным инфракрасным фильтром — получил практически приз жюри Каннского фестиваля: несколько комментариев вроде «побольше бы таких видео!» или «а в этом что-то есть», 495 просмотров и девять лайков. Кто эти люди и как TikTok дает им посмотреть видео, у создателя которого совсем нет подписчиков?

Кто эти люди и как TikTok дает им посмотреть видео, у создателя которого совсем нет подписчиков?

© tiktok.com/@christinareznikov3

«Стать популярным здесь можно, не имея друзей и подписчиков. Алгоритм TikTok не замыкает пользователя вокруг собственных подписчиков, что позволяет любому человеку добиться больших охватов. Он в случайном порядке раскидывает контент по разным пользователям, и у любого есть шанс лицезреть ваше творчество», — комментирует Катерина Снегирева, генеральный директор коммуникационного агентства «Пчела», официального партнера TikTok.

После регистрации в приложении и подключения к геолокации система около трех дней анализирует, кого смотрит пользователь, чем делится и где задерживается дольше всего. Таким образом он формирует «систему рекомендаций», которая работает не совсем предсказуемо. Например, дети и животные ранжируются выше, чем пейзажная картинка. Впрочем, чтобы стать популярным, автору нужно лишь активно создавать видео, участвовать в челленджах и быть самим собой. Если в первые 30 минут подписчики пользователя ведут себя активно, то видео попадает в «рекомендованное». Если видео выходит в российский топ, то через пару часов его видит весь мир. За столь короткий срок TikTok выявил новых звезд, которые за год выросли на 1–2 млн подписчиков. В то время как селебрити и Instagram-блогеры там вовсе не популярны.

Философия, на которой построен TikTok, полностью противоречит маленькому мирку, который мы выложили вокруг себя лофтовым кирпичом инстаграма и фейсбука. Здесь можно увидеть самую обычную жизнь, которую не смогут вылизать ни одни фильтры. В некотором роде это социалистический (как и сама КНР) продукт, где все равны и популярным стать может каждый. Сервис обрел небывалую популярность в Индии, где, как известно, сложилась кастовая иерархия. Теперь же любой индийский мальчишка, родившийся в семье бельевщика, с помощью TikTok может стать звездой.

Теперь же любой индийский мальчишка, родившийся в семье бельевщика, с помощью TikTok может стать звездой.

© tiktok.com/@christinareznikov3

С другой стороны, история показывает, что от любого равенства и братства стоит ожидать подвоха. Помимо официально запрещенного контента, активно модерируется и банится все, что связано с критикой существующей власти Китая. Особенно строго с этим обстоят дела в китайской версии TikTok — Douyin. Также запрещено хоть как-то освещать протесты и беспорядки (например, недавние протесты в Гонконге), обсуждать этнические конфликты и подстрекать к независимости — идет ли речь о Тибете, Северной Ирландии или даже Чеченской Республике, — говорить о некоторых политических лидерах, в том числе о Ким Чен Ыне и его предшественниках, а кроме того, о Трампе, Обаме, Путине. Запреты аккуратно завуалированы в контекст общих формулировок, таких как «контент, разжигающий религиозные или политические конфликты». Бан может быть выполнен как в виде полной блокировки, так и в виде теневой: контент пользователя практически никто не видит, хотя сам он об этом и не догадывается. Не зря один из самых популярных запросов в поисковике: «Мой аккаунт в TikTok заблокировали, что делать?»

Поколение Youngzterz

Сначала создается впечатление, что TikTok — это площадка, предназначенная исключительно для школьников, с кривляниями, пранками и непонятными людям за 30 шутками. Возможно, именно это отталкивает более взрослую аудиторию. Но когда ты постепенно вникаешь в новый мир, то сталкиваешься с авторами абсолютно разных возрастов. Один из самых забавных персонажей в русскоязычном TikTok — Дедушка Коля — тому подтверждение.

© tiktok. com/@ded.official

com/@ded.official

Хотя 69% пользователей TikTok — это молодые люди от 16 до 24 лет. Для основной аудитории сервиса в российском сегменте недавно запустили веб-сериал «Youngzretrz», созданный агентством «Пчела». На данный момент вышел первый сезон, состоящий из 13 серий. Он полностью снят на iPhone 11 Pro, каждая серия выдержана в своей стилистике, и на первый взгляд между ними нет никаких сюжетных склеек.

«Это сделано нарочно, чтобы нащупать почву и попробовать материал, с которым нам предстоит работать. Мы замиксовали атрибуты дополненной реальности, субъективную камеру (от первого лица) и горизонтальный, более «киношный» формат. Я предложил снимать сериал на iPhone по нескольким причинам. Одна из них — если человек видит слишком качественное изображение, он пролистывает [видео], думая, что ему пытаются что-то продать. Молодая аудитория считывает это быстро. К тому же съемка на смартфон — плюс в копилку аутентичности самой платформы и совершенно новый мир создания изображения, связанный со скоростью и удобством», — комментирует режиссер сериала Андрей Тревгода.

© tiktok.com/@youngzterz

«Мы сами пришли в TikTok с идеей киноформата. Коллективно было принято решение снять сериал в жанре «дорама» (популярный в Азии жанр романтической комедии. — «РБК Стиль»), потому что любовные истории интересны всегда, и взять в качестве главных персонажей популярных «тиктокеров». Мы вдохновлялись интерактивными веб-сериалами и фильмами в духе «Черное зеркало: Брандашмыг» и социальными роликами «Все сложно» с возможностью для зрителя принимать решения за персонажа. Прежде чем написать сценарий, мы провели социологические опросы с применением онлайн-таргетинга — это так называемая антропология в социальных сетях..jpg) Наши сотрудники также исследуют разные группы, течения, занимаются своего рода трендспоттингом, посещая фестивали вроде «Боли», исследуя современные Telegram-каналы и так далее», — комментирует Катерина Снегирева.

Наши сотрудники также исследуют разные группы, течения, занимаются своего рода трендспоттингом, посещая фестивали вроде «Боли», исследуя современные Telegram-каналы и так далее», — комментирует Катерина Снегирева.

Создатели приложения планируют расширять аудиторию до взрослой и делать более серьезный контент. Для этого проводятся исследования, опросы, анализируется, какие события наиболее популярны в СМИ. На основе этого формируются темы, и команда TikTok верит, что скоро к ним придут более серьезные контент-мейкеры вплоть до создателей социального кино.

За что платят рекламодатели

Пока TikTok чем-то напоминает Instagram 2012 года, когда все выкладывали размытые фото и радовались двум лайкам от друзей, а реклама и непрошеные советы, как планировать свой день, практически отсутствовали. И да, шанс быть засосанным в очередной марафон полезных привычек здесь невероятно мал. Одним словом, чистый арт без коммерческой подоплеки. Но рекламу все же можно купить. Дорого.

«Китай очень сильно регламентирует качество контента. У них интересная политика, которая нацелена на то, чтобы сделать платформу чище от рекламы и избежать того, во что превратился Instagram. TikTok работает с пулом агентств, через которые на сервисе размещается реклама. Если блогер самостоятельно разместил какую-то рекламу, его пост деприотизируется в ленте, а после трех таких случаев TikTok его забанит», — рассказывает Сергей Артемов.

Рекламодатель может купить у TikTok брендированный челлендж, который обойдется в $80 тыс. В стоимость входят креатив, запуск хештегов, а также гарантированные 3 млн просмотров. Остальное набирается органически или за счет UGC (оригинальный контент, создаваемый аудиторией бренда). За отдельную сумму рекламодатель может купить известных «тиктокеров» под этот же челлендж. Их видео с брендом будут автоматически подниматься в топы.

Но эксперты сходятся во мнении, что бренду сложно продвигаться на платформе. «TikTok гарантирует миллионы просмотров, но в большинство роликов продукт или его логотип не попадают, — считает Артемов. — Например, TikTok запускает брендированный челлендж. Пытаясь его повторить, авторы используют только хештег, но самого бренда в кадре нет, соответственно, никто не понимает, о чем это. И таких видео 90%. Допустим, у челленджа 100 млн просмотров и 90 млн из них будут без присутствия бренда в самом видео. Таким образом, смысл рекламной кампании пропадает». Катерина видит проблему в отсутствии прозрачности трафика: «Блогер может накрутить себе трафик в виде лайков и просмотров из внешних источников, а TikTok будет засчитывать это как реальные просмотры и выполненный KPI. И в целом предсказать охваты практически невозможно в отличие от того же Instagram».

— Например, TikTok запускает брендированный челлендж. Пытаясь его повторить, авторы используют только хештег, но самого бренда в кадре нет, соответственно, никто не понимает, о чем это. И таких видео 90%. Допустим, у челленджа 100 млн просмотров и 90 млн из них будут без присутствия бренда в самом видео. Таким образом, смысл рекламной кампании пропадает». Катерина видит проблему в отсутствии прозрачности трафика: «Блогер может накрутить себе трафик в виде лайков и просмотров из внешних источников, а TikTok будет засчитывать это как реальные просмотры и выполненный KPI. И в целом предсказать охваты практически невозможно в отличие от того же Instagram».

Будущее TikTok

За долгие годы Instagram-рабства приложение TikTok стало, возможно, первым, заговорившим с нами на человеческом языке. Мир простых людей, будь то охранник на вахте в Воркуте или девочка-курьер из Domino’s Pizza в Израиле, кажется людям ближе, чем галерея идеализированных полубогов в Instagram.

Портал Vox успел окрестить TikTok вероятным будущим социальных медиа, The New York Times и вовсе считает, что приложение уже меняет мир. Сервису подражают такие гиганты, как Facebook, недавно запустивший точную копию под названием Lasso, а на российском рынке это «Яндекс» и его Sloy, правда с уклоном в моду.

Сергей Артемов однако считает, что не стоит преувеличивать значение TikTok: «У привычных для пользователей социальных сетей есть очень важный объединяющий фактор — комьюнити. В текущей конфигурации TikTok — это скорее видеосервис, который при всей крутости многим начал надоедать. Поэтому говорить об огромном потенциале мне пока сложно, если не произойдет каких-то серьезных изменений».

Катерина Снегирева, напротив, видит в сервисе большой потенциал: «Есть колоссальный разрыв между тем, какой контент создают «под себя» люди старшего поколения и подрастающего. TikTok — это та площадка, на которой эти люди могут встретиться и создавать что-то общее, понятное всем. Место, где они будут говорить на одном языке, и мы сейчас на пути к этому».

В чем секрет Кристин Лагард

Выбор мужчин и одежды

Личная жизнь Лагард тесно связана с работой. В 1982 г. она вышла замуж за финансового аналитика Уилфреда Лагарда, родила двух сыновей. Не дождавшись их совершеннолетия, рассталась с мужем. Их совместная жизнь, похоже, была весьма далека от идеала: Лагард вычеркнула все упоминания о бывшем муже из своей биографии. Потом карьера в Baker & McKenzie в 1999 г. занесла ее в Чикаго, где она влюбилась и вышла замуж за британского бизнесмена Эверрана Гилмора. В 2006 г. она как министр отправилась с рабочей поездкой в Марсель, чтобы встретиться с местными предпринимателями. Одним из них оказался ее старый студенческий приятель, корсиканский бизнесмен Ксавье Джоканти, с которым у нее и закрутился роман.

Один из братьев Лагард – баритон, его жена тоже певица. Родители Лагард обожали петь и брали уроки на дому. Дед жил оперой: во время Байрёйтского фестиваля (основан Рихардом Вагнером и посвящен его же музыке) он бросал все дела. Лагард тоже обожает музыку. Как-то она сказала, что работа ее мечты – быть пианисткой.

Лагард нелегко следовать за модой. «Когда вы все время бегаете взад-вперед, садитесь на поезд, выходите из самолета, бежите через три-четыре ступеньки, потому что опаздываете, у вас нет возможности носить туфли на шпильке или замысловатые платья, – жаловалась она La Tribune. – Мой выбор одежды прежде всего продиктован стилем путешественника: ткани, которые не очень мнутся, практичный крой, который не провокационен и функционален». Трудностей добавляет и рост Лагард – 1,8 м, 42-й размер обуви.

Но все же она обожает моду, особенно французскую. Ее мать была выдающейся портнихой. Все детство Лагард наблюдала, как она шьет великолепные платья: «Она привила мне чувство стиля и привычку обходиться минимумом средств при его создании, что типично для парижан <…> У нас до сих пор сохранилась швейная машинка «Зингер». Мама покупала ткань на рынке Сен-Пьер – и 15 дней спустя у нее уже был полный гардероб, сшитый по ночам».

Почему не стоит ставить секреты в нативные приложения

Это шестая часть серии сообщений в блоге, посвященных передовым методам работы с Azure AD. Все они связаны с докладом, который я прочитал на Tech Days Finland, а также в часы работы сообщества разработчиков Microsoft Identity.

На этот раз мы рассмотрим то, что серьезно необходимо знать каждому разработчику. Почему никогда не следует хранить секреты в нативных приложениях .

Когда я говорю «родное приложение», Я имею в виду публичный клиент на языке идентичности.Приложение, работающее в недоверенной среде. Таким образом, сюда входят:

- Настольные приложения

- Мобильные приложения (нативные, React Native, PWA и т. Д.)

- Внешние одностраничные приложения

Общим для всех них является то, что все они запускают код на машине, доступ к которой вы не контролируете. Если ваш код работает на сервере, которым вы владеете и контролируете, тогда это не публичный клиент. Это конфиденциальный клиент.

TL; DR: , если код работает на ненадежной машине, то же самое и со встроенными секретами в коде .

Вы можете найти плохой пример встраивания секретов в приложение из репозитория GitHub: https://github.com/juunas11/7-deadly-sins-in-azure-ad-app-development/tree/master/ SecretsInNativeApp.

Пример приложения

Приложение на GitHub — это приложение Windows Forms, которому необходимо вызывать API, защищенный Azure AD. В этом случае разработчик получил требование о том, что пользователи не должны входить в систему.Поэтому разработчик реализовал аутентификацию учетных данных клиента с использованием секрета, встроенного в приложение.

Вот константы, определенные в приложении:

private const string Authority = "https://login.microsoftonline.com/your-tenant-id/v2.0";

частная константная строка ClientId = "идентификатор вашего приложения";

частная константная строка Secret = "ваш-приложение-клиент-секрет"; // ДЕЙСТВИТЕЛЬНО НЕ ДЕЛАЙТЕ ЭТОГО

частная константная строка RedirectUri = "https: // localhost";

private const string Scope = "идентификатор вашего приложения-uri-or-client-id /.default "; // например, идентификатор клиента + /.default

закрытая константная строка ApiBaseUrl = "https: // localhost: 44316";

Дело в том, что этот подход работает, и некоторые приложения, вероятно, так и поступают.

Но он открывает секрет практически любому.

Доступ к секрету

Теперь вы можете подумать, что хорошо, что не так-то просто получить доступ к секрету, вы должны быть своего рода хакером . Это не относится к делу. Посмотрим, что нам нужно делать.

Мы загрузим инструмент под названием строки.Затем вы помещаете скомпилированный файл .exe в ту же папку, что и исполняемый файл строк. Вы также можете добавить строки в PATH, чтобы упростить работу с ним . Затем вы запускаете его из командной строки:

строки SecretsInNativeApp.exe

Вы получаете довольно много результатов, но среди них мы находим:

SECRET_THAT_SHOULD_STAY_SECRET

ed56799f-ae6d-4917-b3d7-84c9d1fcb523

https: // логин.microsoftonline.com/e67aa680-aaaf-43bf-9ecb-dd25f3e75fc5/v2.0

https: // localhost

https://employeeapi.joonasdemos.onmicrosoft.com/.default

https: // localhost: 44316 / api / сотрудники

Итак, я заменил настоящий секрет явно поддельным значением, но это значения в константах! Ой.

Вот и все. Вы загружаете один исполняемый файл из SysInternals и запускаете его в исполняемом файле или DLL. Это не сложно.

Перехват секретов

В качестве альтернативы мы можем настроить прокси, который перехватывает все вызовы из приложения. Вы можете настроить, например, Fiddler на вашем компьютере и захватите секрет, когда приложение его использует. Вы также можете проксировать трафик своего мобильного устройства через это, чтобы перехватывать секреты из мобильных приложений.

Одностраничные приложения

Размещение секретов во внешнем JavaScript делает их еще более доступными для всех. Достаточно открыть инструменты F12 и посмотреть код JavaScript или сетевой трафик.

К счастью, в случае с Azure AD, конечная точка токена не принимает вызовы от интерфейсного JavaScript, поскольку там отключена поддержка CORS. Это может измениться, если поток кода авторизации с поддержкой PKCE будет добавлен для SPA в Azure AD. Я надеюсь, что конечная точка токена по-прежнему не выполняет запросы токенов потока учетных данных клиента, если они поступают из приложения браузера.

Делаем лучше

Итак, как мы можем сделать это лучше? Что ж, мы не можем хранить общие для приложения секреты для всех пользователей в приложении или на ненадежном устройстве.

Если API требует аутентификации, вам либо нужно полностью или частично удалить требование аутентификации, или вам необходимо аутентифицировать пользователя. В этом случае API не имеет возможности аутентифицировать приложение, поскольку оно работает в ненадежной среде.

При использовании поставщика удостоверений, совместимого с OpenID Connect (например, Azure AD), вы можете использовать следующие потоки для аутентификации пользователя и получения токенов доступа для API:

- Настольное приложение: код авторизации / код устройства

- Мобильное приложение: код авторизации

- Внешнее одностраничное приложение: неявный код / код авторизации с PKCE (не поддерживается в Azure AD для SPA)

Не использовать поток учетных данных пароля владельца ресурса, вы снизите уровень безопасности.

Сводка

Не храните секреты в собственных приложениях. Извлекать секреты из скомпилированных приложений несложно. Итак, если он работает на машине, которую вы не контролируете, любой, у кого есть доступ к этой машине, получит доступ к секретам.

Либо вы аутентифицируете пользователя, или вызовите API, не требующие аутентификации. Невозможно проверить подлинность самого приложения, поскольку оно работает в ненадежной среде.

Что такое управление секретами? Прочтите определение в нашем глоссарии по безопасности

Лучшие практики и решения для управления секретами

Как отмечалось выше, ручное управление секретами страдает множеством недостатков.Разрозненные и ручные процессы часто вступают в конфликт с «хорошими» методами обеспечения безопасности, поэтому чем более комплексное и автоматизированное решение будет тем лучше.

Хотя существует множество инструментов, которые управляют некоторыми секретами, большинство инструментов разработаны специально для одной платформы (например, Docker) или небольшого подмножества платформ. Кроме того, существуют инструменты управления паролями приложений, которые могут широко управлять паролями приложений, устранять жестко запрограммированные пароли и пароли по умолчанию, а также управлять секретами для сценариев.

Хотя управление паролями приложений является усовершенствованием по сравнению с процессами ручного управления и автономными инструментами с ограниченными вариантами использования, ИТ-безопасность выиграет от более целостного подхода к управлению паролями, ключами и другими секретами в масштабах всего предприятия.

Некоторые решения для управления секретами или корпоративными привилегированными учетными данными / привилегированными паролями выходят за рамки простого управления привилегированными учетными записями пользователей, они предназначены для управления всеми видами секретов — приложениями, ключами SSH, сценариями служб и т. Д. Эти решения могут снизить риски за счет идентификации, безопасного хранения, и централизованное управление всеми учетными данными, которые обеспечивают повышенный уровень доступа к ИТ-системам, сценариям, файлам, коду, приложениям и т. д.

В некоторых случаях эти целостные решения для управления секретами также интегрируются в платформы управления привилегированным доступом (PAM), которые могут располагаться на уровне привилегированных средств управления безопасностью.Например, используя платформу PAM, вы можете предоставлять и управлять уникальной аутентификацией для всех привилегированных пользователей, приложений, машин, сценариев и процессов во всей вашей среде.

Хотя целостный и широкий охват управления секретами является лучшим, независимо от вашего решения (решений) для управления секретами, вот 7 лучших практик, на которых вы должны сосредоточиться:

Обнаружение / идентификация всех типов паролей: Ключи и другие секреты во всей вашей ИТ-среде и централизованное управление ими.Постоянно открывайте и используйте новые секреты по мере их создания.

Устранение жестко запрограммированных / встроенных секретов: В конфигурациях инструментов DevOps, сценариях сборки, файлах кода, тестовых сборках, производственных сборках, приложениях и многом другом. Управляйте жестко запрограммированными учетными данными, например, с помощью вызовов API, и применяйте передовые методы защиты паролей. Устранение жестко заданных паролей и паролей по умолчанию эффективно устраняет опасные лазейки в вашей среде.

Передовые методы обеспечения безопасности паролей: Включая длину, сложность, срок действия уникальности, ротацию и многое другое для всех типов паролей.Секретами, если возможно, никогда не следует делиться. Если секрет открыт, его следует немедленно изменить. Секреты более важных инструментов и систем должны иметь более строгие параметры безопасности, такие как одноразовые пароли и ротация после каждого использования.

Применение мониторинга привилегированных сеансов для ведения журнала, аудита и мониторинга: Все привилегированные сеансы (для учетных записей, пользователей, сценариев, средств автоматизации и т. Д.) Для улучшения надзора и подотчетности. Это также может повлечь за собой фиксацию нажатий клавиш и экранов (с возможностью просмотра в реальном времени и воспроизведения).Некоторые решения для управления сеансами с привилегиями предприятия также позволяют ИТ-специалистам выявлять подозрительную активность сеанса в процессе и приостанавливать, блокировать или завершать сеанс до тех пор, пока активность не будет адекватно оценена.

Распространить управление секретами на третьи стороны: Убедитесь, что партнеры и поставщики соблюдают передовые методы использования и управления секретами.

Аналитика угроз: Постоянно анализируйте использование секретов для обнаружения аномалий и потенциальных угроз.Чем более интегрировано и централизовано управление вашими секретами, тем лучше вы сможете составлять отчеты об учетных записях, ключевых приложениях, контейнерах и системах, подверженных риску.

DevSecOps: Учитывая скорость и масштаб DevOps, крайне важно обеспечить безопасность как в культуре, так и в жизненном цикле DevOps (от создания, проектирования, сборки, тестирования, выпуска, поддержки, обслуживания). Принятие культуры DevSecOps означает, что все разделяют ответственность за безопасность DevOps, помогая обеспечить подотчетность и согласованность между командами.На практике это должно предполагать наличие передовых методов управления секретами и отсутствие в коде встроенных паролей.

Применяя другие передовые методы безопасности, включая принцип наименьших привилегий (PoLP) и разделение привилегий, вы можете гарантировать, что доступ и привилегии пользователей и приложений будут ограничены именно тем, что им нужно, и разрешено. Ограничение и разделение привилегий помогает уменьшить разрастание привилегированного доступа и уплотнить поверхность атаки, например, путем ограничения бокового перемещения в случае компрометации.

Правильные политики управления секретами, подкрепленные эффективными процессами и инструментами, могут значительно упростить управление, передачу и защиту секретов и другой конфиденциальной информации. Применяя 7 передовых методов управления секретами, вы можете не только обеспечить безопасность DevOps, но и обеспечить более строгую безопасность в масштабах всего предприятия.

Часто задаваемые вопросы о коммерческой тайне

Коммерческая тайна — это права интеллектуальной собственности на конфиденциальную информацию, которая может быть продана или лицензирована.В целом, чтобы считаться коммерческой тайной, информация должна быть:

- коммерчески ценные потому что это секретно

- должен быть известен только ограниченному кругу лиц и

- подлежат разумным действиям, предпринятым законным держателем информации для ее сохранения в секрете, включая использование соглашений о конфиденциальности для деловых партнеров и сотрудников.

Несанкционированное получение, использование или раскрытие такой секретной информации способом, противоречащим честной коммерческой практике других лиц, рассматривается как недобросовестная практика и нарушение защиты коммерческой тайны.

В целом, любая конфиденциальная деловая информация, которая обеспечивает предприятию конкурентное преимущество и неизвестна другим, может быть защищена как коммерческая тайна. К коммерческой тайне относятся как техническая информация , такая как информация, касающаяся производственных процессов, данные экспериментальных исследований, алгоритмы программного обеспечения, так и коммерческая информация , такая как методы распространения, список поставщиков и клиентов и рекламные стратегии.

Коммерческая тайна может также состоять из комбинации элементов , каждый из которых сам по себе является общественным достоянием, но где комбинация, которая держится в секрете, обеспечивает конкурентное преимущество.

Другие примеры информации, которая может быть защищена коммерческой тайной, включают финансовую информацию, формулы, рецепты и исходные коды.

В зависимости от правовой системы правовая защита коммерческой тайны является частью общей концепции защиты от недобросовестной конкуренции или основана на конкретных положениях или прецедентном праве по защите конфиденциальной информации .

Хотя окончательное определение того, нарушена ли защита коммерческой тайны, зависит от обстоятельств каждого отдельного случая, в целом недобросовестная практика в отношении секретной информации включает нарушение контракта нарушение конфиденциальности и промышленный или коммерческий шпионаж .

Владелец коммерческой тайны, однако, не может помешать другим использовать ту же техническую или коммерческую информацию, если они приобрели или разработали такую информацию самостоятельно посредством собственных исследований и разработок, обратного инжиниринга или маркетингового анализа и т. Д. Поскольку коммерческие тайны не разглашаются в отличие от патентов, они не обеспечивают «защитной» защиты, поскольку являются предшествующим уровнем техники. Например, если конкретный процесс производства Соединения X защищен коммерческой тайной, кто-то другой может получить патент или полезную модель на то же изобретение, если изобретатель пришел к этому изобретению независимо.

Программные алгоритмы, формулы, рецепты, производственные процессы, списки клиентов и бизнес-планы могут быть защищены законом, но только в том случае, если вы можете доказать, что вы получаете от них экономическую выгоду и что вы приняли меры для сохранения их конфиденциальности и предотвращения неправомерного использования. или незаконное присвоение. Владельцу коммерческой тайны сложно добиваться судебного запрета или требовать возмещения убытков: как вы можете доказать, что вы владели и использовали коммерческую тайну в определенный момент времени, если вы всегда держали ее в секрете?

Эту проблему можно решить с помощью WIPO PROOF.Он не только предоставляет доказательства того, что вы владели коммерческой тайной в определенный момент времени, но также может препятствовать возможной краже или неправомерному использованию, сигнализируя партнерам и сотрудникам о том, что приняты меры защиты.

торговых секретов: что нужно знать вашей компании | Статьи | Финнеган

Автор: Джон Ф. Хорник

Самая известная в мире коммерческая тайна — это, вероятно, формула Coca Cola. Известные или нет, коммерческие секреты и конфиденциальная информация являются источником жизненной силы многих компаний, и практически у всех компаний они есть.Патенты и авторские права, которые являются продуктом федеральных законов, и товарные знаки, которые являются порождением общего права с установленными законом преимуществами, часто являются более заметными формами корпоративной интеллектуальной собственности. Но в тени и часто поддерживая базовую инфраструктуру компании, скрываются ее коммерческие секреты и конфиденциальная информация. Это руководство расскажет вам, деловому человеку, что вам нужно знать о законе США о коммерческой тайне.

Идентификация коммерческой тайны и конфиденциальной информации

Коммерческая тайна

Примеры коммерческой тайны могут включать инженерную информацию; методы, процессы и ноу-хау; допуски и формулы; деловая и финансовая информация; компьютерные программы (особенно исходный код) и сопутствующая информация; ожидающие рассмотрения неопубликованные заявки на патенты; бизнес-планы; бюджеты; методы расчета затрат и ценообразования; списки клиентов и поставщиков; данные внутреннего маркетинга; особенности клиентов и поставщиков; продукты и услуги в области исследований и / или разработок; коллекции данных; и другая информация, касающаяся бизнеса компании.

Чтобы быть коммерческой тайной, предметная информация не должна быть широко известна широкой публике или лицам за пределами компании, которые осведомлены об общем предмете информации. Чтобы быть коммерческой тайной, информация должна быть достаточно секретной, чтобы дать фактическое или потенциальное экономическое или деловое преимущество или выгоду тому, кто владеет информацией.

Конфиденциальная информация

Все коммерческие тайны являются конфиденциальной информацией, но коммерческая информация, которая не может считаться коммерческой тайной, также может считаться конфиденциальной внутри компании.Сюда входят любые документы или физические объекты, помеченные как конфиденциальные, категории документов и объектов, обозначенные как конфиденциальные, физические области, обозначенные как конфиденциальные, процедуры, процессы и методы, компьютерные программы и любая другая информация, объекты, места и т. Д., Которые компания желает считать конфиденциальным любым способом.

Конфиденциальная информация

Все коммерческие секреты и конфиденциальная информация также являются служебной информацией компании, но служебная информация может также включать информацию, которая никоим образом не является секретной, например информацию, защищенную авторским правом, и объекты патентов.Фактически, компания может рассматривать как собственность практически все, что она делает или создает, даже если некоторые из них не подлежат защите как форма интеллектуальной собственности. Например, философия компании в отношении управления клиентами может считаться частной собственностью, даже если сама философия никоим образом не может быть защищена.

К сожалению, многие бизнесмены и документы используют термины «коммерческая тайна», «конфиденциальный» и «служебный» взаимозаменяемо или непоследовательно. Хотя коммерческая тайна и конфиденциальная информация могут иметь одно и то же значение в некоторых контекстах, они могут не означать то же самое в других контекстах, и термин «служебная информация» часто может использоваться в общем.Короче говоря, коммерческие тайны и конфиденциальная информация являются подмножеством потенциально гораздо более широкого класса служебной информации. Более того, если все эти термины используются в соглашении, суды могут сделать вывод, что каждый термин имеет отдельное значение, даже если намерение сторон состояло в том, чтобы они имели взаимозаменяемые значения, или, что еще хуже, стороны не знали, что они имели в виду, говоря о своей свободе. использование этих терминов.

Документация по коммерческой тайне

Коммерческая тайна должна документироваться, когда это возможно, в бумажной или электронной форме.Хотя компания может не захотеть задокументировать некоторые коммерческие секреты из опасения, что некоторые важные секреты могут быть пропущены из процесса документации, лучший подход в конечном итоге — это потратить время на идентификацию коммерческих секретов и задокументировать их секретный статус и ценность, которую они секретный статус дает компании. В деле Lynchval Systems, Inc. против Chicago Consulting Actuaries, Inc ., 1 истец проиграл ходатайство ответчиков о вынесении упрощенного судебного решения, поскольку он не смог выполнить свое бремя убеждения в том, что он действительно рассматривал и рассматривал предполагаемые коммерческие тайны в костюм как секреты компании перед подачей иска.В ходе судебного разбирательства суды могут потребовать от владельца коммерческой тайны идентифицировать его предполагаемые секреты, прежде чем может начаться раскрытие информации о предполагаемом незаконном присвоении ответчиком. Таким образом, компания должна быть готова идентифицировать свои коммерческие секреты и продемонстрировать, что она действительно рассматривала их и обращалась с ними как с таковыми.

Уведомление о конфиденциальности и маркировка документов

Все коммерческие секреты должны сопровождаться уведомлением о конфиденциальности или быть помечены или обозначены как конфиденциальная информация.Примером такого уведомления, которое должно быть проштамповано или иным образом прикреплено к первой или основной титульной странице всех документов коммерческой тайны в бумажной или электронной форме, является следующий:

КОНФИДЕНЦИАЛЬНО

Этот документ содержит коммерческую тайну или иную конфиденциальную информацию, принадлежащую Компании. Доступ к этой информации и ее использование строго ограничены и контролируются Компанией. Этот документ нельзя копировать, распространять или иным образом разглашать за пределами объектов Компании, кроме как при соблюдении соответствующих мер предосторожности для сохранения конфиденциальности, и его нельзя использовать каким-либо образом, прямо не разрешенным Компанией.

Слова «Конфиденциальная информация компании» или аналогичные слова должны быть проштампованы или иным образом нанесены на все остальные страницы таких документов.

Если коммерческие секреты не могут быть обозначены как таковые, они должны сопровождаться уведомлением о конфиденциальности или иным образом обозначаться как конфиденциальные с помощью метода, соответствующего обстоятельствам. Например, физические объекты, содержащие или составляющие коммерческую тайну, могут быть обозначены как конфиденциальные путем размещения соответствующих знаков или этикеток на оборудовании или компьютерных мониторах.В качестве другого примера, электронные носители, электронные письма или электронные файлы, содержащие коммерческую тайну, должны иметь соответствующее уведомление о конфиденциальности или сопровождаться им. Ниже приводится образец уведомления о конфиденциальности, которое может быть изменено в зависимости от обстоятельств.

КОНФИДЕНЦИАЛЬНО

[Это оборудование содержит коммерческую тайну или другую конфиденциальную информацию, принадлежащую Компании] или [В этой области используются коммерческие секреты или другая конфиденциальная информация, принадлежащая Компании].Доступ и использование этого [оборудования / области / информации] строго ограничены и контролируются Компанией. Такие коммерческие секреты не могут быть использованы или разглашены за пределами объектов Компании, кроме как при соблюдении соответствующих мер предосторожности для сохранения конфиденциальности, и не могут быть использованы каким-либо образом, прямо не разрешенным Компанией.

Вопросы о том, следует ли помечать или иным образом обозначать документы или другую информацию как коммерческую тайну, следует направлять компетентному юрисконсульту.

Неписаное раскрытие информации

Коммерческие тайны могут быть раскрыты во время встреч между сторонами. В идеале такое раскрытие информации осуществляется в соответствии с соглашением о раскрытии конфиденциальной информации или о «неразглашении» и всегда должно раскрывать только такой объем коммерческой тайны, какой требуется в данных обстоятельствах. Однако относительная переговорная сила сторон может существенно снизить или даже свести на нет ценность такого соглашения. Чем сложнее компания, тем больше вероятность того, что она потребует от раскрывающей стороны принятия своего собственного соглашения о неразглашении, которое может настолько благоприятствовать компании, что раскрывающая сторона практически не будет защищена.Другие компании, обладающие достаточной переговорной силой, могут отказаться подписывать соглашения о неразглашении.