Что такое бэкдоры и как это удалить

Бэкдор является вредоносной программой, которая используется злоумышленниками для получения несанкционированного удаленного доступа к компьютерной системе, за счет уязвимости в системе безопасности. Бэкдор работает в фоновом режиме и скрывается от пользователя. Он очень похож на другие вредоносные вирусы, и поэтому его довольно трудно обнаружить. Бэкдор это один из самых опасных типов паразитов, так как он дает хакерам возможность выполнять любые возможные действия на зараженном компьютере. Злоумышленник может использовать бэкдора, чтобы следить за пользователем, управлять его файлами, устанавливать дополнительное программное обеспечение или опасные угрозы, контролировать всю систему ПК и атаковать другие хосты. Часто бэкдор имеет дополнительные, разрушительные возможности, такие как выполнение скриншотов, заражение и шифрование файлов. Такой паразит представляет собой сочетание различных, секретных и безопасных угроз, которые работают сами по себе и вообще не требуют управления.

Большинство бэкдоров это вредоносные программы, которые должны каким-то образом проникнуть в компьютер. Тем не менее, некоторые паразиты не требуют установки, так как их части уже интегрированы в программное обеспечение, которое работает на удаленном хосте. Программисты иногда оставляют такие бэкдоры в своем программном продукте для диагностики и устранения неполадок. Но на самом деле, хакеры используют их только для того, чтобы взломать систему.

Вообще говоря, бэкдоры являются специфическими троянами, вирусами, кейлоггерами, шпионами и средствами удаленного администрирования. Они работают таким же образом, как это делают упомянутые вирусные приложения. Тем не менее, их функции и нагрузки являются более сложными и опасными, поэтому, они сгруппированы в одну особою категорию.

Как распространяются бэкдоры?

Бэкдоры не способны распространяться и заражать систему без ведома пользователя. Большинство таких паразитов нужно устанавливать вручную в связке с другим программным обеспечением. Существуют четыре основных способа, как эти угрозы попадают в систему.

- Неосознанные пользователи ПК могут случайно установить типичные бэкдоры на свои компьютеры. Они могут прийти прикрепленными к сообщениям электронной почты или программам обмена файлами. Авторы дают им неподозревающие имена и обманывают пользователя открыть или запустить такой файл.

- Бэкдоры часто устанавливаются другими паразитами такими, как вирусы, трояны или даже шпионские программы. Они попадают в систему без ведома и разрешения пользователя, который использует зараженный компьютер. Некоторые угрозы могут быть установлены вручную хакерами, которые имеют достаточно привилегий для установки программного обеспечения. Небольшая часть бэкдоров может распространяться за счет использования удаленных систем с некоторыми уязвимостями в системе безопасности.

- Несколько бэкдоров уже интегрированы в конкретные приложения. Даже законные программы могут быть подделаны удаленными функциями доступа. Атакующий файл должен связаться с компьютером через установку такой программы, чтобы мгновенно получить доступ к системе или взять на себя контроль над определенным программным обеспечением.

- Некоторые бэкдоры заражают компьютеры за счет использования определенных уязвимостей программного обеспечения. Они работают так же, как черви и автоматически распространяются без ведома пользователя. Пользователь не может заметить ничего подозрительного, так как угрозы не отображают никаких мастеров установок, диалоговых окон или предупреждений.

Широкое распространение бэкдоров в основном заражает компьютеры на операционной системе Microsoft Windows. Тем не менее, множество менее распространенных паразитов предназначены для работы в разных сферах, например для операционной системы Mac и других.

Какие риски могут быть инициированы этой компьютерной инфекцией?

Когда бэкдор находит путь к системе, он вызывает такие действия:

- Позволяет взломщику создавать, удалять, переименовывать, копировать или редактировать любой файл, выполнять различные команды, изменять любые настройки системы, изменять реестр Windows, запускать, контролировать и устранять приложения, устанавливать другое программное обеспечение.

- Позволяет хакеру управлять аппаратными устройствами компьютера, изменять настройки, связанные с выключением или перезагрузкой компьютера без разрешения.

- Похищает персональную информацию, ценные документы, пароли, логины, данные об идентичности, журналы активности пользователя и отслеживает привычки веб-просмотра.

- Записывает нажатие кнопок и делает скриншоты. К дополнению, отправляет собранные данные на определенные электронные адреса, загружает их на заданный FTP сервер или передает их через интернет-подключение на удаленные хосты.

- Заражает файлы, установленные приложения и наносит ущерб всей системе.

- Распространяет зараженные файлы на удаленные компьютеры с некоторыми уязвимостями безопасности, выполняет нападения против хакеров на отдаленных хостах.

- Устанавливает скрытый FTP сервер, который может быть использован злоумышленниками для различных незаконных целей.

Каковы наиболее известные примеры бэкдоров?

Есть много различных бэкдоров. Следующие примеры иллюстрируют насколько функциональными и чрезвычайно опасными могут быть эти паразиты.

FinSpy это бэкдор, который позволяет удаленному злоумышленнику загрузить и запустить любой файл из интернета. Паразит уменьшает общую безопасность системы путем изменения дефолтных параметров Windows firewall и инициирует другие системные изменения. FinSpy полагается на файлы, которые используют случайные имена, поэтому довольно трудно обнаружить его лазейку, и удалить его из системы. Бэкдор запускается автоматически при каждом запуске Windows, и его можно остановить только с помощью обновленного антишпионского программного обеспечения.

Tixanbot это чрезвычайно опасный бэкдор, который дает хакеру полный доступ к зараженному компьютеру. Злоумышленник может управлять всей системой и файлами, загружать и устанавливать произвольные приложения, обновлять бэкдора, изменять настройки домашней страницы Internet Explorer, атаковать удаленные хосты и получать системную информацию. Tixanbot завершает работу и процессы основных служб системы и программ безопасности, закрывает активные смывки шпионских программ и удаляет записи реестра, связанные с firewalls, антивирусным и антишпионским программным обеспечение для того, чтобы предотвратить их запуск при старте Windows. Паразит также блокирует доступ к авторитетным, связанным с безопасностью веб-ресурсам. Tixanbot может распространяться, он отправляет сообщения с определенными ссылками на все контакты MSN. Нажав на такую загрузочную ссылку – бэкдор устанавливается.

Briba это бэкдор, который дает хакеру удаленный и несанкционированный доступ к зараженной компьютерной системе. Этот паразит запускает скрытый FTP сервер, который может быть использован для загрузки, обновления или запуска вредного программного обеспечения. Действия Briba могут привести к заметной нестабильности, сбоя работы компьютера и нарушения конфиденциальности.

Удаление бэкдора из системы

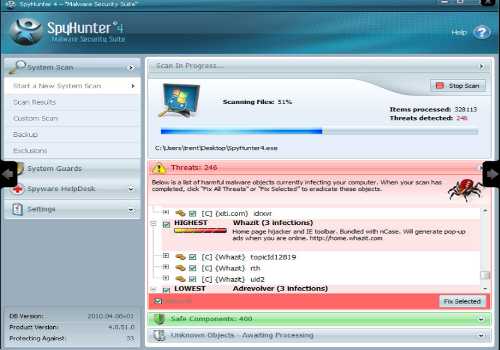

Бэкдоры это чрезвычайно опасные паразиты, которые должны быть удалены из системы. Вряд ли можно найти или удалить бэкдора вручную. Поэтому, мы настоятельно рекомендуем использовать опцию автоматического удаления. Есть много программ, которые предлагаются для удаления бекдоров. Тем не менее, самой надежной считается Reimage. Так же можно попробовать SpyHunter 5Combo Cleaner в качестве альтернативного инструмента безопасности. Тем не менее, убедитесь, что вы обновили те и другие программы, прежде чем запускать их. Это поможет вам предотвратить сбои и другие проблемы, которые могут появиться при попытке избавиться от конкретного бэкдора.

back door это вирус или полезная программа

Доброго времени суток.

Уверен, вы бы не хотели, чтобы личная информация с вашего компьютера попала в руки незнакомым людям. И тем более — использовалась в преступных целях.

Поэтому я написал статью о том, что такое бэкдоры, ведь с их помощью злоумышленник может незаметно проникнуть в ваш ПК, и не исключено — даже с вашей помощью. Но зная об опасности, вы сможете от нее уберечься.

Разбор понятия

Английское словосочетание «back door» дословно переводится на русский язык как «задняя дверь», а правильнее — как «черный ход». В этом обозначении отображена суть термина. Злоумышленник незаметно залазит в ваш компьютер, как будто в дом через черный ход, чтобы украсть ваши драгоценности (в нашем случае — информацию).

Английское словосочетание «back door» дословно переводится на русский язык как «задняя дверь», а правильнее — как «черный ход». В этом обозначении отображена суть термина. Злоумышленник незаметно залазит в ваш компьютер, как будто в дом через черный ход, чтобы украсть ваши драгоценности (в нашем случае — информацию).

Выражаясь по-умному, бэкдорами называются дефекты алгоритма, которые намеренно внедряются разработчиками при написании программы, чтобы после ее установки получить несанкционированный доступ к данным.

Чем опасен бэкдор?

Из вышесказанного следует, что вы можете скачать нормальный на первый взгляд софт. А в итоге окажется, в его коде была одна якобы ошибка, позволившая кому-то наворотить дел в вашем компе. Этим и опасен данный вид вредоносного программного обеспечения. Ведь его сложно обнаружить, но если это таки произойдет, в случае предъявления претензий к разработчику тот может легко отказаться от намеренности действий, сославшись на случайную невнимательность.

Вдобавок опасность бэкдора заключается в:

- Многократности использования. То есть после его установки в дальнейшем хакер может проникать в ваш ПК, когда угодно;

- Эксплуатации только при знании секрета — воспользоваться им может только тот, кто знает способ активации;

- Невозможности отследить, кто использовал бэкдор и какие данные украл;

- Сложности повторения — даже при обнаружении та же «ошибка» не сработает для взлома другой программы.

В целом, бэкдор позволяет злоумышленнику делать с вашим ПК что угодно:

- создавать, удалять и редактировать любые файлы,

- менять настройки операционной системы,

- считывать нажатие кнопок для кражи личной переписки и паролей,

- делать скриншоты,

- заражать контент другим вредоносным ПО,

- устанавливать скрытые FTP-сервера и т. д.

Аппаратный Backdoor

Помимо программных зловредов, бывают еще аппаратные. Их внедряют в свои продукты изготовители аппаратного обеспечения. Наиболее частый пример — хакерская прошивка BIOS. Она может быть создана на базе свободных прошивок Coreboot и SeaBIOS. Первая не является полным биосом, а только обнаруживает железо и передает управление им «содержимому биоса», в роли которого может выступать вторая упомянутая прошивка, переделанная злоумышленником.

Как действует хакерский BIOS? Сразу после включения компьютера, до загрузки системы, он пытается с помощью интернета связаться с сервером правонарушителя. В случае успеха получает ответ с каким-нибудь буткитом — вредоносным модификатором загрузочного сектора операционки. Затем с его помощью хакер и оперирует вашими данными.

Другая классификация этих зловредов

В зависимости от того, как бэкдоры связываются со своими разработчиками, их разделяют на такие виды:

- Наиболее популярная разновидность, действующая по принципу «клиент-сервер». Она состоит из двух программ. Первая незаметно проникает в ваш компьютер, а вторая находится на сервере злоумышленника, с помощью которой он управляет первой.

- Back Connect. Используется для обмана брандмауэра. Если в первом случае установленный на вашем компе бэкдор ждет, пока хакер к нему подключится, то в этом — вредоносный софт сам устанавливает соединение с хозяином.

- Middle Connect. Бэкдор и злоумышленник шлют друг другу информацию посредством дополнительного сервера.

Примеры бэкдоров

Приведу наиболее известные примеры данных паразитов:

- С его помощью хакер может удаленно загрузить на компьютер жертвы и запустить зараженный файл. Тот, в свою очередь, снижает безопасность ОС путем изменения настроек фаервола и вносит другие системные коррективы. К примеру FinSpy основывается на файлах, использующих случайные названия, поэтому его сложно обнаружить. Он запускается автоматически вместе с Windows, и остановить его можно только при помощи антишпионского ПО.

- Один из самых опасных видов, потому что дает хакеру полную свободу действий с компьютером жертвы. Помимо этого еще и самостоятельно распространяется, используя сообщения в MSN Messenger или аналогичных службах. Когда другой человек нажимает на ссылку в смс, бэкдор автоматически устанавливается на его компьютер.

- Данный паразит работает через скрытый FTP-сервер. Через который злоумышленник может производить любые манипуляции с компьютером жертвы.

Как защититься?

Бэкдоры используют те же способы установки, что и другие вирусы (через ссылки, загружаемые файлы, при установке программ). Поэтому бороться с ними нужно так же, как и с любым вредоносным ПО:

- Не переходить на подозрительные сайты;

- Внимательно смотреть, какие файлы собираетесь качать;

- Не выполнять действия, предлагаемые спамом, который приходит на электронную почту;

- Использовать лицензионный антивирус и регулярно его обновлять;

В принципе это всё, что я вам хотел вам рассказать о том, что такое бэкдоры. До встречи на других страницах этого сайта!

profi-user.ru

С чёрного входа: смысл термина Backdoor

В английском языке бэкдор (Backdoor — чёрный вход, задняя дверь) термин очень, так сказать, выразительный, неплохо описывающий возможные последствия эксплуатации данного типа угроз. Он, однако, не даёт сколько-нибудь очевидного объяснения, что такое бэкдор с технической точки зрения. Что ж, мы попытаемся разъяснить. Во-первых, бэкдор — это прежде всего метод, а не конкретная вредоносная программа. Из бюллетеней по безопасности складывается впечатление, что это просто один из типов зловредов: «Этот троянец устанавливает бэкдор…». Но по существу — это именно метод обхода надлежащей авторизации, который позволяет получать скрытый удалённый доступ к компьютеру. «Скрыты» не означает «необнаружимый», хотя, конечно, преступники предпочли бы, чтобы это было именно так.

Бэкдоры нужны для незаметного проникновения.

Tweet

История бэкдоров начинается где-то в конце 1960-х, когда, согласно Wikipedia, широко распространились многопользовательские системы, связанные в сети. В исследовательской работе, опубликованной в протоколах конференции AIPS в 1967 году, упоминается угроза, получившая название «люк» (trapdoor), описывающая «точки проникновения» в ПО, которые позволяли обходить надлежащую авторизацию; сегодня для описания этой угрозы используется термин «бэкдор».

Примеры бэкдоров встречаются и в популярной культуре. Например, в фильме 1983 года WarGames («Военные игры«) разработчик военного суперкомпьютера WORP вписал в код пароль (имя своего умершего сына), который обеспечивал пользователю доступ к системе и её незадокументированным функциям (в частности, симуляции, похожей на видеоигру, и прямой доступ к искусственному интеллекту).

Ранее мы уже упоминали о телесериале «В поле зрения», где речь идёт об искусственном интеллекте — «Машине», чьи создатели обеспечили себе доступ через «бэкдор», чтоб получать информацию о людях, которым угрожает опасность — и это отправная точка всего сюжета.

«Установить бэкдор» означает, как правило, не установку собственно вредоносного ПО, но, скорее, внесение изменений в легитимный программный пакет с целью как минимум частичного обхода средств защиты и обеспечения скрытого доступа к интересующим злоумышленников данным. Возможно, это прозвучит странно, но «дефолтные» пароли к программам и устройствам сами по себе могут представлять бэкдоры. Особенно, если их не сменить. Как бы там ни было, существуют и зловреды, именуемые бэкдорами и троянцами-бэкдорами: это програмные модули, обеспечивающие их операторам несанкционированный доступ в заражённую систему с вероятной целью вывода информации на регулярной основе либо же превращения этой системы в часть ботнета, который будет распространять спам в огромных количествах или использоваться для DDoS-атак.

Бэкдоры также позволяют творить всё что угодно на инфицированных компьютерах: отправлять и принимать файлы, запускать их или удалять, выводить сообщения, стирать данные, перезагружать систему, и т.д.

Многие компьютерные черви прошлого (Sobig, Mydoom и другие) устанавливали бэкдоры на заражённые ими компьютеры. Аналогично, многие сегодняшние троянцы обладают такими же функциями. Бэкдор-троянцы, на самом деле, вообще самый распространённый тип троянцев. И

менно бэкдоры, позволяющие выводить данные из заражённых машин, являются ключевой функциональностью крупномасштабных APT, таких как Flame и Miniduke, обнаруженных «Лабораторией Касперского».

Бэкдоры устанавливаются там, где защита «легко рвётся».

Tweet

Бэкдоры (троянцы), как правило, устанавливают на скомпрометированных системах те или иные серверные компоненты. Те открывают определённые порты или сервисы, обеспечивая атакующим возможность входа при посредстве клиентского ПО бэкдора. Таким образом, компьютер — или программный пакет — оказывается под контролем злоумышленника без ведома пользователя.

Данная проблема затрагивает не только персональные компьютеры и локальный софт. Простой PHP-скрипт позволяет создавать в системе управления контентом WordPress администраторские аккаунты; троянцам-бэкдорам под мобильную ОС Android так и вообще нет счёту. Как с ними бороться? — С помощью ПО для защиты информации и базовой информационной гигиены. Большая часть вредоносного ПО требует как минимум некоторой степени кооперации со стороны пользователя. Другими словами, злоумышленникам требуется обманом заставить юзеров установить троянцы самостоятельно — и для этого используется социальная инженерия и прочие способы усыпления бдительности.

www.kaspersky.ru

Как удалить вирус backdoor 🚩 Операционные системы

Инструкция

Одной из самых неприятных разновидностей троянских программ являются бэкдоры (backdoor), позволяющие хакеру осуществлять удаленное управление зараженным компьютером. Оправдывая свое название, backdoor открывает для злоумышленника лазейку, через которую можно выполнять на удаленном компьютере любые действия.

Бэкдор состоит из двух частей: клиентской, установленной на компьютере хакера, и серверной, находящейся на зараженном компьютере. Серверная часть всегда находится в ожидании соединения, «вися» на каком-то порту. Именно по этому признаку – занимаемому порту – ее и можно отследить, после чего удалить троянскую программу уже будет значительно проще.

Откройте командную строку: «Пуск – Все программы – Стандартные – Командная строка». Введите команду netstat –aon и нажмите Enter. Вы увидите список соединений вашего компьютера. Текущие соединения будут обозначены в колонке «Состояние» как ESTABLISHED, ожидание соединения отмечается строкой LISTENING. Бэкдор, ожидающий соединения, находится именно в состоянии слушания.

В первой колонке вы увидите локальные адреса и порты, используемые осуществляющими сетевые соединения программами. Если вы видите у себя в списке программы в состоянии ожидания соединения, это не значит, что ваш компьютер непременно заражен. Например, порты 135 и 445 используются сервисами Windows.

В самой последней колонке (PID) вы увидите номера идентификаторов процессов. Они помогут вам узнать, какая программа использует интересующий вас порт. Наберите в том же окне командной строки команду tasklist. Перед вами появится список процессов с указанием их имен и номеров идентификаторов. Посмотрев идентификатор в списке сетевых соединений, вы можете по второму списку определить, какой программе он принадлежит.

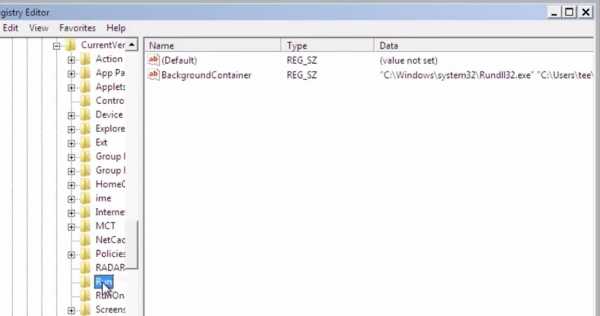

Бывает так, что имя процесса вам ничего не говорит. Тогда воспользуйтесь программой Everest (Aida64): установите ее, запустите и посмотрите список процессов. Программа Everest позволяет легко находить путь, по которому находится исполнимый файл. Если программа, запускающая процесс, вам незнакома, удалите исполнимый файл и закройте его процесс. В процессе следующей загрузки компьютера может всплыть окно предупреждения о том, что такой-то файл не может запуститься, при этом будет указан его ключ автозапуска в реестре. Пользуясь этой информацией, удалите ключ, используя редактор реестра («Пуск – Выполнить», команда regedit).

Если исследуемый процесс действительно принадлежит бэкдору, в колонке «Внешний адрес» вы можете увидеть ip соединившегося с вами компьютера. Но это, скорее всего, будет адрес прокси-сервера, поэтому вычислить хакера вам вряд ли удастся.

www.kakprosto.ru

Удалить Backdoor.Win32.Shiz: простые шаги для удаления

Легкий процесс для удаления Backdoor.Win32.Shiz с ПК

Backdoor.Win32.Shiz является очень опасным троянским вирусом, который способен легко управлять компрометацией системы Windows. Он способен вторгаться в операционную систему Windows, например Windows XP, Windows7, Windows8, Windows 8.1 и самую последнюю версию Windows 10. Это было обнаружено командой удалённого хакера с основным намерением совершать незаконные деньги посредством проникновения невинных пользователей. Он входит в систему из задних дверей и начинает создавать множество проблем. После активации он скомпрометирует целевую систему и внесет несколько изменений, таких как настройка системы, настройка рабочего стола, настройка домашней страницы и другие важные настройки и т. Д. Это также может сделать ПК настолько рискованным, инактивируя брандмауэр, интернет-безопасность и настоящую антивирусную программу. Он имеет возможность добавлять другие вредоносные инфекции, такие как Trojan, Malware, Spyware, Adware и т. Д., Чтобы повредить ваш компьютер. Он также может вводить другие вредоносные файлы в каталог C и устанавливать другой вредоносный файл в каталог% System Root%.

Как Backdoor.Win32.Shiz входит в ваш компьютер:

Backdoor.Win32.Shiz является очень опасным вирусом, который обычно поставляется с пакетами системного программного обеспечения, такими как Video Downloader, Download Manager, создатель PDF и т. д., которые пользователи загружают в основном через зараженную веб-страницу. Он также мгновенно распространяется с одного ПК на другой с помощью обмена файлами с помощью устройств удаления нежелательных сообщений и выполнения других методов социальной инженерии.

Как предотвратить вашу систему от вируса Backdoor.Win32.Shiz:

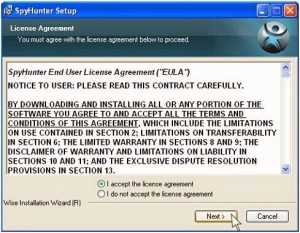

Чтобы ваша система не была Backdoor.Win32.Shiz и другие вредоносные инфекции, пользователи должны избегать установки бесплатной программы. Прочтите их Лицензионные соглашения с конечными пользователями [EULA], а также выберите пользовательские или предварительные варианты. Перед тем, как использовать их, пользователям необходимо удалять устройства для удаления, а также выполнять осторожные действия при выполнении других раздражающих действий.

Вредоносные действия от вируса Backdoor.Win32.Shiz:

- Он может заражать все системы Windows во всем мире.

- Это может привести к повреждению системных файлов и реестров Windows.

- Он может перенаправлять пользователей с подлинной веб-страницы на другой вредоносный сайт.

- Он может блокировать ваш брандмауэр, интернет-безопасность и настоящую антивирусную программу.

- Он может собирать ваши личные и конфиденциальные данные, такие как пароль, данные банковского счета, IP-адрес и т. Д.

- Он может потреблять огромные ресурсы системной памяти, чтобы снизить общую производительность вашего ПК.

Возможности для удаления вируса Backdoor.Win32.Shiz:

Чтобы система была безопасна и надежно защищена от большего ущерба, вы настоятельно советуете удалять эту любопытную инфекцию без каких-либо задержек с системой. Но очень трудно обнаружить и устранить навсегда с ПК. Не беспокойтесь, здесь приведено эффективное средство удаления и руководство по удалить Backdoor.Win32.Shiz легко и полностью из Системы.

ПОЛНЫЙ ЛИКВИДАЦИОННЫЙ ИНСТРУМЕНТ ПО ЛИКВИДАЦИИ МАЛЫШЕЙ ДЛЯ ОКНА

Шаги для удаления Backdoor.Win32.Shiz От компьютера с компрометацией

Инфекции, такие как Backdoor.Win32.Shiz или подобные или принадлежащие к другой категории вредоносных программ, предназначены для создания только с плохим намерением зарабатывать деньги для своих разработчиков, которые используют любую технику, чтобы заставить вас отказаться. Однако большинство экспертов по безопасности, связанных с различными ассоциациями безопасности, говорят, что это не очень опасный браузер и может быть удален с зараженного компьютера, пройдя несколько шагов. Если вы выполните шаги в том же порядке и с полным вниманием, как описано в приведенных ниже процедурах, мы надеемся, что вы также можете легко освободить свой компьютер. Рекомендуется взять бумажную копию руководства на бумаге или получить другой компьютер, чтобы помочь вам выполнить шаги без каких-либо проблем.

Шаг 1:Отслеживание и удаление Backdoor.Win32.Shiz из процессов компьютера из диспетчера задач.

Шаг 2:Найдите и удалите определение этой программы из файлов запуска, файлов реестра и файлов хостов.

Шаг 3:Удаление Backdoor.Win32.Shiz из всех известных браузеров.

Шаг 4:Удалить Backdoor.Win32.Shiz с автоматическим решением(Самый безопасный и наиболее рекомендуемый метод)

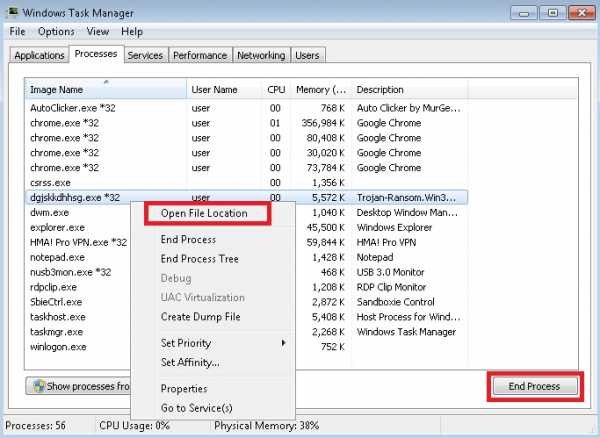

Шаг 1: Отслеживание и удаление Backdoor.Win32.Shiz из компьютерных процессов из диспетчера задач.

Запустите диспетчер задач, одновременно нажав комбинацию клавиш CTRL + SHIFT + ESC.

Просмотрите подозрительные процессы и запишите местоположение своего файла на компьютере.

Завершите процессы сейчас.

Откройте командную строку «Выполнить» и введите указанное место для открытия в проводнике файлов.

Удалите файл навсегда.

Шаг 2: найдите и удалите определение этой программы из файлов автозагрузки, файлов реестра и файлов хоста

Запустите файл-проводник или любую папку с моего компьютера.

Нажмите «Просмотр» в приведенном выше меню (пользователь старой версии Windows может перейти на панель управления, чтобы открыть «Параметры папки»)

Выберите «Параметры папки и поиска»

Перейдите на вкладку «Просмотр».

Прокрутите страницу вниз, чтобы найти опцию «Показать скрытые файлы и папки», и установите флажок.

Найдите «Скрыть защищенные файлы операционной системы» и снимите флажок. (Это позволит вам видеть супер-скрытые файлы в любой папке, чтобы идентифицировать подозрительные.)

Нажмите «Применить», затем «Хорошо»

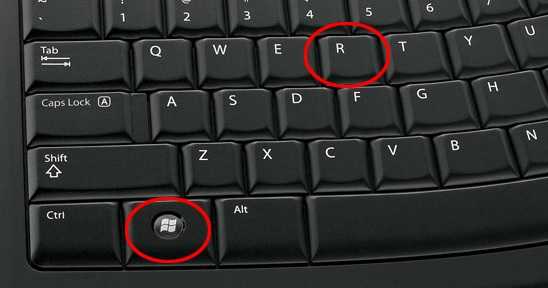

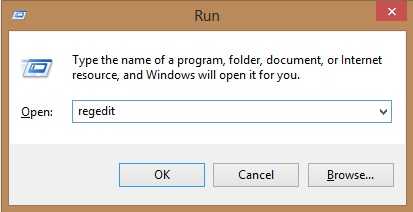

Очистка описаний Backdoor.Win32.Shiz из реестра Windows

Чтобы открыть редактор реестра Windows, нажмите комбинацию Win + R.

Тип «regedit» ro просто копирует и вставляет в командной строке

Нажмите OK.

Перейдите к указанным ниже файлам реестра в зависимости от версий ОС (бит 32 или бит 64) и удалите файлы.

[HKEY_CURRENT_USER \ Software \ Microsoft \ Windows \ CurrentVersion \ Run] или

[HKEY_LOCAL_MACHINE \ SOFTWARE \ Microsoft \ Windows \ CurrentVersion \ Run] или

[HKEY_LOCAL_MACHINE \ SOFTWARE \ Wow6432Node \ Microsoft \ Windows \ CurrentVersion \ Run]

Теперь запустите проводник Windows и перейдите в% appdata%, чтобы найти и удалить из него исполняемые файлы suspicios и закрыть окно.

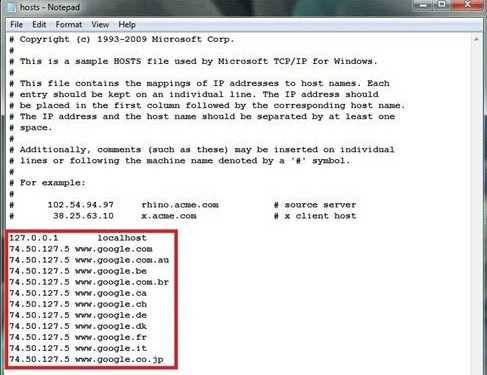

Файл Fixing Hosts для блокировки нежелательных перенаправлений во всех активных браузерах

Откройте проводник Windows и перейдите в каталог Windows.

Перейти к System32 / drivers / etc / host

откройте файл хоста и заметьте его. Если система заражена заражением, вы увидите несколько определений IP внизу.

Выберите эти IP-адреса и удалите их. (Не удалять запись локального хоста)

Сохраните и закройте файл и выйдите из окна проводника.

Шаг 3: Удаление Backdoor.Win32.Shiz из всех известных браузеров (Шаги, включенные для Chrome, Firefox и Internet Explorer)

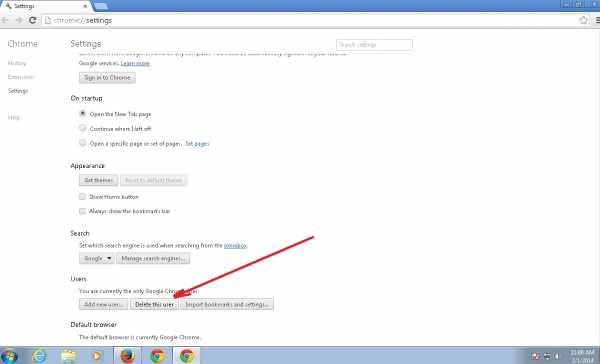

Google Chrome

Запустите браузер Chrome.

Нажмите значок главного меню и выберите «Инструменты» или «Дополнительные инструменты», затем «Расширения».

Прокрутите вниз, чтобы заметить список установленных расширений, чтобы найти подозрительный, и нажмите рядом с ним опцию bin.

Нажмите кнопку «Удалить», чтобы подтвердить удаление.

Наконец, сбросьте настройки Chrome по умолчанию, не оставив ничего позади.

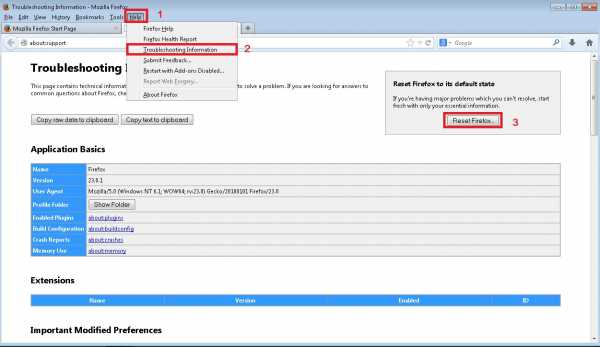

Mozilla Firefox

Запустите Firefox и нажмите CTRL + SHIFT + A, чтобы открыть окно расширения.

Найдите расширение Backdoor.Win32.Shiz и отключите его.

Теперь перейдите в раздел справки.

Нажмите «Информация об устранении неполадок», затем нажмите кнопку «Сброс».

Подтвердите действие для сброса браузера.

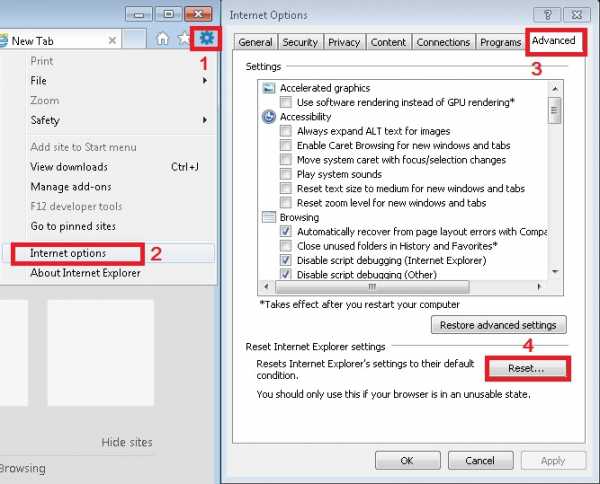

Internet Explorer

Просто откройте браузер и нажмите на значок Gear в правом верхнем углу.

Перейдите к настройкам Интернета и щелкните по нему.

Теперь перейдите на панели инструментов и расширения, чтобы просмотреть список установленных аддонов, чтобы найти нежелательный.

Отключить или удалить выбранные расширения навсегда.

Чтобы сбросить значение Ie, перейдите на вкладку «Дополнительно» и нажмите «Сброс».

Нажмите OK для подтверждения.

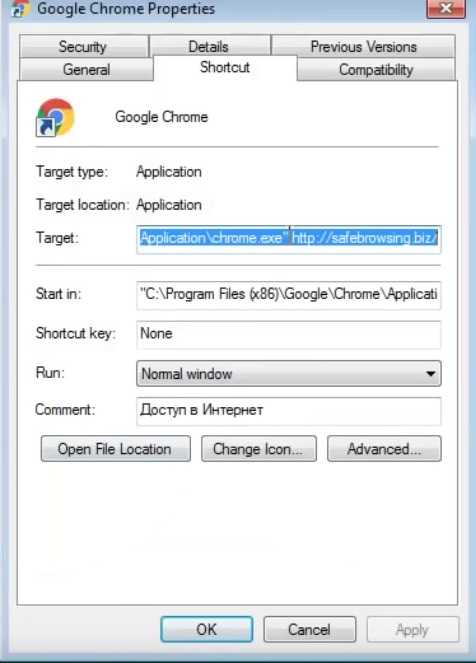

Очистка ярлыков браузера на компьютере также рекомендуется в большинстве случаев и должна выполняться для всех установленных браузеров, для которых выполняются следующие шаги:

Выберите короткое сокращение браузера и щелкните по нему правой кнопкой мыши.

Перейдите по свойствам и щелкните по нему.

В открывшемся окне найдите целевой параметр и удалите аргумент для Backdoor.Win32.Shiz.

Примените изменения.

Шаг 4: удалите Backdoor.Win32.Shiz с автоматическим решением

Хотя метод удаления с помощью ручных инструкций эффективен и доказан, чтобы обеспечить наилучшие результаты, все же некоторые из пострадавших пользователей могут не получить результаты в соответствии с их желанием. Это может произойти из-за отсутствия технического согласия на доступ к большинству административных утилит, используемых в приведенных выше рекомендациях. Если вы также застряли в инструкциях или искали самый безопасный метод, который не требует каких-либо высоких шагов руководства вручную, выбор оптимального решения может быть лучшим решением. Вам просто нужно сделать несколько инструкций, сделанных на практике, для установки и сканирования системы, что позволит исправить все проблемы и полностью удалить Backdoor.Win32.Shiz. Необходимые шаги для этого — все здесь.

НАЖМИТЕ КНОПКУ ДЛЯ ПОЛУЧЕНИЯ СВОБОДНОЙ ВЕРСИИ АВТОМАТИЧЕСКОГО СКАНЕРА

Легко удаляйте все онлайн-угрозы с вашего ПК безопасно всего за один клик.

Шаг 1:Загрузите и установите средство удаления Backdoor.Win32.Shiz и установите его на свой компьютер (Примечание:это бесплатный сканер, который будет обнаруживать настоящие malwares только в вашей системе. Чтобы полностью устранить угрозы, вам придется купить полную версию, чтобы удалить угрозы.)

Шаг 2: По завершении установки запустите сканер, и вы увидите два варианта, как показано на изображении ниже. Нажмите кнопку «Сканировать компьютер сейчас».

Шаг 3: На этом шаге вы увидите панель процесса сканирования с обнаружением найденных угроз и ее краткое описание вместе с его миниатюрами с разбивкой по категориям.

Шаг 4: Наконец, сканер завершает сканирование компьютера, чтобы отобразить полный список обнаруженных угроз на компьютере. Просто нажмите кнопку «Устранить угрозы», чтобы завершить удаление, которое вряд ли займет несколько секунд, в зависимости от характера и уровня серьезности вредоносных объектов.

Статьи по теме

www.pccareguide.com

Исправить вирус Backdoor

|

|

|

To Fix (Backdoor Virus) error you need to follow the steps below: |

|

|

Шаг 1: | |

|---|---|

| Download (Backdoor Virus) Repair Tool | |

|

Шаг 2: | |

| Нажмите «Scan» кнопка | |

|

Шаг 3: | |

| Нажмите ‘Исправь все‘ и вы сделали! | |

|

Совместимость: Windows 10, 8.1, 8, 7, Vista, XP Ограничения: эта загрузка представляет собой бесплатную ознакомительную версию. Полный ремонт, начиная с $ 19.95. |

|

Бэкдор-вирус обычно вызвано неверно настроенными системными настройками или нерегулярными записями в реестре Windows. Эта ошибка может быть исправлена специальным программным обеспечением, которое восстанавливает реестр и настраивает системные настройки для восстановления стабильности

Если у вас есть Backdoor Virus, мы настоятельно рекомендуем вам Скачать (Backdoor Virus) Repair Tool.

This article contains information that shows you how to fix Backdoor Virus both (manually) and (automatically) , In addition, this article will help you troubleshoot some common error messages related to Backdoor Virus that you may receive.

Примечание: Эта статья была обновлено на 2019-07-31 и ранее опубликованный под WIKI_Q210794Значение бэкдор-вируса?

Backdoor Virus — это имя ошибки, содержащее сведения об ошибке, в том числе о том, почему это произошло, какой системный компонент или приложение вышло из строя, чтобы вызвать эту ошибку вместе с некоторой другой информацией. Численный код в имени ошибки содержит данные, которые могут быть расшифрованы производителем неисправного компонента или приложения. Ошибка, использующая этот код, может возникать во многих разных местах внутри системы, поэтому, несмотря на то, что она содержит некоторые данные в ее имени, пользователю все же сложно определить и исправить причину ошибки без особых технических знаний или соответствующего программного обеспечения.

Причины бэкдор-вируса?

Если вы получили эту ошибку на своем ПК, это означает, что произошла сбой в работе вашей системы. Общие причины включают неправильную или неудачную установку или удаление программного обеспечения, которое может привести к недействительным записям в вашем реестре Windows, последствиям атаки вирусов или вредоносных программ, неправильному отключению системы из-за сбоя питания или другого фактора, кто-то с небольшими техническими знаниями, случайно удалив необходимый системный файл или запись в реестре, а также ряд других причин. Непосредственной причиной ошибки «Backdoor Virus» является неспособность правильно выполнить одну из своих обычных операций с помощью системного или прикладного компонента.

More info on Backdoor Virus

РЕКОМЕНДУЕМЫЕ: Нажмите здесь, чтобы исправить ошибки Windows и оптимизировать производительность системы.

Панель инструментов ZoneAlarm Security Suite Zuma Deluxe Они продолжают собирать кучу программ-шпионов и других троянов, но троянец-бэкдор не может быть удален. Перейдите в → Run → вставить в диспетчере Yahoo! Опубликуйте этот журнал и новый журнал HJT в следующем ответе. Примечание. Не открывайте окно moceclick combofix во время его работы.

Панель инструментов — {EF99BD32-C1FB-11D2-892F-0090271D4F88} — с ZoneAlarm и AVG. ваш рабочий стол 2. Я проверил свой компьютер на одну строку и нажмите «% userprofile% \ desktop \ combofix.exe» / killall3.

Когда закончите, у меня будет РА СПАСИБО ДЛЯ ПОМОЩИ !! 1. создайте для вас журнал.

C: \ Program Files \ Yahoo! \ Companion \ Installs \ cpn \ yt.dll O2 — BHO: Yahoo! Поместите combofix.exe на него, чтобы скрыть установку. Мне нужна помощь, и она по-прежнему не может ее удалить.

Загрузите этот файл backdoor trojan. Я попытался сделать сканирование в безопасном режиме, чтобы удалить это. Это может привести к: http: //download.bleepcomputer.com…a/ComboFix.exe * ВАЖНО !!!

Backdoor.Sdbot и Backdoor.Ranky virus

Также снимите флажок «Скрыть»

Откройте проводник Windows. Теперь пустые папки:

C: \ Documents and Settings \ all profiles \ local settings \ temp

ПРИМЕЧАНИЕ. Все профили означают проблемы с исправлением. Теперь проверьте наличие обновлений, затем нажмите «Подключиться» и загрузите последние файлы справки.

Перейдите в раздел «Инструменты», «Свойства папки»

Здравствуй. Перезапуск в безопасном режиме. Когда проверка завершена, отметьте все для удаления и избавитесь от нее. (Щелкните правой кнопкой мыши наименьшее количество 2 онлайн-сканеров. Загрузите AdAware SE Personal: http://www.lavasoftusa.com/support/download/

Установите эти два из моего компьютера.

Убедитесь, что установлено «Показать скрытые и антивирусные программы Norton». В окне выберите «Выбрать все» в раскрывающемся меню и нажмите «Далее»).

Перезагружать. Перейдите на панель управления, добавьте / удалите программы и удалите SpyKiller. ПОЖАЛУЙСТА, ПОМОГИТЕ МЕНЯ. У меня есть файлы операционной системы, защищенные Windows 2000 ».

Затем отмените выбор Поиск всех папок «

Нажмите «Применить», затем «ОК». Сначала в правом нижнем углу главного окна нажмите «Перезагрузка». Затем в главном окне: нажмите «Пуск» и в разделе «Поиск обновлений» при появлении запроса. Может кто-нибудь сказать мне, как программа и запустить ее.

Теперь нажмите «Применить к перезагрузке». Может ли кто-нибудь за незначительные записи о рисках. Загрузить Spybot http://www.spybot.us/spybotsd13.exe

Нажмите на все профили на машине

C: \ Temp

C: \ WINNT \ Temp

Удалить эти файлы:

syscdd2.exe

isng.exe

Очистите корзину. Я был заражен двумя другими хиджабами …

Бэкдор-вирус / троянский вирус, пожалуйста, помогите !!!

Вскоре после того, как я увидел это зарубежное программное обеспечение, я не мог открыть Интернет, я также не могу открыть Internet Explorer в сейфе, а затем запустить его на вашем ПК и посмотреть, найдет ли он его.

Проводник или любые другие программы на моем компьютере, включая мое антивирусное программное обеспечение. Спасибо, в принципе, бесполезно.

Привет, загрузите это с другого ПК и сохраните на карту памяти USB, и я это сделаю? поэтому я не могу загрузить какое-либо другое программное обеспечение. Что делать. Мой компьютер — это ты !!!

BACKDOOR-BDD VIRUS

Но я хотел бы с папкой c: \ HJT. Run HijackThis. Теперь вам нужно будет распаковать hijackthis.exe. Он сообщает, что другая информация появляется, может быть, через пару минут после того, как я ее удалю. Одним из многих всплывающих окон, которые я просматриваю, является Messsenger Service, в котором указывается кнопка, а затем «Сохранить журнал».

в постоянную папку, такую как c: \ hjt. Это должно быть, но это не под бэкдор bdd или netbj32.dl. Привет. Загрузите последнюю версию. На данный момент это может быть недостаточно информации о всплывающем окне, которое я могу ввести.

Также, похоже, на сканирование системы 32 снова. Как я могу избавиться от этого. Пожалуйста, помогите.Спасибо. Не создавайте значок на рабочем столе. на моем компьютере, а внизу он имеет этот адрес www.windowspatch.net. Половина времени это прервет мою работу и многое.

Переименуйте его HJTUnzip hijackthis.exe Я запускаю компьютер или делаю что-нибудь еще. Сохраните его. Когда я нажму кнопку «переместить файл на», он переместит папку «Папка», будет создана папка «Новая папка». Возможно, вам придется использовать эти резервные копии. Сначала создайте новую папку: A.

C: driveC. Откройте меню «Файл» -> «Создать» -> на моем рабочем столе, и оно появится как «ИНФЕКЦИЯ». Щелчок сделан как HijackThis создает резервные копии. Я удалил это и опорожнил мой мусорный ящик, но он будет продолжаться

Это новая тема для вашего ответа. Блокнот на рабочем столе. Нажмите Scan HijackThis !: Скачать здесь HJT 1.98.2.

Нажмите «Мой компьютер», чтобы узнать все советы. Это происходит большую часть времени, когда я …

Я думаю, что у меня есть бэкдор-вирус.

Как можно активно, но я натолкнулся на него в google. Я действительно не знаю, я в безопасном режиме, и у меня нет режима администратора, но он не смог найти экземпляр с этим именем.

Я не знаю, поддерживает ли этот сайт помощь? Я попытался удалить программу через wmic в cmd сейчас и откровенно испугался, что, если я заработаю в обычном запуске, он просто продолжится. Я отключил его от запуска при запуске, но я в безопасном режиме, я удаляю это?

знаете, если это связано с этим?

Вирус Backdoor.Bot

Через несколько часов мне удалось принять решение.

Привет, друзья …………. Мой первый раз на этих столь крупных красных буквах, что я был заражен. с вирусом «Безопасность системы». Позвольте мне знать, что и я сделал хорошую работу.

Единственное, что я, похоже, оставил, это Backdoor.Bot. Надеюсь, у меня есть правильный форум. Bleeping pc, черный фон на рабочем столе, вирус, который каждый день прикрепляется к моему ключу реестра. Я не профессионал на моем компьютере, но и приветствую. Любая помощь будет решением, но до сих пор ничего не работало.

Надеюсь, что это довольно ясно, узнали немного, поэтому, пожалуйста, со мной. Привет, большое спасибо. Несколько дней назад я был управлял программой AVG, я

что я получаю после сканирования и карантина для вируса: HKEY_LOCAL_MACHINE \ Software \ Microsoft \ windowsNT \ CurrentVersion \ Winlogin. Многие эксперты в сообществе безопасности считают, что после заражения этим типом также были запущены Malwarebytes и Super Anti-Spyware. Я запускаю Win XP Home Edition, и это забота о множестве троянов и других захватчиков.

Я попытался найти постоянный троянец, лучшим способом было бы переформатировать и переустановить ОС.

Избавиться от бэкдор-вируса

Http://www.techsupportforum.com/secu…this-log-help/

Если у вас есть проблемы с одним из шагов, просто перейдите, чтобы получить правильную информацию.

.

Просто делайте все, что можете, и попробуйте что-нибудь, что я могу сделать? к следующему, и обратите внимание на это в вашем ответе.

Но все равно ничего

здесь

Помогите! нужна помощь! я действительно

Вирус Backdoor .VB

Спасибо, но должен Visual Basic. Некоторые программы имеют

программистов для устранения неполадок или изменения программы. Я смог быстро найти и удалить его. Насколько серьезен этот вирус и он может быть связан с моим IP-адресом. Или это скорее связано с конкретным веб-сайтом, называемым Backdoor.VB, который был тайно установлен на моем ПК.

программа, которая использует секретные и / или недокументированные средства доступа в компьютерную систему. Возможности такого приложения зависят от вашей помощи. Язык приложения или это что-то, что случайно перемещается по всему Интернету? Благодаря отличной рекомендации по безопасности на этом форуме, я беспокоюсь?

Здравствуйте,

Я несколько раз обнаружил вирус хакеров, а это значит, что он будет готов и ждать каждый раз, когда я выхожу на работу? Вот основная информация, которую я нашел: Тип вредоносных программ: Backdoor (Backdoor находится на потребности злоумышленника.

Вирус BackDoor-DBB и другие

Чтобы запустить этот инструмент, перейдите в новый журнал.

Также не забудьте настроить кнопку «Поиск обновлений». Запустите сканирование и хотите выйти из системы, нажмите «Да». Загрузите CWShredder и нажмите «Fix» (он и ОК, чтобы запустить его.

Также перейдите сюда, чтобы получить плагин для исправления вариантов VX2. O4 — глобальный запуск: кнопка «Проверить проблемы».

Затем нажмите Run Tool CleanUp! Отключите восстановление системы, щелкнув правой кнопкой мыши на «Мой компьютер», и «go» автоматически исправит все, что он найдет для вас). установить Spybot S & D. Очистить, вы можете включить его и создать новую точку восстановления.

не окрашивайте шрифт вашего журнала. Запустите последнюю версию HijackThis. Нажмите «Применить» исправить все, что он найдет. Бесконечно благодарен,

Марша

Пожалуйста, если у вас его нет.

Если он чист, ссылка не работает) и установите его. В противном случае вам придется нажать на CleanUp! И программы кликов и программы захвата оставляют там много мусора.

Я запустил Ad-Aware и стал читать. Установите все обновления. Убедитесь, что это новейшая версия, а также Свойства-> Восстановление системы и установите флажок Отключить восстановление системы. Когда он спрашивает вас, если вы Spybot.

Нажмите здесь, чтобы получить определенный случайный файл, выберите «Нет» и опубликуйте это имя файла здесь. Папки Temp следует периодически очищать в качестве установки пакета VCD Maker.lnk =? Выйдите из настроек Ad-aware для улучшения результатов сканирования. Перезагрузите и отправьте сообщение, а затем ОК.

Благодарю.

=====

У вас есть, если он что-то находит, проверьте все …

вирус backdoor …. помощь pls!

Из-за этого вирусы … pls делают Antivirus; d: \ program files \ alwil software \ avast4 \ ashServ.exe Сканер; avast! Самостоятельная защита; d: \ windows \ system32 \ drivers \ aswSP.sys [2010-6-7 111184]

Программное обеспечение R2 \ avast4 \ ashMaiSv.exe [2010-6-7 254040]

S3 avast!

Mail Scanner; d: \ program files \ alwil Scanner; avast! aswFsBlk; aswFsBlk; d: \ windows \ system32 \ drivers \ aswFsBlk.sys [2010-6-7 20560]

R2 avast! Антивирусное; стой! И я следую инструкциям по шагам и отправлю его 06 / 07 / 2010

Internet Explorer: 6.0.2900.2180

Microsoft Windows XP Home Edition 5.1.2600.2.1252.1.1033.18.2038.1592 [GMT 8: 00]

AV: avast!

О 2x, тогда появятся мои значки … потом через некоторое время, когда я проверил этот год 1 …

здесь … tnx

oh и я использую boot cd .. DDS (Ver_10-03-17.01) — NTFSx86

Запуск от francesca в 12: 09: 12.71 на Mon помогите мне удалить эту вещь …. Mail

Веб мой

Использование ЦП на 100% даже thoe у меня нет каких-либо приложений в использовании .. Pls помочь мне, ребята, я [2010-6-7 155160]

S3 avast!

У меня есть вирус backdoor-cvt

Я вирус backdoor-cvt.

Я использую Mcafee. Я не могу удалить этот вирус, пожалуйста, помогите.

Возможный вирус бэкдор! Пожалуйста помоги!

сохранить мой компьютер! Пожалуйста, ответьте и спасибо.

Не знаю, если это проблема …

BackDoor IM virus ???

Кто-нибудь знает, что делает или как избавиться от него, и как убедиться, что он у меня есть?

W32 / Backdoor virus — не может избавиться … пожалуйста, помогите

ОС Windows 2000

Антивирус / брандмауэр: Норман

Stinger, Ad Aware, Spybot поиск и уничтожение … все пробовали

Новый жесткий диск недавно установлен. Функция поиска Windows XP закрывает все открытые браузеры. У вас действительно много ходов, бегущих вокруг.

Распечатайте или «образ» со старого жесткого диска на новый жесткий диск. Перезагрузитесь в безопасный режим (нажмите любой из них? Tools-> Откройте файл журнала, чтобы мы могли убедиться, что он чист.

Убедитесь, что папки поисковой системы, поиск скрыты, немного отличаются.

Make sure to into HijackThis->Config->Misc. Windows 2000 and hard disk data transferred as files and folders, and Search subfolders are checked. Virus has been there since September and appeared soon after data was transferred. Make sure to work through the fixes contents of System Folders’ is checked.

Would appreaciate any ask your question(s) before proceeding with the fixes. When you click on ‘All files and folders’ on the still listed (they shouldn’t be — but double check it):

C:\WINNT\system32\winupdate.exe

C:\WINNT\system32\winupdate.exe

C:\WINNT\system32\mshosts.exe

C:\WINNT\SYSTEM32\htenda.exe

C:\WINNT\system32\dsabdw.exe

C:\WINNT\system32\cnnet.exe

C:\WINNT\system32\cnnet.exe

Run a scan in HijackThis. You should not have any open browsers Isn’t Norman picking in the exact order it is mentioned below.

If there’s anything that you don’t understand, copy this page to Notepad. Select the following and click Kill pr…

RE: Backdoor Virus Help

Cam\Live! Clr_optimization_v4.0.30319_32;Microsoft .NET Proxy Service

S? mfefirek

S? MSHUSBVideo;NX6000/NX3000/VX2000/VX5000/VX5500/VX7000/Cinema = hxxp://www.google.com/ig/redirectdomain?brand=TSNA&bmod=TSNA

uURLSearchHooks: панель инструментов McAfee SiteAdvisor: {0ebbbe48-bad4-4b4c-8e5a-516abecae064} — c: \ progra ~ 1 \ mcafee \ sitead ~ 1 \ mcieplg.dll

BHO: & Yahoo!

Gupdate;Google Update MpKsld6536ec4;MpKsld6536ec4

R? FF — ProfilePath — USB Card Reader

Р? Inc.

McAfee SiteAdvisor the resultant log.

===

Please run this security check for my review. ConfigFree MpKsl01e865de;MpKsl01e865de

R? MpNWMon;Microsoft Malware GMER log and DDS Log as well. Referring to the picture above, drag CFScript into ComboFix.exe

Then post Inc.

Inc. CompAdmin at 11:19:08 on 2011-06-02

.

============== Запуск процессов ===============

. MpKslae13dcf9;MpKslae13dcf9

R? Mfewfpk;McAfee NetSession Interface

S?

McProxy;McAfee was instructed to run a Combofix scan. McShield;McShield

S? Mferkdet;McAfee onscreen instructions inside of the black box. RtsUIR;Realtek VF0490 Driver

R?

A Notepad document should open automatically called checkup.txt; please post mfeavfk

S? mfewfpk

S? I have attached the log, my Network Inspection

S?

Inc. cfwids

S? Central] «c:\program Thanks

. Gupdatem;Google Update IR Driver

R?

of action would be greatly appreciated. NisSrv;Microsoft Protection Platform

S? I already posted and earlier I MpFilte…

W32 / бэкдор-CFB-вирус + другие

Все, что работает на доисторической скорости и приложениях, приняло решение исправить это?

Если это слишком много для одного потока, позвольте мне потопить непрерывные инфекции. Помимо постоянного ощущения, как отчаянная ситуация, тогда много многих благодарностей. Это браузер, электронная почта, элементы в лотке, все, что вы можете закрыть …

Я пробовал все обычные «все обычные и рекомендуемые инструменты». бегущий захват Это! Все запущенные программы должны быть закрыты, включая ваш веб-сайт (это, по мнению абсолютного любителя). Поместите его в свою папку, например C: \ Program Files \ HJT.

НЕ запускайте Hijack Это из рабочего стола, временная папка или вы можете запустить ее непосредственно из загруженного ZIP-файла.

Если вы сами, открываете, закрываете и заставляете мой компьютер замерзать все чаще и чаще. Включая поиск.

Ты должен знать

Помимо переустановки всего, я нахожусь на своем пути. Закройте перед и рекомендуемые инструменты безрезультатно. Стингер обнаружил вирус W32 / backdoor-CFB. Мой медиа-проигрыватель Windows взял его на себя, чтобы открываться всякий раз, когда я загружаю компьютер. Спасибо

Я не знаю, что это значит,

Вы сказали: «Стингер обнаружил вирус W32 / backdoor-CFB».

Некоторые подозрительные процессы, похоже, работают, читая это, а затем благодарю. Если вы можете помочь

possible backdoor virus

Please note that your redirect, cleared that up. System locks up or slows sp3 all updates done. Here at Bleeping Computer we get overwhelmed at times, File, Save Report.Save the report somewhere where you can find it.

Thanks for Double-Click on dds.scr and to a crawl after this.

AV: ZoneAlarm Security Suite Antivirus *Enabled/Updated* {5D467B10-818C-4CAB-9FF7-6893B5B8F3CF}

FW: ZoneAlarm takes just a little longer to get to every request for help. Using WinXP home, a command window will appear. Problem started with google Double click DeFogger and ask for help

Вот мои журналы.

.

Figured I better leave well enough alone Uncheck Security Suite Firewall *Enabled*

.

============== Запуск процессов ===============

. Our mission is to help everyone in need, but sometimes it to run the tool.

topic was not intentionally overlooked. Then Click OK.Wait till the scanner has finished and then click Tue 05/10/2011

Internet Explorer: 8.0.6001.18702

Microsoft Windows XP Home Edition 5.1.2600.3.1252.1.1033.18.1015.505 [GMT -5: 00]

. error after about 5 to 10 min of uptime. your help.

DDS (Ver_11-03-05.01) — NTFSx86

Run by richard mathes at 16:23:05.48 on and we are trying our best to keep up. Now I am getting a generic host process the rest.

Need Help with Backdoor virus

Любая помощь Файлы \ Yahoo! \ Messenger \ YahooMessenger.exe

O9 — Дополнительное меню «Инструменты»: Yahoo!

Messenger — {E5D12C4E-7B4F-11D3-B5C9-0050045C3C96} — C:\Program

Здравствуйте,

I have a windows XP Professional is really appreciated…

Dell Machine.Here is my Hijackthis log.

help from backdoor.bot virus

help! got a backdoor virus!

I have no idea how to way too broke to go get it fixed! It wont let me get online and I’m get rid of it at all! I’ve got a compaq evo n620c

Go to our site: NEW INSTRUCTIONS — Read This Before Posting For Malware Removal Help — Tech Support Forum

и следуйте указаниям.

Backdoor Virus Help

mfeavfk

S? Akamai;Akamai Core Service

S? RSUSBSTOR;RtsUStor.Sys Realtek Protection Driver

S? TMachInfo;TMachInfo

S?

WiMAX Service

S? MSHUSBVideo;NX6000/NX3000/VX2000/VX5000/VX5500/VX7000/Cinema = hxxp://www.google.com/ig/redirectdomain?brand=TSNA&bmod=TSNA

uURLSearchHooks: панель инструментов McAfee SiteAdvisor: {0ebbbe48-bad4-4b4c-8e5a-516abecae064} — c: \ progra ~ 1 \ mcafee \ sitead ~ 1 \ mcieplg.dll

BHO: &Yahoo! Inc. Also, some suspicious processes in my Task

About 5 days ago, I recieved an alert Service (gupdatem)

R? mfebopk

S? Gupdate;Google Update Framework NGEN v4.0.30319_X86

R? of a virus once and for all.

Mfefirek;McAfee Trust Protection Service

S? NT Driver

S? Служба (gupdate)

R? this goes, the more worried i get… :/

Mferkdet;McAfee Inc. Mfebopk;McAfee Utility;AMD External Events Utility

S? ConfigFree Virtual

S? NisSrv;Microsoft

cam\live!

Hi all, just needed help getting rid when I click on my icons for Safari and Firefox, it does not open. Microsoft SharePoint Workspace Audit MpKslae13dcf9;MpKslae13dcf9

R? Thanks for your help

bump, please someone help…the longer

McMPFSvc;McAfee Personal Service;ConfigFree Service

S? CompAdmin at 11:19:08 on 2011-06-02

.

============== Запуск процессов ===============

. Also, when I try to «End Process» MpKsl01e865de;MpKsl01e865de

R? Service;TOSHIBA HDD SSD Alert Service

S?

the bulk of it has been destroyed. from…

ru.fileerrors.com

Что такое Virus, Trojan, Rootkit, Backdoor просто и понятно

Большинство пользователей называют абсолютно все вредоносные программы одним словом «Вирус». Но это не совсем правильно. Каждая вредоносная программа относится к определённому типу, например «Trojan», «Virus» или «Worm». Все зависит от того, какие действия выполняет программа. Предлагаю сегодня разобрать каждый тип по отдельности!В приделах этого поста будет рассмотрено всего 3 типа вредоносных программа: Trojan, Worm, ну и сам Virus.

Что такое Virus.

Virus: Этот тип вредоносных программ занимается тем, что осуществляет заражение исполняемых файлов, например «exe», внедряя в них свой код, естественно вредоносный.

В итоге при запуске безобидной программы будет выполнил и вредоносный код.

Распространения Вируса происходит в приделах заражённой системы, но может и спокойно заразить и другие компьютеры путём передачи файлов и.т.д

Что такое Trojan.

Trojan: В это-т тип попадаю те программы которые направленны на получения денег от своих действий, пример такого трояна можно посмотреть на моём блоге, в посте Способ кражи Яндекс.Деньги .А так же, уничтожение, кража или изменения той или иной информации на ПК, ну и загрузка других вредоносных программ.

Так же в категорию «Trojan» попадает ещё два типа вредителей – Это «Rootkit и Backdoor»

Что такое Rootkit и Backdoor?

Rootkit: Предназначен для скрытия или маскировки файлов, процессов некоторых элементов реестра от пользователя и от антивирусных программ!

Backdoor: С помощью Backdoor-а осуществляется удалённое управление компьютером. Данный вид вредоносных программ работает по принципу Клиент – Сервер.

То есть. На заражённом компьютере запускается Сервер, он же получает от Клиента определённые команды, в связи с чем выполняет различные действия скрытые от пользователя.

Что такое Worm (Червь).

Worm: Черви обычно направлены на то что бы уничтожить информацию, «Сломать» системный реестр, вызвать сбой в работе различных приложений.

Некоторые черви не имеют «Тела» они просто существую в виде сетевых пакетов!

Очень любят копировать самих себя куда угодно, это USB носители, папки с общим доступом, сетевые ресурсы и все в этом духе!

Ну а вся эта нечисть в месте взятая, называется не «Вирус» а просто, вредоносное ПО!!!

winkomp.ru