Apple снова начала слушать ваши разговоры с Siri. Как отключить

Признавать свои ошибки, особенно под гнётом общественного мнения, довольно тяжело, даже если вы – крупная международная корпорация. Поэтому, когда Apple обвинили в записи диалогов пользователей с Siri и их последующей расшифровке, компании не осталось ничего другого, кроме как признаться и временно приостановить эту практику, несмотря на то что в Купертино даже поместили в пользовательское соглашение соответствующий пункт. Но поскольку совсем отказываться от возможности эффективного обучения голосового ассистента было бы глупо, Apple снова начала записывать своих пользователей.

Apple возобновила прослушку пользователей через Siri. Но это делается ради вашего же блага

По данным Associated Press, Apple повторно запустила программу совершенствования Siri, основанную на расшифровке слов и выражений пользователей, которые голосовой ассистент не понял при первоначальном обращении. Это произошло сразу после выхода iOS 13.

Apple прослушивает нас через Siri

Само собой, прослушка ведётся не на постоянной основе. Apple внесла необходимые корректировки в алгоритмы Siri, чтобы ассистент не мог активироваться без соответствующей команды пользователя и не включал запись, если его собеседник не в курсе и не готов к этому. А ведь именно в этом была основная причина, по которой компании пришлось на время приостановить действие программы совершенствования Siri. В конце концов, кому понравится, что его записывают втайне от него самого. Теперь же такой проблемы нет, уверяют в Купертино.

Читайте также: Бывший глава проекта Siri раскритиковал голосовые ассистенты

Правозащитники полагают, что, записывая разговоры пользователей и передавая их на расшифровку, Apple рискует безопасностью своих клиентов. Дело в том, что нет никаких гарантий, что эксперт-лингвист, который будет расшифровывать запись, не получит доступ к конфиденциальным сведениям вроде персональных данных пользователя, адресов, платёжной информации и т.д. Ведь если запись передаётся от конкретного аккаунта Apple ID, значит, теоретически существует вероятность сопоставления учётной записи и её владельца, о чём многие даже не задумываются.

Дело в том, что нет никаких гарантий, что эксперт-лингвист, который будет расшифровывать запись, не получит доступ к конфиденциальным сведениям вроде персональных данных пользователя, адресов, платёжной информации и т.д. Ведь если запись передаётся от конкретного аккаунта Apple ID, значит, теоретически существует вероятность сопоставления учётной записи и её владельца, о чём многие даже не задумываются.

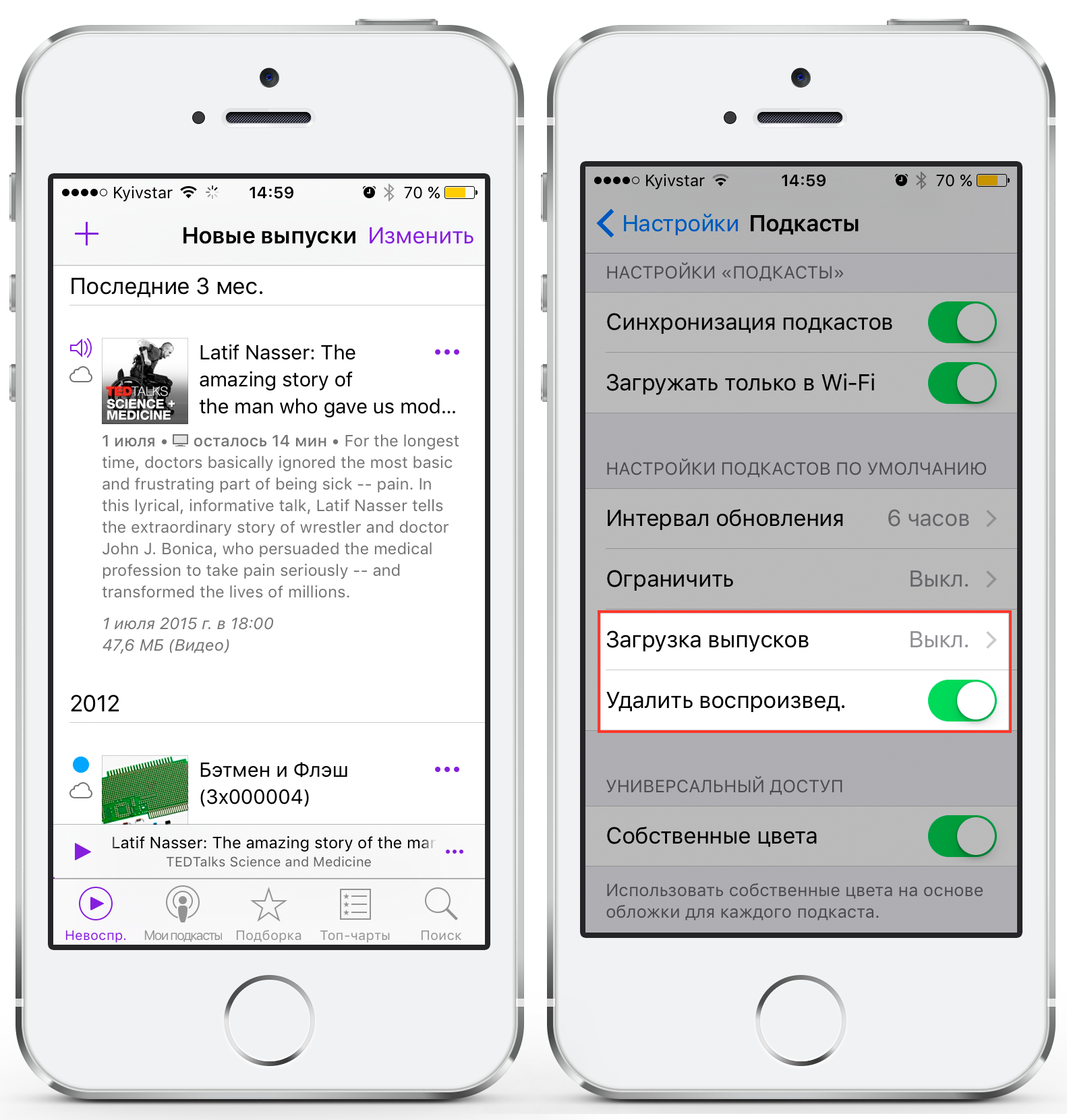

Как запретить прослушку Siri и удалить свои разговоры

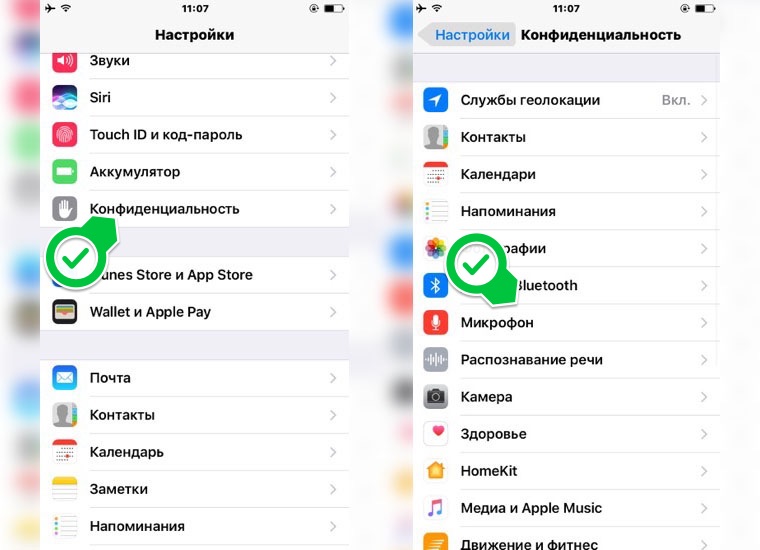

Если вы опасаетесь, что Apple может услышать что-то не то в процессе расшифровки ваших диалогов с Siri, вы всегда может отключить запись и передачу своих разговоров.

- Перейдите в «Настройки» и откройте раздел «Конфиденциальность»;

- Пролистайте вниз перечень доступных параметров и выберите «Аналитика и улучшения»;

iOS 13.2 позволяет отключить запись ваших разговоров с Siri

- Отключите параметр «Улучшить Siri и Диктовку»;

- Вернитесь в «Настройки» и перейдите в раздел «Siri и Поиск»;

- Откройте «История Siri и Диктовки»;

При необходимости вы всегда можете удалить свои разговоры с Siri, но не все

- Выберите «Удалить историю Siri и Диктовки».

Читайте также: Apple научила Siri блокировать спам-звонки в iOS 13

Важное уточнение. В описании инструмента удаления истории обращений к Siri с серверов Apple говорится, что удалены будут только те данные, которые связаны с вашим устройством. А те, которые компания отобрала для повышения качества работы голосового ассистента и обезличила их, так и останутся на серверах, а значит, будут использоваться экспертами-лингвистами для расшифровки и обучения Siri. Скорее всего, речь идёт о данных, которые Apple собрала до того, как добавила инструмент удаления диалогов в iOS 13.2. И эти данные удалить по вашему желанию будет уже невозможно.

Вас подслушивает телефон: миф или реальность?

- Джо Тайди

- Корреспондент Би-би-си по вопросам кибербезопасности

Автор фото, Getty Images

Подпись к фото,Многие уверены, что их разговоры прослушиваются для дальнейшей целевой рекламы

Компания Wandera, занимающаяся безопасностью сотовой связи, решила провести собственное расследование, чтобы проверить, есть ли подтверждения распространенному мнению о том, что наши разговоры подслушивают.

В самом деле, интернет полон сообщений пользователей о якобы неопровержимых доказательствах того, что компании вроде Facebook и Google шпионят за ними, чтобы поставлять целевую рекламу.

В последние месяцы множество просмотров набрали видеоролики, в которых люди обсуждают определенные товары, а затем реклама именно этих товаров появляется на их устройствах.

Специалисты по кибербезопасности из Wandera повторили в интернете ряд таких экспериментов и не обнаружили никаких свидетельств тому, что мобильные устройства или приложения секретно прослушивались.

Эксперимент с двумя комнатами

Исследователи поместили два телефона — Samsung и iPhone — в «аудиокомнату», где 30 минут звучала реклама кошачьей и собачьей еды. Два таких же телефона были оставлены в звукоизолированной комнате.

Во всех телефонах были оставлены открытыми приложения соцсетей «Фейсбук» и «Инстаграм», а также Chrome, SnapChat, YouTube и Amazon со всеми возможными опциями.

После этого они проверили наличие рекламы еды для животных на каждой из платформ и веб-страниц. Они также проанализировали расход аккумуляторов и объемы загруженной информации на телефонах в период проведения эксперимента.

Эксперимент повторялся в одно и то же время в течении трех дней, и при этом на телефонах в «аудиокомнате» не наблюдалось ни появления рекламы еды для животных, ни повышенного расхода батарей или дополнительной загрузки данных.

Активность телефонов в «аудиокомнате» и звукоизолированной комнате была идентичной.

Некоторый перенос данных с мобильных устройств в самом деле был, но его активность и близко не приближалась к объемам передачи данных при использвании таких виртуальных помощников как Siri или Hey Google.

«Это значит, что запись речи и ее загрузка на облачный сервер ни на одном из приложений не велись, — подчеркнул системный инженер Wandera Джеймс Мэк. — Если бы это происходило, загрузка данных была бы такой же высокой, как при использовании виртуальных помощников».

Необоснованные подозрения

Многие годы телекоммуникационные гиганты отбиваются от обвинений в слежке за нами с помощью микрофонов, встроенных в наши мобильные устройства.

В прошлом году главе Facebook Марку Цукербергу этот вопрос задали на слушаниях в американском сенате, и он категорически отрицал факт прослушки.

Однако недоверие к этим компаниям возрастает, и многие подозревают, что за ними все же следят.

Автор фото, Press Association

Подпись к фото,Рекламодатели и без прослушивания умеют профилировать пользователей и знают о нас очень многое

В ходе тестов выяснилось, что приложения Android грузят больше информации в звукоизолированных комнатах, в то время как многие приложения iOS более активны в «аудиокомнатах».

Аналитики пока не могут с уверенностью сказать, почему это происходит, но намерены прояснить этот вопрос.

Тем не менее соучредитель и исполнительный директор Wandera Элдар Тави уверен в том, что никакой секретной передачи сколь-нибудь значимых объемов данных не происходит.

«Я готов подписаться под результатами этого исследования и заявить, что мы не обнаружили никаких свидетельств прослушки на тестируемых платформах, — утверждает он. — Это, конечно, может происходить неизвестным нам путем, но такое крайне маловероятно».

О нас и так всё знают

Результаты этих исследований не удивят специалистов в области информационной безопасности, уже много лет знающих, что телекоммуникационные гиганты и без того знают о нас так много, что им не нужно подслушивать наши разговоры, чтобы бомбардировать нас целевой рекламой.

Дело в том, что у рекламодателей имеются сложные инструменты, позволяющие с точностью профилировать пользователей.

Ваше местоположение, история посещения сайтов и другие данные дают достаточно информации, чтобы понять, что вы купите.

Они могут через соцсети привязать вас к вашим друзьям и вычислить, какие из вещей, которые они ищут, могут заинтересовать и вас.

Эта технология постоянно развивается и совершенствуется.

«Реклама, которую вы видите, — это результат огромного объема информации о вас, которой располагают эти компании. Они делятся этой информацией через рекламную сеть, управляемую мощными компьютерами с алгоритмами самообучения, — говорит эксперт по вопросам мобильной рекламы и безопасности из Имперского колледжа Лондона Сотерис Деметриу. — Сегодня они могут успешно предсказать, что именно вас заинтересует — раньше, чем вы сами это поймете».

Конечно же известны случаи, когда некоторые приложения вели слежку за пользователями.

В июне этого года ученые из Северо-восточного университета в Массачусетсе проверили 17 тыс. мобильных приложений Android по всему миру.

Они не обнаружили свидетельств прослушивания, но выяснили, что некоторые небольшие приложения отсылали третьей стороне скриншоты и даже короткие видео с телефонов пользователей. Впрочем, это делалось в интересах программных разработчиков, а не рекламодателей.

Ну и само собой разумеется, ведутся кибератаки на мобильные устройства известных политиков и прочих значимых персон с целью шпионажа.

В мае этого года в WhatsApp подтвердили, что хакеры смогли через их приложение дистанционного установить шпионские программы на ряд устройств.

Компания заявила, что за кибератакой стоял некий «продвинутый киберпреступник» и что угроза была устранена.

Подслушивает нас смартфон или нет? — Российская газета

Вера людей в то, что смартфоны тайно прослушивают все разговоры кругом, чтобы затем показать владельцам наиболее подходящую рекламу, практически непоколебима. Сами производители устройств и разработчики крупных приложений, таких как Facebook, утверждают, что микрофоны смартфонов не используются для рекламы.

Эта история тянется с 2016 года, когда издание NBC опубликовало текст, в котором попыталось разоблачить Facebook, якобы подслушивающую пользователей через приложение, пишет Business Insider. Но множество экспериментов опровергают эту красивую теорию заговора.

Но множество экспериментов опровергают эту красивую теорию заговора.

Так, BBC рассказывает об эксперименте, который провели эксперты из компании Wandera. Они взяли iPhone и смартфон на Android и оставили их в специальной тихой комнате, включив рекламу корма для животных. На смартфонах были открыты приложения Amazon, Facebook, Instagram, Chrome, YouTube и другие. После этого они изучали контент в приложениях и на веб-страницах, чтобы найти рекламу кормов для собак и кошек, однако ничего не нашли. Кроме того, не было зафиксировано скачка потребления трафика или заряда батареи.

Сайт отмечает, что техногиганты знают о нас так много, что им не нужно слушать наши разговоры, чтобы показывать релевантную рекламу. Методы составления цифровых портретов покупателей постоянно совершенствуются.

Аналогичный эксперимент провели сотрудники «Лаборатории Касперского»: они в течение недели обсуждали карнизы в надежде увидеть подходящую рекламу в ленте друзей или на рекламных баннерах. Однако затея не увенчалась успехом.

Таким образом, считают они, можно говорить о совпадении — те, кому смартфон показал рекламу сауны после недавнего разговора о саунах, пишут об этом в интернете. А те, кому такую рекламу не показали, ничего не пишут. Это называется ошибкой выжившего.

Вероятность того, что смартфон запишет разговоры, а затем их расшифруют и проанализируют, мала, однако есть множество других способов получить данные о человеке и его желаниях, утверждает Forbes. Поисковые запросы, комментарии и дружба в социальных сетях, переходы по ссылкам, подписки на группы и страницы — все это складывается в большой цифровой портрет.

В действительности же смартфон слушает своего владельца, только когда активирован голосовой помощник. Эти записи отправляются в облако, расшифровываются, обрабатываются, а пользователю возвращается ответ на запрос. Кроме того, голоса в обезличенном виде попадают на анализ к реальным сотрудникам корпораций, которые используют их для улучшения распознавания речи. Именно на данном этапе может произойти утечка, как это случилось в июле 2019 года — в распоряжении СМИ оказались образцы настоящих голосовых запросов к Google. Разумеется, без привязки к именам реальных людей, но осадок, что называется, остался.

Разумеется, без привязки к именам реальных людей, но осадок, что называется, остался.

Выводы пусть каждый делает для себя сам. С одной стороны, никакой тайной прослушки смартфоны, очевидно, не ведут. С другой — все, что слышит голосовой помощник в активном режиме, могут услышать и работники компании, которая его обслуживает. Правда, использовать эти записи кому-то во вред им вряд ли под силу.

Шесть признаков скорой смерти аккумулятора смартфона:

«Жучок размером с автобус». В телефоне главы штаба Любови Соболь обнаружили прослушку

Что произошлоЮрист Фонда борьбы с коррупцией (ФБК), соратница Алексея Навального Любовь Соболь рассказала, что после ареста главы её предвыборного штаба Ольги Ключниковой в её смартфоне нашли прослушивающее устройство. Соответствующее видео опубликовано на YouTube-канале «Навальный Live».

Жучок в iPhone Ключниковой, как выяснили сотрудники ФБК, появился после того, как в декабре её и других сторонников Соболь задержали у дома предполагаемого отправителя Навального, работника ФСБ Константина Кудрявцева.

«Поэтому мы присмотрелись к телефону получше и обнаружили там прослушку», — заявила Соболь.

Жучок на видео показал технический директор «Навальный Live» Даниэль Холодный. Инородное устройство в iPhone, по его данным, установили путём вскрытия, повредив при этом телефон настолько, что это просто невозможно было не заметить. «Если честно, я не уверен, что таком iPhone вовсе безопасно пользоваться, если не смотреть на то, что в него ещё установлен жучок», — констатировал Холодный.

«Если вас удивляло, как же такой тупой Кудрявцев работает в Фсб, то посмотрите какой жучок они установили в телефон начальницы штаба Соболь. Размером с автобус», — написал в Telegram Навальный. В МВД и СК информацию об установке прослушки за сторонницей Любови Соболь не комментировали.

В середине декабря Bellingcat и издание The Insider выпустили расследование, в котором рассказывалось о том, что к отравлению Алексея Навального в августе могли быть причастны сотрудники ФСБ. Одна и та же группа силовиков, выяснили расследователи, на протяжении по меньшей мере трёх лет следовала за основателем ФБК во все его командировки. Были её представители и в Томске, после вылета откуда Навальный почувствовал себя плохо.

Одному из своих возможных отравителей оппозиционер, представившись помощником секретаря Совбеза, впоследствии позвонил самостоятельно. Для отчёта перед руководством он попросил его уточнить некоторые детали операции по своему отравлению. И собеседник Навального — Константин Кудрявцев — назвал имена некоторых своих коллег, которые тоже были задействованы в покушении, и рассказал, что отравляющее вещество было нанесено на нижнее бельё Навального (в ФСБ этот разговор позже назвали постановкой).

Тем не менее к дому Кудрявцева, чтобы лично задать ему вопросы об отравлении Навального, после этого отправилась Любовь Соболь. Попасть в квартиру к сотруднику ФСБ она, по её словам, так и не смогла. После того, как соратница Навального вышла из подъезда, её, по её данным, окружили сотрудники полиции. Соболь в тот день задержали, однако спустя 48 часов её отпустили без предъявления каких-либо обвинений.

Попасть в квартиру к сотруднику ФСБ она, по её словам, так и не смогла. После того, как соратница Навального вышла из подъезда, её, по её данным, окружили сотрудники полиции. Соболь в тот день задержали, однако спустя 48 часов её отпустили без предъявления каких-либо обвинений.

Через несколько дней после освобождения Соболь стало известно, что против неё завели уголовное дело по ч. 2 ст. 139 УК РФ (нарушение неприкосновенности жилища, совершённое с применением насилия). Оно касалось визита юриста ФБК к Кудрявцеву. Заявление на неё подала проживающая вместе с сотрудником ФСБ теща Кудрявцева Галина Субботина. По её версии и версии СК, Соболь добилась того, чтобы ей открыли дверь в квартиру Кудрявцева, ворвалась туда, оттолкнув хозяйку, сняла происходящее на телефон и удалилась.

Сама соратница Навального утверждает: всё, что она сделала — просто позвонила в дверь квартиры сотрудника ФСБ. Дело против неё, уверена Соболь, — политическое.

«Это абсурдное политическое дело».

Любовь Соболь отпустили из изолятора

Прослушайте окружение телефона | iKeyMonitor™

Чем полезно прослушивание окружения телефона?

Прослушивание окружения телефона – еще одна удивительная функция, которая отличает iKeyMonitor от других шпионских приложений. Если вы хотите знать, как другие комментируют о вас, когда вас нет рядом, какие социальные сообщества детей или какие сотрудники сплетничают в компании, iKeyMonitor предоставляет вам комплексное решение всех этих вопросов.

Что говорят люди за вашей спиной?

Если вы хотите узнать секреты, о которых говорят ваши дети, когда вас нет рядом, вы можете использовать iKeyMonitor для записи окружающей среды телефона

Родительский контроль

Как родителям, вам может быть интересно, о чем ваши дети часто говорят со своими друзьями или одноклассниками. iKeyMonitor контролирует окуржение устройств Android и iOS ваших детей, чтобы вы могли узнать все о своих детях. С одной стороны, вы знаете, ведут ли ваши дети себя неуместно в школе, например, невежливы и грубы с другими, дерутся с одноклассниками, увлекаются играми или другими вредными привычками.

iKeyMonitor контролирует окуржение устройств Android и iOS ваших детей, чтобы вы могли узнать все о своих детях. С одной стороны, вы знаете, ведут ли ваши дети себя неуместно в школе, например, невежливы и грубы с другими, дерутся с одноклассниками, увлекаются играми или другими вредными привычками.

С другой стороны, вы знаете, имеют ли ваши дети хорошие оценки и успеваемость в школе. Вы также понимаете, солгали ли вам дети, когда они рассказывали вам о своей успеваемости в школе. Что еще более важно, вы можете узнать, угрожают ли вашим детям или, возможно, запугивают. В этом случае вы можете предпринять необходимые действия для их защиты заранее!

Мониторинг сотрудников

Если вам интересно, о чем разговаривают ваши сотрудники во время рабочих часов в офисе, вы также можете использовать iKeyMonitor для записи голосов вокруг телефонов Android/iOS, предлагаемых компанией, которые используются сотрудниками. Возможно, вы обнаружите, что некоторые сотрудники не подчинялись правилам компании или даже проводили действия, вредные для компании.

Прослушивание окружения телефона эффективно укрепляет мониторинг сотрудников! Окружение телефона является полезным доказательством того, что ваши сотрудники сделали что-то вредное для компании и могут быть использованы для защиты ваших прав, когда это необходимо.

Как обойти защиту и прослушать iphone

Информация сегодня дорого стоит. Особенно та, которую нельзя получить, не прибегая к различным ухищрениям. Развитие и возможности технологий сегодня значительно облегчают этот процесс. Поэтому уже не возникает преград на пути к получению сведений о другом человеке. Используются прослушка телефона, жучки, камеры и так далее.

Причины установки прослушки на айфон

Специальные шпионские программы дают возможность практически каждому взломать телефон объекта слежки. Модель телефона подчас значения не имеет. Взлом такого популярного бренда как айфон не является чем-то сверхсложным и недоступным.

Причины для этого могут быть абсолютно разные:

- узнать, что скрывает супруг/супруга;

- получить информацию о конкуренте по бизнесу;

- контроль ребенка;

- защита пожилых родственников.

При подозрениях в измене, прослушка и контроль телефона являются самыми лучшими способами для выяснения правды. Что касается детей — слушать их телефоны стоит в целях контроля. Невозможно постоянно быть рядом с ребенком. Но при этом желательно знать, где он бывает, с кем общается, как проводит время, что его интересует. Если же в семье есть пожилой родственник, то также стоит позаботиться о контроле его телефона. Сейчас много мошенников, которые именно через звонки обманывают людей, вымогают деньги.

В работе часто практикуется прослушка звонков сотрудников, чтобы они не передали лишнюю информацию конкурентам. Дабы обезопасить себя и бизнес. Часто прослушке подвергаются и телефоны конкурентов. Достижение успеха в делах — дело сложное, и не всегда это удается сделать честными способами.

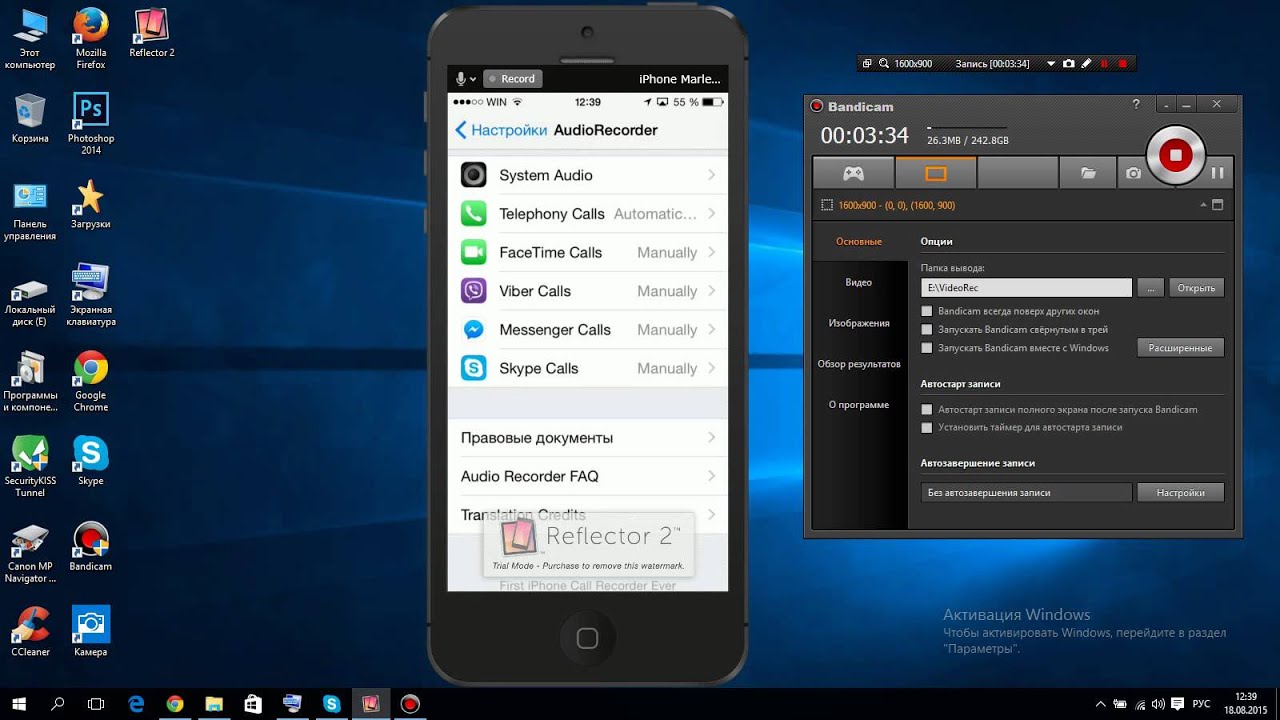

Специальные ПО для прослушки звонков и чтения смс с IPhone

Есть специальный платный сервис OpenGSM. Он предлагает два вида программ.

- Установка программы на сам смартфон.

То есть вам нужно забрать телефон объекта и поставить ПО на него. С помощью этой программы можно будет слушать звонки, читать смс, просматривать историю браузеров, есть доступ к фото и видео. А также отслеживать местонахождение.

То есть вам нужно забрать телефон объекта и поставить ПО на него. С помощью этой программы можно будет слушать звонки, читать смс, просматривать историю браузеров, есть доступ к фото и видео. А также отслеживать местонахождение. - Слежка через iCloud. Но для этого нужно Apple ID клиента. И вот это уже настоящий обман. Ведь зная такую информацию, можно и без программ следить за человеком.

Джейлбрейк. Особенности установки и использования

Джейлбрейк — это взлом смартфона, перепрошивка. Она позволяет избавиться от большого числа ограничений лицензионной ОС iOS. И дает возможность устанавливать различные программы на телефон, запрещенные iOS.

Чтобы взломать телефон в поисковике набираем «джейлбрейк на айфон». Выйдет несколько ссылок. Выбирать можно любую.

Для установки нужно:

- смартфон объекта:

- ноутбук или пк;

- кабель;

- Apple ID.

Если телефон новый, то ID не нужно, если телефоном пользуются, то нужен пароль от его учетной записи.

После этого ставим джейлбрейк. Занимает это около 15 минут. На ресурсе, который вы выберите для взлома, процесс будет пошагово описан.

После этого нужно только поставить прослушку. Нужно зайти на сайт программы, создать личный кабинет, приобрести само программное обеспечение. После этого ставите программу на нужный айфон. И активируете ее на сервисе через личный кабинет. Процесс активации занимает пару минут.

На этом все, прослушка поставлена на телефон.

С помощью этой программы можно:

- слушать звонки, читать сообщения;

- читать переписку в соц. сетях;

- следить за передвижениями;

- устанавливать разные приложения на смартфон.

Жучки в телефон для прослушки

Здесь говорится о прослушках, которые встраиваются непосредственно в смартфон. Это сложная задача. Первое, под корпусом все детали находятся почти вплотную друг к другу. Для максимальной производительности и сохранения при этом тонкого корпуса устройства. Второе, его нужно установить так, чтобы он не мешал работать в штатном режиме телефону.

Второе, его нужно установить так, чтобы он не мешал работать в штатном режиме телефону.

Здесь несколько минусов:

- найти специалиста, кто согласится установить жучок;

- изъять телефон на длительное время у объекта слежки ( около недели).

Соответственно, задача эта сложная и смысла особого в ней нет. Есть способы эффективнее. Например, жучки широкого спектра применения.

Их используют чаще всего. Для этого не нужно брать телефон, не нужно пытаться установить программу, узнавать пароли, взламывать телефон. Достаточно подложить жучок в машину, квартиру или сумку. Установка занимает пару-тройку минут. А эффект достигается тот же.

Функции таких жучков:

-прослушка телефона на любом расстоянии;

-получение данных о передвижениях;

-жучок сам перезванивает на ваш телефон как только рядом начинается диалог.

На вид такие жучки как крошечные коробочки. Есть и замаскированные, например под зарядку.

Есть устройства, позволяющие записывать не только аудио, но и видеоматериалы.![]()

С их помощью можно:

- писать видео по датчику движения;

- писать отдельно звук;

- передавать MMS;

- передавать координаты;

- прослушивать в режиме онлайн.

В итоге, проследить за выбранным объектом достаточно трудоемкий процесс. Но возможный. Главное, выбрать максимально простой, эффективный и безопасный способ.

Как защитить себя от прослушки и слежки

Слежку могут установить за любым человеком. Это может быть жена, муж, конкурент, мошенник. Поэтому стоит заранее позаботиться о безопасности своих данных.

Не стоит оставлять надолго смартфон без присмотра, ставить пароли на сам телефон и на некоторые папки. Не открывать файлы, вызывающие сомнения. Не заходить на подозрительные ресурсы. Не качать приложения, на которые нет лицензий.

Также поставить качественный антивирус. И следить за расходом трафика на телефоне.

При крайней необходимости использовать глушилки. И хотя бы иногда проверять дом, машину, кабинет на наличие жучков и прослушек. Для этого используются специальные антижучки. Выбирать нужно с широким частотным диапазоном и с возможностью поиска камер. Высокая чувствительность антижучка также будет плюсом.

Для этого используются специальные антижучки. Выбирать нужно с широким частотным диапазоном и с возможностью поиска камер. Высокая чувствительность антижучка также будет плюсом.

Как определить, что телефон прослушивается || Советы от ohholding.com.ua

По законодательству Украины нелегальная прослушка абонентов — уголовно наказуема. Тем не менее, нарушение тайны приватного общения — это реальность. Под угрозой каждый человек, который пользуется мобильным телефоном. Отказываться от такого важного устройства не обязательно, достаточно внимательно отслеживать признаки прослушки и своевременно устранять.

Учтите, речь идет об устранении нелегальной прослушки, но если ваши разговоры интересны спецслужбам и они получили разрешение суда, то в таком случае действуют иные методы защиты.

Признаки прослушивания телефона

Заметить можно только некоторые типы прослушек, в первую очередь в виде программы инсталлированной на смартфон с операционной системой Android или iOS. Основные признаки программной прослушки:

Основные признаки программной прослушки:

- чрезмерный нагрев аккумулятора;

- быстрая разрядка;

- перезагрузка и т. д.

Любое странное поведение смартфона требует внимания. Вторым популярным методом прослушивания является переадресация звонков. Удаленно ее включить нельзя, но если кто-то получил доступ к вашему устройству хотя бы на минуту, то ничто не помешает злоумышленнику переадресовывать звонки.

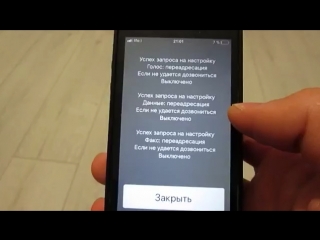

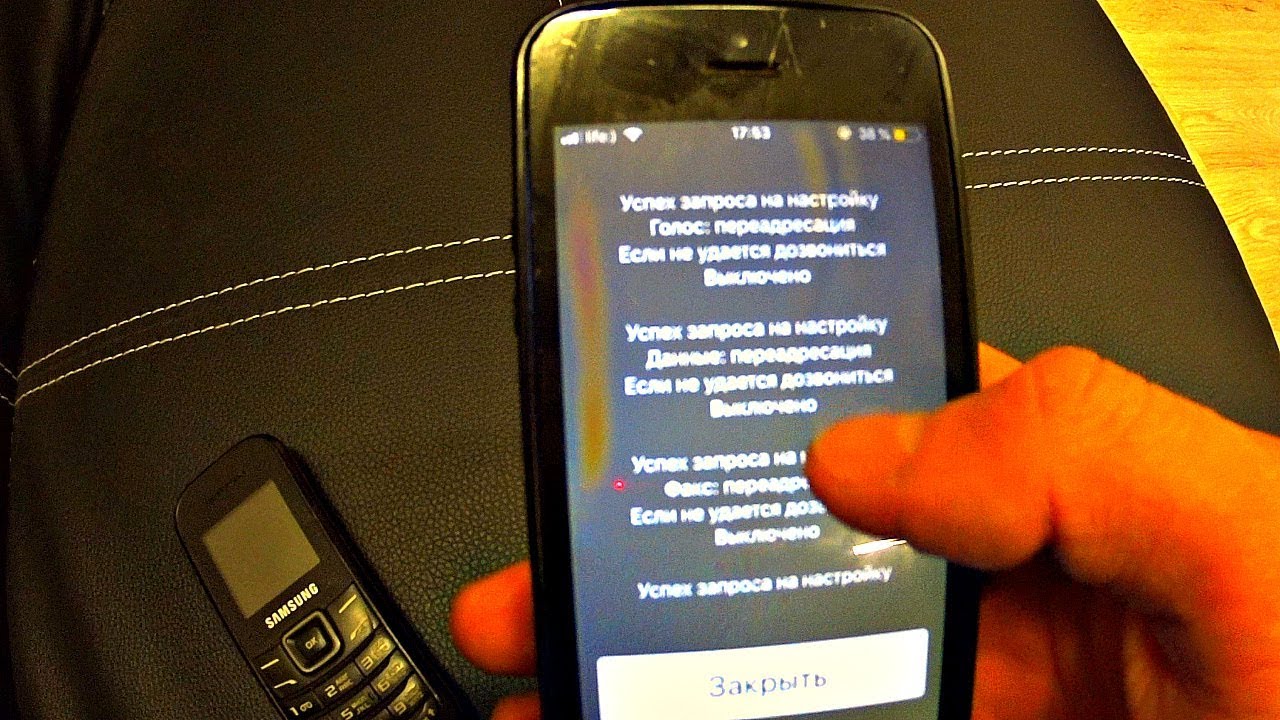

Проверка телефона на прослушку с помощью кода или комбинации цифр

Введение специальных кодов для Андроид смартфонов и Айфон, поможет понять и определить такой метод прослушки как переадресация. Способ прост — нужно набрать в меню телефона определенную комбинацию цифр и символов. Например, комбинация *#21# — при вводе этого кода вы обнаружите есть ли переадресация голосовых сообщений и СМС, а также покажет на какие номера установлена переадресация.

Если вы видите после введения кодов посторонние номера, которые не относятся к разряду сервисных вашего оператора сотовой связи, то это повод насторожиться и отключить такую переадресацию.

Как убрать прослушку с телефона?

Самый эффективный способ убрать программную прослушку — сброс телефона до заводских настроек с удалением всех данных. Отключить переадресацию можно введя код ##002#.

Как избежать прослушки мобильного телефона в дальнейшем?

Защита от прослушки программным методом заключается в том, чтобы не устанавливать на телефон неизвестные приложения и не оставлять его без присмотра. Но это не даст 100 % защиты, чтобы полностью исключить программную прослушку, перейдите на использование простого кнопочного телефона.

Защититься от переадресации вызова можно, если не позволять кому-то постороннему брать в руки аппарат. Удаленно, без доступа к устройству включить ее нельзя. Как минимум устанавливайте надежный пин-код на аппарат. Также не забывайте о пин-коде самой сим-карты.

Избежать прослушки спецслужбами или конкурентами сложнее, но вы можете перейти на стандарт связи CDMA. Устройств с поддержкой CDMA вместе с GSM довольно много, но стоят они несколько дороже обычных GSM-телефонов. Такой стандарт связи прослушивать дороже и результат не всегда успешен.

Такой стандарт связи прослушивать дороже и результат не всегда успешен.

Охранный Холдинг — надежная защита от простушки

От жучков самостоятельно защищаться практически невозможно. Шпионское оборудование даже может передавать запись микрофона при выключенном телефоне. При этом не важно какое устройство используется: iPhone, Android-смартфон или кнопочный телефон. Проверить, что вас прослушивают с помощью ложных базовых станций тоже не удастся без помощи специалистов.

Охранный Холдинг поможет выявить прослушку и защитить звонки. Специалисты по информационной безопасности оснащены необходимым оборудованием, обладают навыками выявления жучков и способны оперативно найти прочие методы прослушивания. Сохраните приватность — доверьте защиту профессионалам.

федералов могут шпионить за вашим iPhone, но вы легко можете это остановить

Фото: Яап Арриенс / Нур Фото через Getty Images

com/intelligencer/_components/clay-paragraph/instances/cje5w35me006sjjy6vh3xf3gp@published» data-word-count=»35″> Благодаря сообщению Forbes писателя Томаса Фокса-Брюстера, теперь похоже, что правительство США могло получить доступ к данным по каждой модели iPhone, существовавшей по крайней мере с ноября 2017 года.Fox-Brewster пишет об израильской охранной фирме Cellebrite.В ордере, полученном Forbes , Fox-Brewster обнаружила, что в ноябре прошлого года правительство США отправило компании Cellebrite iPhone X, принадлежащий подозреваемому торговцу оружием, чтобы компания могла извлечь из него информацию.

Cellebrite тихо рекламирует свои собственные возможности в этом файле PDF, написав, что он может нарушить безопасность всех устройств и операционных систем Apple iOS, включая iPhone, iPad, iPad mini, iPad Pro и iPod touch, работающих под управлением iOS 5 — iOS 11. «Это, конечно, будет включать iPhone 8 и iPhone X.

«Это, конечно, будет включать iPhone 8 и iPhone X.

Следует отметить, что процесс не так прост, как выполнение Cellebrite кода на вашем телефоне. Вместо этого клиенты отправляют телефоны в компанию, где она использует свои собственные методы для разблокировки соответствующего устройства iOS. (Если Cellebrite выпустит свой эксплойт в виде программного решения — если предположить, что — это программное решение , — Apple могла бы быстро перейти к противодействию любому методу, который использует Cellebrite.)

Apple и правительство США давно спорили о конфиденциальности iPhone. Известно, что ФБР потребовало, чтобы Apple разблокировала iPhone человека, который устроил неистовство стрельбы в Сан-Бернардино, штат Калифорния, и Apple успешно отразила юридический вызов. Позже было подтверждено, что ФБР просто заплатило 900 000 долларов за то, чтобы охранная фирма разблокировала телефон. Для сравнения, Cellebrite — это относительно выгодная сделка — она стоит всего 1500 долларов за телефон.

Позже было подтверждено, что ФБР просто заплатило 900 000 долларов за то, чтобы охранная фирма разблокировала телефон. Для сравнения, Cellebrite — это относительно выгодная сделка — она стоит всего 1500 долларов за телефон.

Брюс Шнайер добавляет несколько оговорок к отчету Fox-Brewster:

Я слышал, что Cellebrite нанимает бывших инженеров Apple и перемещает их в страны, где Apple не может преследовать их по закону DMCA или его эквивалентам.Также ходят достоверные слухи, что механизмы Cellebrite побеждают только механизм, ограничивающий количество попыток ввода пароля. Это не позволяет инженерам переносить зашифрованные данные с телефона и запускать автономный взломщик паролей.Если это так, то надежные пароли по-прежнему надежны.

Если немного подробнее рассказать о комментариях Шнайера, секрет Cellebrite может заключаться просто в том, что он допускает попытки грубой силы на iPhone. Если я вытащу ваш iPhone на волю и попробую использовать все возможные шестизначные PIN-коды — иными словами, точно 1 миллион возможных комбинаций цифр, которые вы могли бы использовать, — ваш iPhone заблокируется после десяти неудачных попыток (и, в зависимости от вашего настройки безопасности, стереть себя).Если Cellebrite нашла способ обойти этот механизм блокировки, разблокировка iPhone с помощью шестизначного PIN-кода с помощью автоматических методов относительно тривиальна. Но шестизначный PIN-код — не единственный способ защитить ваш iPhone — вы всегда можете установить собственный буквенно-цифровой код.

И все становится экспоненциально сложнее, когда вы начинаете разрешать использование цифр, букв и специальных символов: хотя существует 1 миллион комбинаций, если вы разрешаете шестизначный PIN-код, состоящий только из цифр, существует более 735 миллиардов возможных комбинаций, если вы используете шестизначный буквенно-цифровой код.Алфавитно-цифровые коды Apple не обязательно должны состоять из шести цифр. Создайте восьмизначный буквенно-цифровой пароль, и вы получите 6,63 квадриллиона возможных паролей. Даже простое использование длинной строчной фразы с дефисами, которую легко запомнить, например, «водные растения-ежедневно-или-они-умирают», будет 30-значным паролем, каждая цифра которого имеет 27 возможных комбинаций. Посчитав, 27 в 30-й степени — это примерно 8,72 трэдециллиона возможных комбинаций. Тредециллион — это единица, за которой следует 42 нуля. Это множество возможных комбинаций, число настолько велико, что никто, человек или машина, не сможет взломать вручную.(Предполагая, что вы вводите один пароль вручную каждую секунду, вы начнете искать ответ рядом с возможной тепловой смертью Вселенной.)

Это множество возможных комбинаций, число настолько велико, что никто, человек или машина, не сможет взломать вручную.(Предполагая, что вы вводите один пароль вручную каждую секунду, вы начнете искать ответ рядом с возможной тепловой смертью Вселенной.)

Другими словами, если вы думаете, что ваш телефон может быть конфискован федеральными властями — или вы просто из тех людей, которым нравится притворяться, будто вы снимаетесь в фильме « Кроссовки », — установите буквенно-цифровой пароль.

Как защитить iPhone от прослушки?

В последнее время появилось много публикаций на тему: «как защитить себя от прослушивания телефонных разговоров» или «как узнать, что ваш iPhone прослушивается».Своим мнением по этому поводу разделил экс-разведчик Иван Ступак.

***

Тот, кто общается только через WhatsApp, FaceTime, язык жестов или какой-то непонятный китайский мессенджер. Другие хитрее и продуманнее привязывают Viber или WhatsApp к сим-карте, потом выбрасывают в мусорную корзину, а потом я использую телефон только для связи через сеть Wi-Fi.

Другие хитрее и продуманнее привязывают Viber или WhatsApp к сим-карте, потом выбрасывают в мусорную корзину, а потом я использую телефон только для связи через сеть Wi-Fi.

Некоторые даже используют иностранную SIM-карту (вне зависимости от роуминга) в надежде, что это сохранит тайну переговоров от любопытных ушей правоохранительных органов.

Вот что нужно знать любовникам, чтобы спрятаться от «Большого брата». Вы никогда косвенных доказательств не знаете, не догадываетесь и не доказываете, что ваш телефон прослушивается. В трубке не будет помех, ухудшится качество связи, индикатор связи на дисплее не изменится, а IMEI вашего телефона не изменится.

А все потому, что каждый мобильный оператор уже предусмотрел возможность удаления информации из каналов связи в пользу правоохранительных органов.Это общепринятая международная практика, которая является одним из требований для начала работы с любым оператором связи, мобильным или другим подключенным!

За исключением конечно, когда вы слушаете злоумышленников или конкурентов через нелегальный частный комплекс прослушки, который на черном рынке стоит около 200 000 долларов (есть нюансы).

Но даже если вы достоверно знаете, что вас слушают, компетентные органы все будут отрицать, вы никогда ничего не докажете.

Однажды познакомился со специфическим и очень черным юмором сотрудников спецназа.У них такое циничное выражение: «не убегай от снайпера, умрешь». Если ваш человек внезапно всерьез заинтересовался Домом, то уверяю вас, что вам лучше расслабиться, принять вещи такими, какие они есть, и просто не разговаривать вообще.

Может долго надуваться и сопротивляться системе, шифруя все ваши телефонные разговоры. Но нужно помнить, что прослушивание телефонных разговоров — это лишь малая часть возможностей компетентных органов.

Помните выражение: «Даже у стен есть глаза и уши»?

Современные технологии достигли такого уровня, когда даже обычные пластины могут быть ушами (без шуток).Слушать разговоры в комнате можно с помощью лазера, направленного через окно (из другого здания) на скомканный лист бумаги, он дает хороший резонанс и качественную запись разговора и так далее.

Не забывайте о так называемом человеческом факторе. Чаще всего утечка глобальной информации происходит по человеческой глупости или злому умыслу.

Человек может просто отомстить, чтобы сообщить компетентным органам обо всех подробностях своей повседневной или деловой активности, ваших планах, и вы узнаете.Тебе даже не нужно слушать.

А может быть, простая человеческая глупость в пьяном виде или хвастовство в неправильной компании расскажет вам о «лишних» подробностях вашей жизни.

И последний.

Слушать незнакомца не всегда очень интересно и увлекательно, как может показаться (по крайней мере, вначале). Можете сравнить это как начать смотреть малоизвестную серию 18 серию 8 сезона.

Некоторые люди звонят и пишут вам в лицо, загружают свои задачи и проблемы и т. Д.и поначалу довольно сложно понять, какое место и какое место занимают все эти люди в жизни вашего объекта.

В процессе дальнейшей работы не исключено, что это может быть даже разновидность Стокгольмского синдрома! Но это уже другая история….

Что делать с iPhone, чтобы остановить слежку со стороны правительства

Шпионить и прослушивать телефонные разговоры стало проще, чем когда-либо, благодаря огромному количеству данных, которые собираются и хранятся на таких устройствах, как смартфоны. От наших сообщений до мест, которые мы посещаем, и социальных сетей, которые мы часто посещаем, наши телефоны содержат конфиденциальную информацию о нас и нашей деятельности.Такие устройства, как iPhone, содержат функции, которые защищают цифровую конфиденциальность и предотвращают слежку со стороны правительства.

Использование VPN для просмотра веб-страниц

Просмотр веб-страниц — это деятельность, которую почти все делают на телефоне, поэтому это одна из первых вещей, которую следует защитить, чтобы предотвратить слежку за iPhone. Простой способ защитить вашу конфиденциальность при просмотре веб-страниц — использовать VPN.

VPN — это виртуальные частные сети, которые направляют трафик с телефона через частный туннель и используют шифрование для шифрования данных. Если кому-то удастся уловить то, что вы делаете, он получит горстку мусора, который невозможно расшифровать.

Если кому-то удастся уловить то, что вы делаете, он получит горстку мусора, который невозможно расшифровать.

Хотя были сообщения о том, что правительства могут взломать некоторые VPN, их использование обеспечивает большую защиту, чем отсутствие. Для использования VPN с iPhone требуются две вещи: подписка на VPN от поставщика услуг VPN и способ ввода информации поставщика в телефон (например, приложение VPN).

В iPhone есть встроенные возможности VPN, но в App Store есть и сторонние варианты VPN, такие как ExpressVPN, IPVanish и NordVPN.

Всегда использовать приватный просмотр

Каждый раз, когда вы просматриваете Интернет, будь то через VPN или нет, Safari идентифицирует и записывает вашу историю просмотров. Эту информацию относительно легко получить, если кто-то проникнет в ваш телефон.

Избегайте оставлять след данных просмотра веб-страниц, используя режим частного просмотра. Эта функция встроена в Safari и большинство других веб-браузеров и гарантирует, что в момент закрытия вкладки на вашем iPhone не останется никаких доказательств того, что вы посетили эти сайты.

Чтобы получить доступ к режиму приватного просмотра в Safari, коснитесь значка с двумя квадратами в правом нижнем углу, затем коснитесь Private . Любая вкладка, которую вы открываете в этом режиме, считается частной и не регистрируется в вашей истории просмотров.

Закройте вкладки, когда закончите, чтобы очистить их. Safari оставляет их открытыми, когда вы закрываете приложение или переключаетесь в обычный режим. Нажмите x вверху каждой вкладки, чтобы закрыть ее навсегда.

Используйте приложение для зашифрованного чата

Подслушивание разговоров может дать массу полезной информации — если только эти разговоры невозможно взломать.Чтобы обезопасить свои разговоры в чате, используйте приложение чата со сквозным шифрованием.

Это означает, что каждый шаг чата — от вашего телефона до сервера чата и телефона получателя — зашифрован. Платформа Apple iMessage работает таким же образом, как и ряд других приложений для чата. iMessage — отличный вариант, поскольку Apple решительно выступила против создания бэкдора для правительства для доступа к разговорам.

iMessage — отличный вариант, поскольку Apple решительно выступила против создания бэкдора для правительства для доступа к разговорам.

Убедитесь, что никто в ваших групповых чатах iMessage не использует Android или другую операционную систему, потому что кроссплатформенный обмен сообщениями нарушает шифрование для всего разговора iMessage.

Если вам нужно отправить текст кому-то, кто не использует iMessage, используйте приложение, которое принудительно использует шифрование, независимо от того, на какой платформе оно работает. WhatsApp, Facebook Secret Conversations, Signal, Telegram Messenger и Viber — вот несколько примеров.

Не используйте незащищенную электронную почту

Шифрование — лучший способ бороться со шпионажем iPhone, но шифрования текстов, звонков и просмотра веб-страниц недостаточно, если вы пользуетесь услугами незащищенного почтового провайдера.

Обновите свою службу электронной почты до уровня, поддерживающего шифрование, или откажитесь от поставщика электронной почты и выберите службу, которая обещает, что она не будет (или не сможет из-за шифрования) раскрывать ваши электронные письма регулирующим органам. Есть несколько отличных провайдеров электронной почты, но не все из них могут дать эти обещания. Кроме того, некоторые из зашифрованных провайдеров закрылись из-за давления правительства.

Есть несколько отличных провайдеров электронной почты, но не все из них могут дать эти обещания. Кроме того, некоторые из зашифрованных провайдеров закрылись из-за давления правительства.

Если вам нужен безопасный почтовый сервис, используйте тот, который похож на ProtonMail или Hushmail.

Одноразовые адреса электронной почты часто безопасны — некоторые удаляют электронные письма каждый день или каждые несколько часов. Чтобы быть уверенным, ознакомьтесь с функциями безопасности службы.

Выход из социальных сетей

Социальные сети все чаще используются для общения и организации путешествий и мероприятий.Правительственный доступ к социальным сетям раскрывает вашу сеть друзей, занятия, движения и планы.

Лучший способ предотвратить шпионаж — не публиковать в социальных сетях материалы, которые можно использовать для отслеживания вашего местонахождения и привычек. Также важно выйти из своих учетных записей социальных сетей, когда вы закончите их использовать, потому что удаленный доступ к вашему телефону может раскрыть данные, к которым обычно есть доступ только у вас.

Заблокируйте свой iPhone

Шпионство происходит не только через Интернет.Это также может произойти, когда полиция, иммиграционные и таможенные агенты и другие государственные органы получают физический доступ к iPhone. Защита телефона от физического доступа очень важна.

Установите пароль на своем iPhone, чтобы убедиться, что если он у кого-то есть, им нужно будет получить пароль от вас, прежде чем они смогут увидеть что-либо, хранящееся на нем. Откройте настройки и найдите вариант Face ID и пароль или Touch ID и пароль . Затем выберите 4-значный или 6-значный код доступа, собственный буквенно-цифровой код или Face ID, если ваш телефон поддерживает его.

Чем сложнее пароль, тем сложнее его взломать. Тем не менее, убедитесь, что вы используете самый сложный пароль, который вы можете запомнить, но воздерживайтесь от его записи, иначе это увеличит вероятность того, что кто-то его найдет.

Включить режим самоуничтожения

В iPhone есть функция, которая автоматически удаляет данные, если неверный пароль введен 10 раз. Это отличная функция, если вы хотите сохранить конфиденциальность информации даже ценой потери всего.Эта опция находится в приложении Settings в разделе Face ID и пароль или Touch ID и пароль . Включите Стереть данные , чтобы включить его.

Это отличная функция, если вы хотите сохранить конфиденциальность информации даже ценой потери всего.Эта опция находится в приложении Settings в разделе Face ID и пароль или Touch ID и пароль . Включите Стереть данные , чтобы включить его.

Отключение Touch ID (в некоторых случаях)

Вы можете подумать, что использование функции входа на основе отпечатков пальцев, такой как Touch ID, слишком мощно, чтобы взломать, потому что, в конце концов, для этого требуется ваш физический отпечаток пальца. Однако официальные лица в вашей стране могут без проблем заставить вас предоставить это.

Если вы находитесь в ситуации, когда думаете, что вас могут арестовать, разумно отключить Touch ID, чтобы вас не заставляли касаться сенсора iPhone. Вместо этого полагайтесь на сложный код доступа для защиты ваших данных, который намного сложнее получить от вас, чем от вашего отпечатка пальца.

Выполните следующие действия, чтобы узнать, где находятся настройки Touch ID, и отключить сканер отпечатков пальцев на вашем iPhone. Откройте приложение Settings и коснитесь Touch ID и пароль или Face ID и пароль , чтобы отключить Face ID.

Откройте приложение Settings и коснитесь Touch ID и пароль или Face ID и пароль , чтобы отключить Face ID.

Установить автоблокировку на 30 секунд

Чем дольше iPhone разблокирован, тем дольше кто-то имеет неограниченный доступ к данным на телефоне. Помимо ручной блокировки iPhone, когда вы закончите его использовать, лучший способ как можно скорее обеспечить его блокировку — это установить для функции автоматической блокировки значение 30 секунд.

Вот как можно раньше включить автоматическую блокировку телефона:

Откройте Настройки .

Перейдите к Дисплей и яркость > Автоблокировка .

Коснитесь 30 секунд (самый низкий доступный вариант).

Отключить весь доступ к экрану блокировки

Apple упрощает доступ к данным и функциям с экрана блокировки iPhone. В большинстве случаев это прекрасно — несколько смахиваний или касаний доставят вас именно туда, куда вы хотите, без разблокировки телефона.

В большинстве случаев это прекрасно — несколько смахиваний или касаний доставят вас именно туда, куда вы хотите, без разблокировки телефона.

Однако, если телефон не находится под вашим физическим контролем, эти функции предоставляют другим доступ к вашим данным и приложениям.Отключение доступа к экрану блокировки немного усложняет работу телефона, потому что вы не используете его в полной мере, а также повышает общую конфиденциальность и безопасность.

Чтобы сделать ваш телефон более безопасным, отключив доступ к экрану блокировки, найдите параметр Face ID и пароль или Touch ID и пароль в приложении Settings , а затем нажмите кнопку рядом с функциями, которые вы хотите изменить ( в нижней части экрана), например «Сегодняшний просмотр», «Центр уведомлений», «Ответить на пропущенные вызовы», «Ответить с сообщением» и «Кошелек».

Открывайте камеру только с экрана блокировки

Если вы фотографируете в окружении других людей, например, на мероприятии, не разблокируйте телефон. Если кто-то возьмет его в разблокированном состоянии, у них будет полный доступ к телефону. В этой ситуации может помочь короткая настройка автоматической блокировки, но она не является надежной (до блокировки еще 30 секунд).

Если кто-то возьмет его в разблокированном состоянии, у них будет полный доступ к телефону. В этой ситуации может помочь короткая настройка автоматической блокировки, но она не является надежной (до блокировки еще 30 секунд).

Единственное, что вор может делать с приложением «Камера» на экране блокировки, — это делать снимки и просматривать недавно сделанные снимки.Для всех других задач требуется пароль.

Чтобы запустить приложение «Камера» с экрана блокировки, проведите пальцем справа налево.

Настройка функции «Найди мой iPhone»

Find My iPhone защищает ваши данные, если у вас нет физического доступа к iPhone. Вы можете не только использовать эту функцию для поиска потерянного телефона, но и удаленно удалить данные.

После настройки «Найти iPhone» узнайте, как использовать «Найти iPhone» для удаления ваших данных.

Настройки конфиденциальности

Элементы управления конфиденциальностью, встроенные в iOS, ограничивают доступ приложений, рекламодателей и других лиц к данным, хранящимся в приложениях. В случае защиты от слежки и шпионажа эти настройки предлагают несколько полезных защит.

В случае защиты от слежки и шпионажа эти настройки предлагают несколько полезных защит.

Отключить важные местоположения

IPhone изучает ваши привычки. Например, он узнает GPS-местоположение вашего дома и вашей работы, чтобы сказать вам, сколько времени займет ваша поездка на работу. Изучение этих часто посещаемых мест может быть полезным, но эти данные также многое говорят о том, куда вы идете, когда и что вы, возможно, делаете.

Чтобы ваши движения было труднее отслеживать, отключите важные местоположения на своем iPhone:

Откройте приложение Settings .

Перейдите к Privacy > Location Services > System Services .

Выберите важных расположений или частых расположений , если вы не используете самую последнюю версию iOS.

Коснитесь Очистить историю .

Выключите тумблер Важные места .

Запретить приложениям доступ к вашему местоположению

Приложения сторонних производителей также могут попытаться получить доступ к данным вашего iPhone.Эта функция может быть полезной, например, когда поисковик ресторана показывает, какие рестораны находятся поблизости, но также может упростить отслеживание ваших перемещений.

Чтобы запретить приложениям получать доступ к вашему местоположению, откройте приложение Settings и перейдите к Privacy > Location Services . Либо выключите тумблер Location Services , либо коснитесь отдельного приложения, которое вы хотите ограничить, и выберите Never .

Выход из iCloud

Если в вашей учетной записи iCloud хранятся важные личные данные, выйдите из iCloud, если вы считаете, что есть вероятность, что вы потеряете физический контроль над своим телефоном. Чтобы выйти из iCloud со своего iPhone, откройте настройки , , коснитесь своего имени (или iCloud на старых устройствах), затем коснитесь «Выйти ».

Чтобы выйти из iCloud со своего iPhone, откройте настройки , , коснитесь своего имени (или iCloud на старых устройствах), затем коснитесь «Выйти ».

Удалите ваши данные перед пересечением границы

Агенты таможенной и пограничной службы США могут попросить людей, въезжающих в страну, даже законных постоянных жителей, предоставить доступ к своим телефонам в качестве условия въезда в страну. Если вы не хотите, чтобы правительство получило доступ к вашим данным по пути в страну, не оставляйте важную информацию на телефоне.

Перед поездкой сделайте резервную копию данных на телефоне в iCloud. Компьютер тоже может работать, но если он пересекает границу вместе с вами, его также можно проверить.

Убедившись, что ваши данные в безопасности, восстановите заводские настройки iPhone. Этот шаг удаляет все ваши данные, учетные записи и другую личную информацию. В итоге по телефону проверять нечего.

Когда ваш телефон больше не подвергается проверке, восстановите резервную копию iCloud и свои данные на телефоне.

Обновление до последней версии iOS

Каждая новая версия iOS включает улучшения по сравнению с предыдущей, а также важные улучшения безопасности, которые обеспечивают максимальную безопасность iPhone. Например, взлом iPhone часто достигается за счет использования недостатков безопасности в более старых версиях iOS. Однако, если на вашем телефоне всегда установлена последняя версия, эти недостатки безопасности, скорее всего, будут исправлены.

Каждый раз, когда появляется новая версия iOS, вы должны обновиться — при условии, что она не конфликтует с другими инструментами безопасности, которые вы используете.

ПРОВЕРКА ФАКТОВ: показывает ли набор «* # 21 #», если ваш iPhone прослушивается?

Видео, опубликованное в Facebook, утверждает, что набирает «* # 21 #» на iPhone, показывает, прослушивались ли телефонные разговоры.

Вердикт: Неверно

Набор кода не показывает, был ли iPhone прослушан. Код позволяет некоторым пользователям, в зависимости от их поставщика услуг, видеть статус переадресации вызовов.

Проверка фактов:

Видео, изначально загруженное на TikTok, начинается с того, что кто-то держит iPhone и говорит: «Как узнать, прослушивали ли ваш телефон.Затем человек набирает «* # 21 #». Спустя несколько мгновений можно услышать автоматическое сообщение, уведомляющее вызывающего абонента о том, что набран неправильный номер.

«Нажал», — заявляет человек, предполагая, что ответ на набор «* # 21 #» указывает на то, что за устройством ведется мониторинг. Затем она предлагает, чтобы дисплеи на других iPhone, показывающие различные функции, «отключенные» в видео, указывали на то, что эти телефоны не прослушиваются.

На самом деле, результаты набора «* # 21 #» не показывают, был ли взломан iPhone таким образом.Представленная последовательность специальных символов и цифр является одним из нескольких кодов запроса, также известных как коды доступа к функциям, которые позволяют пользователям быстро проверять функции iPhone, согласно USA Today.

Другие коды запросов позволяют пользователям проверять использование данных, просматривать настройки ожидания вызова и блокировать идентификатор вызывающего абонента, а также другие функции. (СВЯЗАННО: отслеживает ли приложение COVIDSafe правительства Австралии местоположение пользователей?)

How-To Geek, онлайновый технологический журнал, описывает «* # 21 #» как код запроса, чтобы узнать, включена ли переадресация звонков.На фотографии, показывающей результаты набора кода, он показывает тот же серый экран с отключенными функциями, что и в видео, к которому предоставляется общий доступ. На сайтах BGR и iPhoneTricks.org код запроса также указан как код для просмотра настроек переадресации звонков.

Apple также прокомментировала слух о коде допроса, подтвердив, что он не имеет отношения к прослушиванию телефонных разговоров.

«Идея прослушивания телефона абсолютно неуместна с точки зрения (настроек переадресации звонков), за исключением мемов в социальных сетях, которые делают ее актуальной», — заявил USA Today Алекс Киршнер, старший менеджер по связям с общественностью iPhone в Apple.

Не все поставщики услуг используют одни и те же коды запросов, в результате чего некоторые пользователи получают записанные сообщения о неправильном номере. Коды запроса обычно можно найти на веб-сайте поставщика услуг.

«Не все операторы связи поддерживают одни и те же коды доступа к функциям или возможности, поэтому при наборе этих кодов на неподдерживаемом операторе, например, в Verizon, клиент может получить предварительно записанное сообщение, информирующее его о том, что он набрал неправильный номер», — пояснил Киршнер. USA Today.

Могу ли я прослушивать телефон моего супруга?

Что вам нужно знать, чтобы избежать ответственности или уголовного преследования в соответствии с федеральными законами и законами Северной Каролины о прослушивании телефонных разговоров.

У вас внутри это ужасное чувство, ваш супруг скрытно разговаривает со своим мобильным телефоном, они поздно приходят с работы домой, отдаляясь от вас; знаки есть все, у вас просто нет доказательств.

Или, может быть, вы недавно развелись и имеете основания полагать, что ваш супруг изменял во время вашего брака.

Сегодня поймать кого-то на обмане проще, чем когда-либо. В нашем технологическом обществе записывать других стало так же просто, как завязать обувь. Сотовые телефоны оснащены камерами, видеорегистраторами, GPS-трекерами и функцией записи голоса. Магнитофоны можно легко приобрести в магазинах канцелярских товаров по невысокой цене, вы можете просмотреть пошаговое видео, показывающее, как «подслушать» комнату на YouTube, а простой поиск в Google предоставит бесчисленные ссылки для покупки шпионского ПО.

Несмотря на то, что вы можете подумать о популярных телешоу и фильмах, записывающие устройства такого типа используются не просто для поимки наркодельцов и мафиози; все чаще люди используют эти устройства, чтобы поймать своих супругов на обмане.

Зачем нанимать частного детектива, если вы можете поймать его на месте преступления? Ответ не так прост и даже может повлечь за собой уголовное дело. Если вы не будете осторожны, использование диктофонов, шпионского ПО и других устройств для «подслушивания» может доставить вам больше юридических проблем, чем облегчения.

Если вы не будете осторожны, использование диктофонов, шпионского ПО и других устройств для «подслушивания» может доставить вам больше юридических проблем, чем облегчения.

Вам может быть интересно, помимо личных знаний или душевного спокойствия, почему доказательства романа могут иметь какое-либо значение? Будет ли судья действительно заботиться, если ваш супруг изменяет вам?

Доказательства такого рода могут иметь большое значение в некоторых судебных разбирательствах по семейному праву.Например, что касается алиментов, если «поддерживающий супруг» обманул, от суда может потребоваться автоматическое присуждение алиментов другому супругу. С другой стороны, если «зависимый супруг» обманывает, это может освободить поддерживающего супруга от необходимости платить алименты.

Доказательства неправомерных действий в браке также являются фактором, который суд может учитывать при принятии решений о справедливом распределении и опеке.

Иногда доказательства романа могут повлиять на ваше дело, просто дав вам рычаги воздействия. Если ваш (а) супруг (а) знает, что вы можете доказать неправомерное поведение в браке, он может с большей готовностью прийти к соглашению без судебного разбирательства или с большей готовностью пойти на компромисс, когда дело доходит до раздела определенных активов.

Если ваш (а) супруг (а) знает, что вы можете доказать неправомерное поведение в браке, он может с большей готовностью прийти к соглашению без судебного разбирательства или с большей готовностью пойти на компромисс, когда дело доходит до раздела определенных активов.

Свидетельство о романе также может иметь значение, если вы планируете принять меры против любовника. Северная Каролина — один из немногих оставшихся штатов, которые признают и отчуждение привязанности, и преступные правонарушения в разговоре, и законно полученные доказательства этого дела могут подтвердить эти утверждения.

Итог : Свидетельства о романе могут повлиять на ваше дело, независимо от того, планируете ли вы оспаривать свои проблемы или нет.

Могу ли я шпионить за телефоном супруга, если я думаю, что он изменяет?

Ответить на это сложно. Если вы хотите знать, возможно ли шпионить за телефоном вашего супруга с помощью шпионского приложения, то ответ — да. На рынке есть много продуктов, которые делают именно это. Если вы хотите знать, законно это или нет, то ответ — нет.Любые доказательства романа, которые вы незаконно получили с личного телефона супруга, могут привести к предъявлению вам обвинений, если вы попытаетесь представить их в суде.

На рынке есть много продуктов, которые делают именно это. Если вы хотите знать, законно это или нет, то ответ — нет.Любые доказательства романа, которые вы незаконно получили с личного телефона супруга, могут привести к предъявлению вам обвинений, если вы попытаетесь представить их в суде.

Прежде чем вы решите шпионить за телефоном своего супруга, убедитесь, что вы понимаете действия, которые они могут предпринять против вас за это — если вы не будете осторожны, против вас могут быть возбуждены уголовные дела.

Перед тем, как уйти Не выходите из дома, пока не сделаете эти 7 шагов. Прочтите сейчас

Супружеский шпионаж Находится ли ваша личная информация под угрозой? Скачать электронную книгу

Почему запись моего супруга незаконна?Федеральные законы и законы штата запрещают запись и слежку за вашим супругом.Не вдаваясь в подробности, вот краткий обзор законов, которые запрещают вам «приставать» к супругу.

ЗаконI.

Федеральный закон

Федеральный законЗакон о конфиденциальности электронных коммуникаций и Закон о хранимых коммуникациях запрещают перехват или получение несанкционированного доступа к определенным типам информации. В этой статье мы будем ссылаться на два подраздела. Первый, именуемый «Раздел I», обсуждает перехват проводной, устной или электронной связи.«Раздел II» касается несанкционированного доступа к электронным сообщениям, хранящимся в электронном хранилище.

Заголовок I подразумевается, если вы используете голосовое записывающее устройство или определенные типы шпионского ПО для электронной почты, а Заголовок II подразумевается, когда вы «взламываете» учетную запись электронной почты вашего супруга. Все это более подробно объясняется в этой статье, поэтому не паникуйте, если это вам покажется запутанным.

II. Закон штата

Закон штата Северная Каролина об электронном надзоре предоставляет большую часть той же информации, что и Раздел I федерального закона, который мы только что упомянули. Он запрещает перехват проводных, устных или электронных сообщений.

Он запрещает перехват проводных, устных или электронных сообщений.

В Северной Каролине также действуют законы о преступлениях, связанных с компьютерами, которые запрещают незаконный доступ к компьютеру, системе, программе или сети другого человека без разрешения. Это наиболее точно отражает Раздел II федерального закона.

Кроме того, вы должны знать, что Северная Каролина признает несколько деликтных исков о нарушении конфиденциальности, которые также могут применяться. «Вторжение в уединение», что является причудливым способом сказать вторжение в частную жизнь, признано в Северной Каролине как основание для судебного иска.Северная Каролина также признает другие правонарушения, которые могут применяться в зависимости от ситуации, включая посягательство на владение и умышленное или небрежное причинение эмоционального стресса.

Итог : Вы можете не только понести уголовную ответственность за нарушения федеральных законов и законов штата о прослушивании телефонных разговоров при записи разговоров или доступе к электронной почте вашего супруга, но и по нескольким признанным гражданским искам.

Могу ли я использовать магнитофон, чтобы пообщаться с супругой?

Многие люди думают об использовании магнитофонов или диктофонов с голосовым управлением, чтобы поймать своего супруга.Эти устройства дешевы, просты в использовании и незаметны. Так почему бы не спрятать одного из них в машине супруга, чтобы попытаться застать их за разговором с любовником? Потому что это незаконно.

Северная Каролина является штатом с «односторонним согласием», что означает, что запись разговора без согласия (здесь «знание» = согласие) по крайней мере одной стороны является незаконной. Что это на самом деле означает? Вы можете записывать себя и своего супруга в разговоре, потому что у вас есть знания и, следовательно, вы дали согласие.

Независимо от того, насколько несправедливым может показаться ваш супруг (а), если вы согласны на запись разговора между вами, запись не является незаконной и может быть допустима в суде. Если они признаются вам в романе, и вы записали разговор, это честная игра.

Основное правило, о котором следует помнить, заключается в том, что вы, , не можете записывать разговоры между вашим супругом и другими сторонами без согласия (ведома) хотя бы одной из сторон. Незаконно прятать голосовой диктофон в машине, спортивной сумке или даже в собственном доме, чтобы попытаться поймать его или ее с любовником.Как ни соблазнительно узнать правду о том, чем занимается ваш супруг (а) в ваше отсутствие, это явное нарушение законов штата и федеральных законов о прослушивании телефонных разговоров и может стать очень дорогостоящей ошибкой.

Помимо ловли их на обмане, существует множество других причин, по которым использование магнитофона может быть полезным в вашем случае. Например, если ваш супруг (или бывший супруг) создает проблемы во время обмена опекунством, запись на магнитную ленту того, что произошло, может помочь вам показать вашему адвокату и судье, с какими проблемами вы столкнулись.

Если вы стали жертвой домашнего насилия, в вашем случае может быть чрезвычайно полезно, если у вас есть запись разговоров, в которых ваш супруг явно прибегает к насилию. Вы, вероятно, можете придумать бесчисленное множество других примеров, когда это могло бы применяться в вашей конкретной ситуации. В частности, в семейном праве дело часто сводится к аргументам «он сказал / она сказал», и запись разговора может помочь пролить свет на проблемы, с которыми вы сталкиваетесь. Просто убедитесь, что вы получили эту запись легально.

Вы, вероятно, можете придумать бесчисленное множество других примеров, когда это могло бы применяться в вашей конкретной ситуации. В частности, в семейном праве дело часто сводится к аргументам «он сказал / она сказал», и запись разговора может помочь пролить свет на проблемы, с которыми вы сталкиваетесь. Просто убедитесь, что вы получили эту запись легально.

Есть одно исключение из основного правила, которое применяется, если вы записываете разговоры между своим супругом и детьми. В нескольких делах в Северной Каролине говорилось, что разрешено записывать вашего супруга и детей в ваше отсутствие, если вы заботитесь о безопасности своих детей.

Если вы подозреваете о жестоком обращении, запись разговоров между вашим супругом и детьми на магнитофон может быть законной, несмотря на то, что ни одна из сторон не дала согласия.Однако имейте в виду, что вам, возможно, придется защищать этот страх в суде. Недостаточно просто сказать судье, что вы сделали запись, потому что считали, что дети находятся в опасности: вам нужно будет подкрепить свои подозрения убедительными доказательствами, иначе судья не купит их.

Итог : Вы, , можете использовать диктофон с голосовым управлением для записи разговоров, в которых вы участвуете, однако запись разговоров других лиц без согласия (ведома) хотя бы одной стороны является незаконной.

Могу ли я записывать телефонные разговоры супруга? Базовое правило:За исключением нескольких исключений, правила записи телефонных разговоров идентичны правилам, которые мы только что коснулись и которые касались использования диктофонов с голосовым управлением. Пока одна из сторон соглашается или знает о записи, это допустимо.

Но опять же, вы не можете «прослушивать» домашний телефон или сотовый телефон вашего супруга и записывать их разговоры с другими людьми.Не имеет значения, что домашний телефон тоже принадлежит вам, закон разработан для защиты связи; Владение телефоном и даже то, кто оплачивает телефонный счет, значения не имеют.

7 шагов, чтобы покинуть дом, прежде чем вы уйдете Не уходите без этой БЕСПЛАТНОЙ электронной книги

Исключение заместительного согласия также применяется к записи телефонных разговоров, поэтому, если вы действительно беспокоитесь о безопасности своих детей, вы можете записывать разговоры между детьми и ваш супруг. Опять же, будьте готовы объяснить судье, почему вы считаете, что безопасность ваших детей находится под угрозой.

Опять же, будьте готовы объяснить судье, почему вы считаете, что безопасность ваших детей находится под угрозой.

Как насчет записи голосовой почты или доступа к ней? Суды постановили, что перехват голосовой почты также является нарушением федеральных законов и законов штата о прослушивании телефонных разговоров. Голосовая почта считается проводной связью, хранящейся в электронном хранилище, что полностью соответствует языку закона о прослушивании телефонных разговоров.

Отслеживание сотового телефонаСегодня у большинства из нас есть сотовые или смартфоны, на которых хранится почти неограниченное количество личной информации. Смартфоны предоставляют своим пользователям доступ к текстовым сообщениям, звонкам, электронной почте, календарям, информации о банковских счетах, и этот список можно продолжить.

Допустим, вас не интересует на самом деле , записывающая телефонных звонка, но вас больше интересует просмотр содержимого телефона вашего супруга. Это нормально?

Это нормально?

Хотя в Северной Каролине нет случаев, которые бы прямо указывали на то, можете ли вы сканировать сотовый телефон вашего супруга в их отсутствие, большинство адвокатов соглашаются, что допустимость этого будет зависеть от разрешения. Имейте в виду, что Раздел II запрещает несанкционированный доступ к определенной информации.

Мы подробно обсуждаем, что означает «авторизация», в разделе, посвященном доступу к электронной почте, ниже, но, по сути, если ваш супруг дал вам основания полагать, что вам разрешено использовать телефон для различных целей, у вас, скорее всего, есть разрешение на время от времени заглядывать в его содержимое.

Пример: авторизованный доступ против несанкционированного доступа Когда ваш супруг знает, что вы знаете пароль для разблокировки сотового телефона, вы время от времени используете телефон, чтобы звонить, проверять свой совместный банковский счет, открывать мультфильмы на Netflix, которые ваш ребенок может смотреть, платить за кабельное телевидение и т. д.у вас есть разрешение. Как правило, ваш супруг не ожидает конфиденциальности в отношении содержимого своего мобильного телефона, если он знает, что у вас есть код доступа и что вы время от времени пользуетесь телефоном.

д.у вас есть разрешение. Как правило, ваш супруг не ожидает конфиденциальности в отношении содержимого своего мобильного телефона, если он знает, что у вас есть код доступа и что вы время от времени пользуетесь телефоном.

С другой стороны, если вам случится правильно угадать пароль или вы сможете получить его без их ведома, у вас нет прав для просмотра телефона.

Что делать, если на телефоне нет пароля? Мы советуем вам избегать просмотра содержимого телефона в отсутствие супруга, если только ваш супруг не знает, что у вас есть доступ к телефону и вы использовали его в прошлом.

Итог : Вы, , можете записывать телефонные разговоры, в которых вы участвуете, однако запись разговоров других лиц без согласия хотя бы одной стороны является незаконной. Когда дело доходит до сотовых и смартфонов, возможность легального доступа к содержимому во многом зависит от разрешения владельца.

Как насчет видеозаписи? Прочитав предыдущие разделы, вы, возможно, задаетесь вопросом, как «Камеры няни» могут быть законными. Вы знаете, чучела животных со скрытыми камерами, которые родители используют для наблюдения за нянями? Они не нарушают закон о прослушивании телефонных разговоров, даже если няня не знает о его существовании.

Вы знаете, чучела животных со скрытыми камерами, которые родители используют для наблюдения за нянями? Они не нарушают закон о прослушивании телефонных разговоров, даже если няня не знает о его существовании.

Как ни странно, правила записи видео на самом деле отличаются от правил, применяемых к записи голоса и телефона. Как ни странно, федеральные законы и законы штата о прослушивании телефонных разговоров защищают только перехват устных разговоров, таких как голосовые диктофоны и телефонные системы прослушивания.Статут не запрещает видеозаписи.

Именно поэтому «Камеры няни» не имеют звука; разрешена запись видео без аудиопотока. Пока вы владеете собственностью (или имеете разрешение), размещение видеомагнитофона не может привести к нарушению федеральных законов или законов штата о прослушивании телефонных разговоров.

Итог : Запись видео без звука разрешена, если вы владеете помещением или получили разрешение иным образом.

Могу ли я заглянуть в адрес электронной почты моего супруга? В основном мы общаемся по электронной почте, поэтому неудивительно, что подозрительный супруг обычно хочет воспользоваться этим в первую очередь. У большинства из нас есть несколько учетных записей электронной почты, которые доступны где угодно, в том числе на наших мобильных телефонах и планшетах.

У большинства из нас есть несколько учетных записей электронной почты, которые доступны где угодно, в том числе на наших мобильных телефонах и планшетах.

Также стоит упомянуть, что из-за того, что удалять входящие и исходящие сообщения очень легко, изменяющий супруг может фактически найти это удобным средством общения с любовницей.

Люди все время спрашивают нас, можно ли заглянуть в электронную почту их супруга, и каждый раз наши советы меняются в зависимости от ситуации. Давайте начнем с того, что, как мы знаем, вы не можете сделать.

Шпионское ПО: не делайте этого Это так заманчиво; Шпионские программы относительно недороги, просты в установке и являются верным способом поймать вашего супруга, если он использует электронную почту как средство связи с любовником. Есть много разных типов шпионского ПО; некоторые отправляют копии входящих и исходящих электронных писем на ваш собственный адрес электронной почты, другие отслеживают просмотр Интернет-страниц, а некоторые даже предназначены для сбора и хранения информации для входа в банковский счет.

Шпионское ПО привлекает людей, потому что оно не только может обнаруживать скандальные электронные письма или чаты, но также может предоставлять доступ к календарям и даже потенциально предоставлять подробную информацию о том, когда и где он или она тратит деньги.Таким образом, вы можете не только обнаружить незаконные электронные письма, но также узнать, когда и куда он ведет свою любовницу на ужин? Кому не нужен доступ к такой информации?

Как бы заманчиво ни звучало раскрытие этих подробностей, использование этих программ является незаконным.

Такие программы, как eBlaster, которые предназначены для пересылки копий входящих и исходящих сообщений, нарушают Раздел I, потому что они перехватывают этих сообщения одновременно с передачей.Использование этого типа программ нарушает Раздел I, в частности, потому, что перехват осуществляется одновременно с передачей. Другими словами, между созданием электронного письма и его перехватом не проходит никакое время.

Другие типы шпионского ПО, не предназначенные для перехвата сообщений одновременно с передачей, нарушают Раздел II, а не Раздел I, который мы обсуждаем ниже.

Доступ к электронной почтеРаздел II охватывает несанкционированный доступ к электронным сообщениям , хранящимся в электронном хранилище .Чтобы полностью понять это, нам нужно разбить каждое из выделенных курсивом слов выше.

Авторизация:Что это означает? Это звучит достаточно просто, но есть несколько моментов, касающихся авторизации, которые стоит выделить. Вообще говоря, несанкционированный доступ происходит, когда вы используете компьютер или пароль без разрешения. Примеры несанкционированного доступа:

Просмотр через рабочий компьютер. Это относится к компьютерам в офисе или ноутбукам для тех, кто путешествует или работает из дома.Работодатель предоставил вашему супругу права и разрешение на использование этого компьютера, и у вас нет разрешения просматривать его. Это особенно важно понимать, поскольку в зависимости от рода занятий ваш супруг (а) может хранить на своем компьютере конфиденциальную информацию о финансах, здоровье, юридических вопросах и т. Д. Своего клиента. Слежение за рабочим компьютером или просмотр рабочей электронной почты очень опасно, потому что вы не только ставите под угрозу конфиденциальность вашего супруга, но и потенциально нарушаете конфиденциальность их клиентов и коллег.

Это особенно важно понимать, поскольку в зависимости от рода занятий ваш супруг (а) может хранить на своем компьютере конфиденциальную информацию о финансах, здоровье, юридических вопросах и т. Д. Своего клиента. Слежение за рабочим компьютером или просмотр рабочей электронной почты очень опасно, потому что вы не только ставите под угрозу конфиденциальность вашего супруга, но и потенциально нарушаете конфиденциальность их клиентов и коллег.

Вы женаты 20 лет, вы знаете все важные даты вашего супруга (дни рождения, годовщины, дни рождения детей), вы знаете название улицы, на которой он вырос, его номер социального страхования, первую машину, на которой он когда-либо ездил , и девичья фамилия его матери. Итак, вы начинаете гадать. Вы либо угадываете пароль, либо можете правильно ответить на контрольные вопросы и получить доступ. Тот факт, что вы достаточно знаете о своем супруге, чтобы угадать его пароль, не означает, что у вас есть разрешение на вход в его компьютер или электронную почту. Это будет представлять собой несанкционированный доступ.

Это будет представлять собой несанкционированный доступ.

Ваш супруг на деловой встрече забыл принести важный документ, который надеялся передать потенциальному клиенту. У него есть его копия на рабочем ноутбуке, который находится дома. Он в панике звонит вам и просит вас войти в систему, найти документ и отправить его ему; конечно, он дает вам необходимые пароли. Большой! Теперь он на пути к большой продаже. Но теперь у вас есть пароли.. . .и он был тем, кто дал их вам. . . Итак, на следующий день, когда он будет в спортзале, вы решите, что быстро просмотрите его электронную почту. В этом случае он дал вам пароль с ограниченной целью — отправить ему этот документ во время его паники; это не означает, что он разрешил вам использовать его позже по другим причинам. Если вы ищете инкриминирующую информацию или электронные письма, вы нарушили Раздел II, потому что вы превысили его полномочия.